Aide rapport hijack this

dekl38

Messages postés

178

Statut

Membre

-

Fish66 Messages postés 18337 Statut Contributeur sécurité -

Fish66 Messages postés 18337 Statut Contributeur sécurité -

Bonjour,

J'ai depuis un quelaues semaines un probleme de addware, malwarebytes ne trouve rien...

Je souhaite donc essayer de faire une detection "manuelle" mais je ne sais pas vraiment comment faire.

J'essaye donc d'utiliser hijack this, et je me retrouve avec ce rapport : https://pjjoint.malekal.com/files.php?id=HijackThis_20150220_z5d6q14g13x13

Mais je ne sais pas si il y a quelque chose a en tirer, pouvez-vous m'aider ?

Hijack this est il le bon outils ?

Merci d'avance!

J'ai depuis un quelaues semaines un probleme de addware, malwarebytes ne trouve rien...

Je souhaite donc essayer de faire une detection "manuelle" mais je ne sais pas vraiment comment faire.

J'essaye donc d'utiliser hijack this, et je me retrouve avec ce rapport : https://pjjoint.malekal.com/files.php?id=HijackThis_20150220_z5d6q14g13x13

Mais je ne sais pas si il y a quelque chose a en tirer, pouvez-vous m'aider ?

Hijack this est il le bon outils ?

Merci d'avance!

A voir également:

- Invagent

- Hijack this - Télécharger - Antivirus & Antimalwares

- Rapport de stage - Guide

- Rapport de crash windows - Guide

- Rapport audit parc informatique - Forum Réseau

- Rapport de prospection commerciale word ✓ - Forum Word

7 réponses

Bonsoir,

[*] Télécharge :Farbar Recovery Scan Tool (FRST) à partir ce lien : https://www.bleepingcomputer.com/download/farbar-recovery-scan-tool/

[*] Enregistre le sur votre bureau ( Vous devez exécuter la version compatible avec votre système 32 bits ou 64 bits)

==> Comment savoir quelle version 32 bits ou 64 bits est exécutée sur mon système ?

[*] Lance FRST, exécuter en tant qu'administrateur sous Windows : 7/8 et Vista

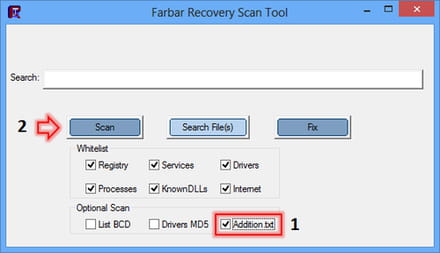

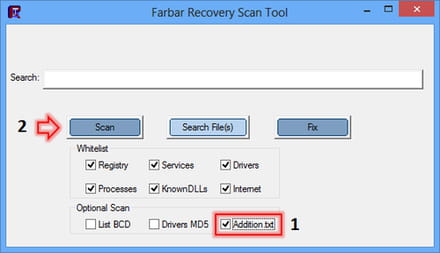

[*] Sur le menu principal, vérifie que la case "Addition.txt" soit cochée puis clique sur "Scan" et patiente le temps de l'analyse

[*] Une fois le scan terminé rends toi sur le bureau, deux rapports FRST.txt et Addition.txt ont été créés.

[*] Héberge les rapports FRST.txt et Addition.txt présent sur ton bureau sur : malekal.com

[*] Fais copier/coller les liens fournis dans ta prochaine réponse.

Bonne soirée.

==> Aide: <<<ICI>>>

[*] Télécharge :Farbar Recovery Scan Tool (FRST) à partir ce lien : https://www.bleepingcomputer.com/download/farbar-recovery-scan-tool/

[*] Enregistre le sur votre bureau ( Vous devez exécuter la version compatible avec votre système 32 bits ou 64 bits)

==> Comment savoir quelle version 32 bits ou 64 bits est exécutée sur mon système ?

[*] Lance FRST, exécuter en tant qu'administrateur sous Windows : 7/8 et Vista

[*] Sur le menu principal, vérifie que la case "Addition.txt" soit cochée puis clique sur "Scan" et patiente le temps de l'analyse

[*] Une fois le scan terminé rends toi sur le bureau, deux rapports FRST.txt et Addition.txt ont été créés.

[*] Héberge les rapports FRST.txt et Addition.txt présent sur ton bureau sur : malekal.com

[*] Fais copier/coller les liens fournis dans ta prochaine réponse.

Bonne soirée.

==> Aide: <<<ICI>>>

Bonjour,

Merci de ton aide !

Alors voici le FRST : https://pjjoint.malekal.com/files.php?id=FRST_20150228_n8r15m8t5e9

Et voici Addition.txt : https://pjjoint.malekal.com/files.php?id=20150228_d6v9d8c1113

Quelle est la prochaine étape ?

Je vais essayer de voir si je trouve quelque chose.

Bonne journée.

Merci de ton aide !

Alors voici le FRST : https://pjjoint.malekal.com/files.php?id=FRST_20150228_n8r15m8t5e9

Et voici Addition.txt : https://pjjoint.malekal.com/files.php?id=20150228_d6v9d8c1113

Quelle est la prochaine étape ?

Je vais essayer de voir si je trouve quelque chose.

Bonne journée.

Je penses avoir trouvé ca :

biggdeaal

compaRenbuyi

je les ai desinstallés et enlivé les extensions, mais je viens tout de meme d'avoir une pub "adds by bigdeaal" et autres... Mais ces programmes ont étés installés le 26/01 si ca peut aider...

biggdeaal

compaRenbuyi

je les ai desinstallés et enlivé les extensions, mais je viens tout de meme d'avoir une pub "adds by bigdeaal" et autres... Mais ces programmes ont étés installés le 26/01 si ca peut aider...

Bonjour,

1/

Voici la correction à effectuer avec FRST.

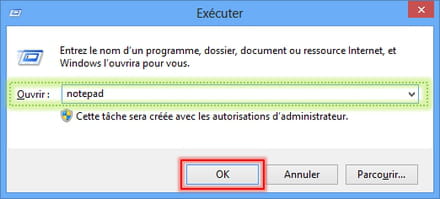

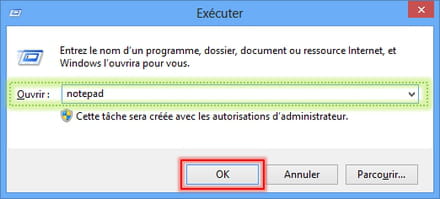

[*] Appuies simultanément sur les touches Windows et R

[*] Une fenêtre va s'ouvrir, tape ceci : notepad

[*] Clic sur OK (Le bloc note va s'ouvrir)

[*] Coller le script en gras ci-dessous dans votre bloc-notes

start

createrestorepoint:

2015-02-10 07:31 - 2015-01-26 09:09 - 00000000 ____D () C:\Program Files (x86)\bigDeal

CHR HKLM\SOFTWARE\Policies\Google: Policy restriction <======= ATTENTION

CHR dev: Chrome dev build detected! <======= ATTENTION

AlternateDataStreams: C:\WINDOWS\system32\actxprxy.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\adtschema.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\aeinv.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\aepdu.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\appraiser.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\certcli.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\devinv.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\dxtmsft.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\generaltel.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ie4uinit.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ieapfltr.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\iedkcs32.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ieframe.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\iertutil.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\inetcomm.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\inetcpl.cpl:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\invagent.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\jscript.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\lsasrv.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\msaudite.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\msfeeds.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\mshtml.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\MshtmlDac.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\mshtmled.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ntdll.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ntoskrnl.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ntvdm64.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\oleaut32.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\scesrv.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\schannel.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\sppobjs.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\urlmon.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\vbscript.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\webcheck.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\win32k.sys:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\WindowsCodecs.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\wininet.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\wow64.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\wow64cpu.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\adtschema.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\certcli.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\dxtmsft.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\FlashPlayerApp.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\FlashPlayerCPLApp.cpl:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\ieapfltr.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\iedkcs32.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\ieframe.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\iepeers.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\iertutil.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\inetcomm.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\inetcpl.cpl:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\instnm.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\jscript.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\msaudite.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\msfeeds.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\mshtml.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\MshtmlDac.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\ntdll.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\ntvdm64.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\oleaut32.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\scesrv.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\schannel.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\setup16.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\urlmon.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\user.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\vbscript.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\webcheck.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\WindowsCodecs.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\wininet.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\wow32.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\Drivers\cng.sys:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\Drivers\ksecpkg.sys:$CmdTcID

AlternateDataStreams: C:\Users\frenchie\OneDrive:ms-properties

AlternateDataStreams: C:\Users\frenchie\Desktop\20150221_114732.jpg:com.dropbox.attributes

AlternateDataStreams: C:\Users\frenchie\Desktop\Monty Python And The Holy Grail VOSTFR.avi:AFP_Resource

AlternateDataStreams: C:\Users\frenchie\Downloads\8a0d28fc640f7c27563f1c2c5ebd2ce8315e8ba5.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\banquise.doc:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\BoardingPass.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\CDRecoveryToolboxFreeSetup.exe:$CmdTcID

AlternateDataStreams: C:\Users\frenchie\Downloads\CDRecoveryToolboxFreeSetup.exe:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\compterendu.odt:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\ed80921e19d8cae6cc4d1735a44771dcd6364af6.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\L3-INFO-Cal-14-15.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\Lecture1-4.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\lettre.c:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\NOOBS_v1_3_12.zip:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\NOOBS_v1_3_12.zip.torrent:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\RecoveryToolboxForCDInstall.exe:$CmdTcID

AlternateDataStreams: C:\Users\frenchie\Downloads\RecoveryToolboxForCDInstall.exe:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\releve.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\SYR_AR5_SPMcorr1.pdf:$CmdZnID

end

[*] Une fois, le texte coller dans le bloc-note.

[*] Cliquez sur "Fichier" puis dans le menu déroulant sur "Enregistrer sous"

[*] A cette fenêtre cliquez sur "Bureau"

[*] Dans la zone de "Nom de fichier" tapez : fixlist puis validez en cliquant sur Enregistrer

[*] Sur votre bureau vous avec le fichier texte (fixlist.txt & FRST.exe)

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

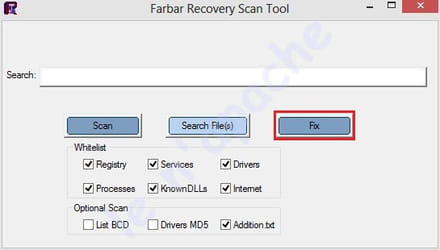

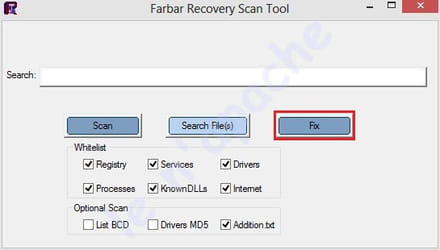

[*] Cliquez sur "Fix"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

[*] Redémarre l'ordinateur.

[*] ===> Aide : <<<ICI>>>

2/

ZHPCleaner

[*] Télécharge et enregistre ZHPCleaner sur ton bureau à partir ce lien : https://nicolascoolman.eu

[*] Exécute le en cliquant sur le bouton droit de la souris et en choisissant "Exécuter en tant qu'administrateur"

[*]Accepte les conditions d'utilisation,

[*]Clique sur le bouton [Réparer]

[*]Accepte toutes les réparations proposées

[*]Un rapport ZHPCleaner.txt sera créé sur le bureau

[*]Clique sur Rapport si tu ne vois pas le rapport, une copie (%appdata%\ZHP\ZHPCleaner.txt) s'ouvrira,

[*]Héberge ce rapport sur : http://pjjoint.malekal.com/ ou https://www.cjoint.com/]cjoint.com

[*]Copie/Colle le lien généré dans ta réponse.

3/

Réinitialiser et refaire le paramétrage de tes navigateurs puis supprimer/désactiver les extensions inutiles/parasites :

* Internet Explorer : modules complémentaires / moteurs de recherche : https://forum.malekal.com/viewtopic.php?t=41399&start=

* Firefox : https://www.malekal.com/reparer-firefox/?t=36057&start=

* Google Chrome : https://www.malekal.com/reparer-google-chrome/?t=35837&start=

@+

1/

Voici la correction à effectuer avec FRST.

[*] Appuies simultanément sur les touches Windows et R

[*] Une fenêtre va s'ouvrir, tape ceci : notepad

[*] Clic sur OK (Le bloc note va s'ouvrir)

[*] Coller le script en gras ci-dessous dans votre bloc-notes

start

createrestorepoint:

2015-02-10 07:31 - 2015-01-26 09:09 - 00000000 ____D () C:\Program Files (x86)\bigDeal

CHR HKLM\SOFTWARE\Policies\Google: Policy restriction <======= ATTENTION

CHR dev: Chrome dev build detected! <======= ATTENTION

AlternateDataStreams: C:\WINDOWS\system32\actxprxy.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\adtschema.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\aeinv.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\aepdu.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\appraiser.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\certcli.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\devinv.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\dxtmsft.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\generaltel.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ie4uinit.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ieapfltr.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\iedkcs32.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ieframe.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\iertutil.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\inetcomm.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\inetcpl.cpl:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\invagent.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\jscript.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\lsasrv.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\msaudite.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\msfeeds.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\mshtml.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\MshtmlDac.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\mshtmled.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ntdll.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ntoskrnl.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\ntvdm64.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\oleaut32.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\scesrv.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\schannel.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\sppobjs.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\urlmon.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\vbscript.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\webcheck.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\win32k.sys:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\WindowsCodecs.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\wininet.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\wow64.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\wow64cpu.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\adtschema.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\certcli.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\dxtmsft.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\FlashPlayerApp.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\FlashPlayerCPLApp.cpl:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\ieapfltr.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\iedkcs32.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\ieframe.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\iepeers.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\iertutil.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\inetcomm.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\inetcpl.cpl:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\instnm.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\jscript.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\msaudite.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\msfeeds.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\mshtml.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\MshtmlDac.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\ntdll.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\ntvdm64.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\oleaut32.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\scesrv.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\schannel.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\setup16.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\urlmon.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\user.exe:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\vbscript.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\webcheck.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\WindowsCodecs.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\wininet.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\SysWOW64\wow32.dll:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\Drivers\cng.sys:$CmdTcID

AlternateDataStreams: C:\WINDOWS\system32\Drivers\ksecpkg.sys:$CmdTcID

AlternateDataStreams: C:\Users\frenchie\OneDrive:ms-properties

AlternateDataStreams: C:\Users\frenchie\Desktop\20150221_114732.jpg:com.dropbox.attributes

AlternateDataStreams: C:\Users\frenchie\Desktop\Monty Python And The Holy Grail VOSTFR.avi:AFP_Resource

AlternateDataStreams: C:\Users\frenchie\Downloads\8a0d28fc640f7c27563f1c2c5ebd2ce8315e8ba5.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\banquise.doc:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\BoardingPass.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\CDRecoveryToolboxFreeSetup.exe:$CmdTcID

AlternateDataStreams: C:\Users\frenchie\Downloads\CDRecoveryToolboxFreeSetup.exe:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\compterendu.odt:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\ed80921e19d8cae6cc4d1735a44771dcd6364af6.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\L3-INFO-Cal-14-15.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\Lecture1-4.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\lettre.c:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\NOOBS_v1_3_12.zip:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\NOOBS_v1_3_12.zip.torrent:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\RecoveryToolboxForCDInstall.exe:$CmdTcID

AlternateDataStreams: C:\Users\frenchie\Downloads\RecoveryToolboxForCDInstall.exe:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\releve.pdf:$CmdZnID

AlternateDataStreams: C:\Users\frenchie\Downloads\SYR_AR5_SPMcorr1.pdf:$CmdZnID

end

[*] Une fois, le texte coller dans le bloc-note.

[*] Cliquez sur "Fichier" puis dans le menu déroulant sur "Enregistrer sous"

[*] A cette fenêtre cliquez sur "Bureau"

[*] Dans la zone de "Nom de fichier" tapez : fixlist puis validez en cliquant sur Enregistrer

[*] Sur votre bureau vous avec le fichier texte (fixlist.txt & FRST.exe)

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Fix"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

[*] Redémarre l'ordinateur.

[*] ===> Aide : <<<ICI>>>

2/

ZHPCleaner

[*] Télécharge et enregistre ZHPCleaner sur ton bureau à partir ce lien : https://nicolascoolman.eu

[*] Exécute le en cliquant sur le bouton droit de la souris et en choisissant "Exécuter en tant qu'administrateur"

[*]Accepte les conditions d'utilisation,

[*]Clique sur le bouton [Réparer]

[*]Accepte toutes les réparations proposées

[*]Un rapport ZHPCleaner.txt sera créé sur le bureau

[*]Clique sur Rapport si tu ne vois pas le rapport, une copie (%appdata%\ZHP\ZHPCleaner.txt) s'ouvrira,

[*]Héberge ce rapport sur : http://pjjoint.malekal.com/ ou https://www.cjoint.com/]cjoint.com

[*]Copie/Colle le lien généré dans ta réponse.

3/

Réinitialiser et refaire le paramétrage de tes navigateurs puis supprimer/désactiver les extensions inutiles/parasites :

* Internet Explorer : modules complémentaires / moteurs de recherche : https://forum.malekal.com/viewtopic.php?t=41399&start=

* Firefox : https://www.malekal.com/reparer-firefox/?t=36057&start=

* Google Chrome : https://www.malekal.com/reparer-google-chrome/?t=35837&start=

@+

Vous n’avez pas trouvé la réponse que vous recherchez ?

Posez votre question

etape 1 : https://pjjoint.malekal.com/files.php?id=20150228_b8s8n6y14l9

j'ai oublié de cocher Addition.txt, sorry :s

d'où viens ce script que j'ai collé dans fixlist.txt ?

j'ai oublié de cocher Addition.txt, sorry :s

d'où viens ce script que j'ai collé dans fixlist.txt ?

Bonsoir,

1/

Après avoir effectué l'étape 3/ (réinitialisation des navigateurs) :

[*] Relance Malwarebytes.

[*] Mets le à jour puis lance un examen "Menaces".

[*] coche "Recherche de rootkits" (Paramètres -> Détection et protection)

[*] A la fin du scan, clic sur "Mettre tous en quarantaine" en bas à gauche.

[*] Redémarre l'ordinateur si besoin.

[*] Après redémarrage, relance Malwarebytes.

[*] Vas chercher le rapport dans l'onglet "Historique".

[*] Clic à gauche sur l'onglet Journaux de l'application.

[*] Double-clic sur le journal d'examen pour l'afficher.

[*] En bas à gauche choisis "Copier dans le presse papier"

[*] colle le rapport le contenu du journal ici

2/

Comment fonctionne ton PC maintenant ?

Bonne soirée

1/

Après avoir effectué l'étape 3/ (réinitialisation des navigateurs) :

[*] Relance Malwarebytes.

[*] Mets le à jour puis lance un examen "Menaces".

[*] coche "Recherche de rootkits" (Paramètres -> Détection et protection)

[*] A la fin du scan, clic sur "Mettre tous en quarantaine" en bas à gauche.

[*] Redémarre l'ordinateur si besoin.

[*] Après redémarrage, relance Malwarebytes.

[*] Vas chercher le rapport dans l'onglet "Historique".

[*] Clic à gauche sur l'onglet Journaux de l'application.

[*] Double-clic sur le journal d'examen pour l'afficher.

[*] En bas à gauche choisis "Copier dans le presse papier"

[*] colle le rapport le contenu du journal ici

2/

Comment fonctionne ton PC maintenant ?

Bonne soirée