ASA 5525 software 8.6(1)

LEGUIX

Messages postés

15

Statut

Membre

-

Dam8 Messages postés 1 Statut Membre -

Dam8 Messages postés 1 Statut Membre -

LAB CISCO 5525 SOFTWARE 8.6(1)

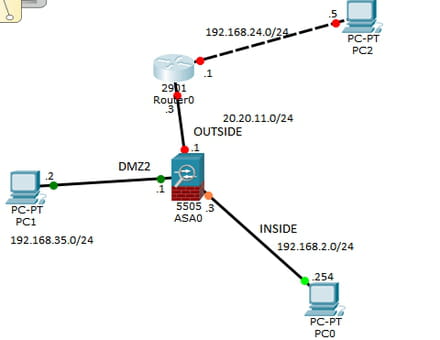

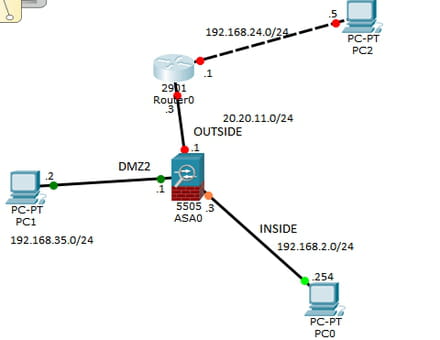

j'ai le LAB réel suivant.

Pc(inside) ne ping pas routeur et pc(dmz).

Pc(dmz) ne ping pas routeur.

firewall ping routeur (192.168.24.1) mais pas le pc(wan) 192.168.24.5

voici mes configurations j'ai d'abord enlevé toutes les ACL et les nat rules

ASA(config)# SH RUNning-config

: Saved

:

ASA Version 8.6(1)

!

hostname ASA

domain-name MONDOMAINE.com

enable password 8Ry2YjIyt7RRXU24 encrypted

passwd 2KFQnbNIdI.2KYOU encrypted

names

name 192.168.2.254 SYSLOG

name 20.20.11.3 ROUTEUR

name 192.168.35.2 montique

!

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 20.20.11.1 255.255.255.0

!

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 192.168.2.3 255.255.255.0

!

interface GigabitEthernet0/2

shutdown

no nameif

no security-level

no ip address

!

interface GigabitEthernet0/3

nameif DMZ2

security-level 95

ip address 192.168.35.1 255.255.255.0

!

interface GigabitEthernet0/4

shutdown

no nameif

no security-level

no ip address

!

interface GigabitEthernet0/5

shutdown

no nameif

no security-level

no ip address

!

interface GigabitEthernet0/6

shutdown

no nameif

no security-level

no ip address

!

interface GigabitEthernet0/7

shutdown

no nameif

no security-level

no ip address

!

interface Management0/0

nameif management

security-level 100

ip address 192.168.1.1 255.255.255.0

!

ftp mode passive

dns server-group DefaultDNS

domain-name mondomaine.com

object network PCdistant

subnet 192.168.24.0 255.255.255.0

object network routeur

host 20.20.11.3

pager lines 24

logging enable

logging monitor debugging

logging trap debugging

logging asdm informational

logging facility 23

logging host inside SYSLOG

mtu management 1500

mtu outside 1500

mtu inside 1500

mtu DMZ2 1500

no failover

icmp unreachable rate-limit 1 burst-size 1

no asdm history enable

arp timeout 14400

route outside 0.0.0.0 0.0.0.0 ROUTEUR 1

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02

timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00

timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00

timeout sip-provisional-media 0:02:00 uauth 0:05:00 absolute

timeout tcp-proxy-reassembly 0:01:00

timeout floating-conn 0:00:00

dynamic-access-policy-record DfltAccessPolicy

user-identity default-domain LOCAL

http server enable

http 192.168.2.0 255.255.255.0 inside

http 192.168.35.0 255.255.255.0 DMZ2

http 192.168.1.0 255.255.255.0 management

no snmp-server location

no snmp-server contact

snmp-server enable traps snmp authentication linkup linkdown coldstart warmstart

telnet timeout 5

ssh timeout 5

console timeout 0

vpn load-balancing

threat-detection basic-threat

threat-detection statistics access-list

no threat-detection statistics tcp-intercept

webvpn

username Test password wE6tNzMMbD6RJVra encrypted privilege 15

username DIOR password X/Si61ggK782J1Do encrypted privilege 15

!

class-map inspection_default

match default-inspection-traffic

!

!

policy-map type inspect dns preset_dns_map

parameters

message-length maximum client auto

message-length maximum 512

policy-map global_policy

class inspection_default

inspect dns preset_dns_map

inspect ftp

inspect h323 h225

inspect h323 ras

inspect ip-options

inspect netbios

inspect rsh

inspect rtsp

inspect skinny

inspect esmtp

inspect sqlnet

inspect sunrpc

inspect tftp

inspect sip

inspect xdmcp

!

service-policy global_policy global

prompt hostname context

no call-home reporting anonymous

call-home

profile CiscoTAC-1

no active

destination address http https://tools.cisco.com/its/service/oddce/services/DDCEService

destination address email callhome@cisco.com

destination transport-method http

subscribe-to-alert-group diagnostic

subscribe-to-alert-group environment

subscribe-to-alert-group inventory periodic monthly 22

subscribe-to-alert-group configuration periodic monthly 22

subscribe-to-alert-group telemetry periodic daily

Cryptochecksum:c86dc19acf92c37e8b331d54ee754d23

: end

j'ai le LAB réel suivant.

Pc(inside) ne ping pas routeur et pc(dmz).

Pc(dmz) ne ping pas routeur.

firewall ping routeur (192.168.24.1) mais pas le pc(wan) 192.168.24.5

voici mes configurations j'ai d'abord enlevé toutes les ACL et les nat rules

ASA(config)# SH RUNning-config

: Saved

:

ASA Version 8.6(1)

!

hostname ASA

domain-name MONDOMAINE.com

enable password 8Ry2YjIyt7RRXU24 encrypted

passwd 2KFQnbNIdI.2KYOU encrypted

names

name 192.168.2.254 SYSLOG

name 20.20.11.3 ROUTEUR

name 192.168.35.2 montique

!

interface GigabitEthernet0/0

nameif outside

security-level 0

ip address 20.20.11.1 255.255.255.0

!

interface GigabitEthernet0/1

nameif inside

security-level 100

ip address 192.168.2.3 255.255.255.0

!

interface GigabitEthernet0/2

shutdown

no nameif

no security-level

no ip address

!

interface GigabitEthernet0/3

nameif DMZ2

security-level 95

ip address 192.168.35.1 255.255.255.0

!

interface GigabitEthernet0/4

shutdown

no nameif

no security-level

no ip address

!

interface GigabitEthernet0/5

shutdown

no nameif

no security-level

no ip address

!

interface GigabitEthernet0/6

shutdown

no nameif

no security-level

no ip address

!

interface GigabitEthernet0/7

shutdown

no nameif

no security-level

no ip address

!

interface Management0/0

nameif management

security-level 100

ip address 192.168.1.1 255.255.255.0

!

ftp mode passive

dns server-group DefaultDNS

domain-name mondomaine.com

object network PCdistant

subnet 192.168.24.0 255.255.255.0

object network routeur

host 20.20.11.3

pager lines 24

logging enable

logging monitor debugging

logging trap debugging

logging asdm informational

logging facility 23

logging host inside SYSLOG

mtu management 1500

mtu outside 1500

mtu inside 1500

mtu DMZ2 1500

no failover

icmp unreachable rate-limit 1 burst-size 1

no asdm history enable

arp timeout 14400

route outside 0.0.0.0 0.0.0.0 ROUTEUR 1

timeout xlate 3:00:00

timeout conn 1:00:00 half-closed 0:10:00 udp 0:02:00 icmp 0:00:02

timeout sunrpc 0:10:00 h323 0:05:00 h225 1:00:00 mgcp 0:05:00 mgcp-pat 0:05:00

timeout sip 0:30:00 sip_media 0:02:00 sip-invite 0:03:00 sip-disconnect 0:02:00

timeout sip-provisional-media 0:02:00 uauth 0:05:00 absolute

timeout tcp-proxy-reassembly 0:01:00

timeout floating-conn 0:00:00

dynamic-access-policy-record DfltAccessPolicy

user-identity default-domain LOCAL

http server enable

http 192.168.2.0 255.255.255.0 inside

http 192.168.35.0 255.255.255.0 DMZ2

http 192.168.1.0 255.255.255.0 management

no snmp-server location

no snmp-server contact

snmp-server enable traps snmp authentication linkup linkdown coldstart warmstart

telnet timeout 5

ssh timeout 5

console timeout 0

vpn load-balancing

threat-detection basic-threat

threat-detection statistics access-list

no threat-detection statistics tcp-intercept

webvpn

username Test password wE6tNzMMbD6RJVra encrypted privilege 15

username DIOR password X/Si61ggK782J1Do encrypted privilege 15

!

class-map inspection_default

match default-inspection-traffic

!

!

policy-map type inspect dns preset_dns_map

parameters

message-length maximum client auto

message-length maximum 512

policy-map global_policy

class inspection_default

inspect dns preset_dns_map

inspect ftp

inspect h323 h225

inspect h323 ras

inspect ip-options

inspect netbios

inspect rsh

inspect rtsp

inspect skinny

inspect esmtp

inspect sqlnet

inspect sunrpc

inspect tftp

inspect sip

inspect xdmcp

!

service-policy global_policy global

prompt hostname context

no call-home reporting anonymous

call-home

profile CiscoTAC-1

no active

destination address http https://tools.cisco.com/its/service/oddce/services/DDCEService

destination address email callhome@cisco.com

destination transport-method http

subscribe-to-alert-group diagnostic

subscribe-to-alert-group environment

subscribe-to-alert-group inventory periodic monthly 22

subscribe-to-alert-group configuration periodic monthly 22

subscribe-to-alert-group telemetry periodic daily

Cryptochecksum:c86dc19acf92c37e8b331d54ee754d23

: end

A voir également:

- ASA 5525 software 8.6(1)

- Iobit software updater - Télécharger - Pilotes & Matériel

- Blackberry desktop software - Télécharger - Téléphonie & Visio

- Software updater - Télécharger - Optimisation

- Everest software - Télécharger - Informations & Diagnostic

- Software informer - Télécharger - Utilitaires

S 192.0.2.0/24 [1/0] via 20.20.11.1

S 192.168.2.0/24 [1/0] via 20.20.11.1

S 192.168.35.0/24 [1/0] via 20.20.11.1

donc les routes par défaut des PC ?

Pc(DMZ2) son gateway est 192.168.35.1 (ip de l'interface DMZ2)

PC (WAN) son gateway est 192.168.24.1(interface du routeur )

tu as pensé à essayer des traceroute (tracert sous windows) ?

histoire de voir le bout du ping (si possible, ça n'est pas forcément très fiable à ce niveau).