Virus browser et zombie news

Résolu

dnelid

Messages postés

14

Statut

Membre

-

dnelid Messages postés 14 Statut Membre -

dnelid Messages postés 14 Statut Membre -

Bonjour,

Je n'arrive pas a désinstaller browser et zombie news. Mon anti-virus ne peut rien faire. Pouvez-vous m'aider.

Merci

Je n'arrive pas a désinstaller browser et zombie news. Mon anti-virus ne peut rien faire. Pouvez-vous m'aider.

Merci

A voir également:

- Virus browser et zombie news

- News - Guide

- Mypal browser - Télécharger - Navigateurs

- Reset browser - Télécharger - Nettoyage

- Virus mcafee - Accueil - Piratage

- Cm browser - Télécharger - Navigateurs

8 réponses

Bonjour,

Suivant l'ordre fais ceci stp

1/

(Le rapport est sauvegardé aussi sous C:\AdwCleaner\AdwCleaner[x].txt)

2/

[*] Télécharge et enregistre ZHPCleaner sur ton bureau à partir ce lien :https://nicolascoolman.eu

<[*] Exécute le en cliquant sur le bouton droit de la souris et en choisissant "Exécuter en tant qu'administrateur"

[*]Accepte les conditions d'utilisation,

[*]Clique sur le bouton [Nettoyer]

[*]Accepte toutes les réparations proposées

[*]Unrapport ZHPCleaner.txt sera créé sur le bureau

[*]Clique sur Rapport si tu ne vois pas le rapport, une copie (%appdata%\ZHP\ZHPCleaner.txt) s'ouvrira,

[*]Héberge ce rapport sur : http://pjjoint.malekal.com/ ou https://www.cjoint.com/

[*]Copie/Colle le lien généré dans ta réponse.

3/

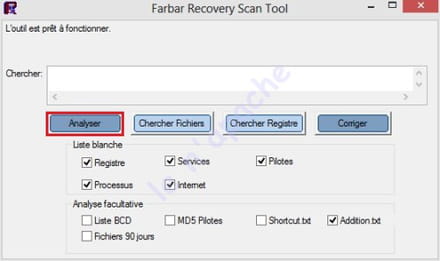

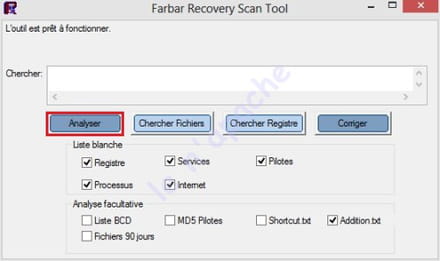

[*] Télécharge :Farbar Recovery Scan Tool (FRST) à partir

ce lien : https://www.bleepingcomputer.com/download/farbar-recovery-scan-tool/

[*] Enregistre le sur votre bureau ( Vous devez exécuter la version compatible avec votre système 32 bits ou 64 bits)

==> Comment savoir quelle version 32 bits ou 64 bits est exécutée sur mon système ?

[*] Lance FRST, exécuter en tant qu'administrateur sous Windows : 7/8/10 et Vista

[*] Sur le menu principal, vérifie que la case "Addition.txt" soit cochée puis clique sur "Analyser" et patiente le temps de l'analyse

[*] Une fois le scan terminé rends toi sur le bureau, deux rapports FRST.txt et Addition.txt ont été créés.

[*] Héberge les rapports FRST.txt et Addition.txt présent sur ton bureau sur : malekal.com

[*] Fais copier/coller les liens fournis dans ta prochaine réponse.

==> Aide: <bold>[http://www.malekal.com/2013/06

@+

¤¤¤ Le meilleur remède pour tous les problèmes, c'est la patience.... ¤¤¤

Suivant l'ordre fais ceci stp

1/

- Télécharge : AdwCleaner (merci à Xplode)

- Lance AdwCleaner

- Clique sur Scanner puis Nettoyer, et patiente le temps du nettoyage.

- Poste le rapport qui apparait en fin de recherche.

(Le rapport est sauvegardé aussi sous C:\AdwCleaner\AdwCleaner[x].txt)

2/

[*] Télécharge et enregistre ZHPCleaner sur ton bureau à partir ce lien :https://nicolascoolman.eu

<[*] Exécute le en cliquant sur le bouton droit de la souris et en choisissant "Exécuter en tant qu'administrateur"

[*]Accepte les conditions d'utilisation,

[*]Clique sur le bouton [Nettoyer]

[*]Accepte toutes les réparations proposées

[*]Unrapport ZHPCleaner.txt sera créé sur le bureau

[*]Clique sur Rapport si tu ne vois pas le rapport, une copie (%appdata%\ZHP\ZHPCleaner.txt) s'ouvrira,

[*]Héberge ce rapport sur : http://pjjoint.malekal.com/ ou https://www.cjoint.com/

[*]Copie/Colle le lien généré dans ta réponse.

3/

[*] Télécharge :Farbar Recovery Scan Tool (FRST) à partir

ce lien : https://www.bleepingcomputer.com/download/farbar-recovery-scan-tool/

[*] Enregistre le sur votre bureau ( Vous devez exécuter la version compatible avec votre système 32 bits ou 64 bits)

==> Comment savoir quelle version 32 bits ou 64 bits est exécutée sur mon système ?

[*] Lance FRST, exécuter en tant qu'administrateur sous Windows : 7/8/10 et Vista

[*] Sur le menu principal, vérifie que la case "Addition.txt" soit cochée puis clique sur "Analyser" et patiente le temps de l'analyse

[*] Une fois le scan terminé rends toi sur le bureau, deux rapports FRST.txt et Addition.txt ont été créés.

[*] Héberge les rapports FRST.txt et Addition.txt présent sur ton bureau sur : malekal.com

[*] Fais copier/coller les liens fournis dans ta prochaine réponse.

==> Aide: <bold>[http://www.malekal.com/2013/06

@+

¤¤¤ Le meilleur remède pour tous les problèmes, c'est la patience.... ¤¤¤

Les derniers :

http://www.cjoint.com/c/ELnmXGbIZsk

http://www.cjoint.com/c/ELnmYnoyLJk

Merci pour votre aide

http://www.cjoint.com/c/ELnmXGbIZsk

http://www.cjoint.com/c/ELnmYnoyLJk

Merci pour votre aide

Vous n’avez pas trouvé la réponse que vous recherchez ?

Posez votre question

Bonsoir,

Pour continuer :

1/

On va lancer un script avec FRST :

Correction à effectuer avec FRST :

Avertissement :Ces instructions ne concernent que cet ordinateur. Elles ne doivent pas être appliquées sur un autre sous peine de l'endommager

[*] A partir ce lien : http://upload.sosvirus.net/download/r0po6oc62q43fw9xjdue6hdq88wp3va3eg3a2739

[*] Téléchargez puis enregistrez ce fichier sous le nom Fixlist.txt sur le bureau de ton PC

[*] Sur votre bureau vous avez le fichier texte (fixlist.txt & FRST.exe)

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Corriger"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

[*] Redémarre l’ordinateur.

[*] ===> Aide : <<<ICI>>>

2/

https://www.malwarebytes.com/mwb-download/

=================================

Si tu as besoin d'aide tu peux voir ce tutoriel : https://www.malekal.com/tutoriel-malwarebyte-anti-malware/

Bonne soirée ;)

Pour continuer :

1/

On va lancer un script avec FRST :

Correction à effectuer avec FRST :

Avertissement :Ces instructions ne concernent que cet ordinateur. Elles ne doivent pas être appliquées sur un autre sous peine de l'endommager

[*] A partir ce lien : http://upload.sosvirus.net/download/r0po6oc62q43fw9xjdue6hdq88wp3va3eg3a2739

[*] Téléchargez puis enregistrez ce fichier sous le nom Fixlist.txt sur le bureau de ton PC

[*] Sur votre bureau vous avez le fichier texte (fixlist.txt & FRST.exe)

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Corriger"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

[*] Redémarre l’ordinateur.

[*] ===> Aide : <<<ICI>>>

2/

- Télécharge MBAM et installe le selon l'emplacement par défaut

https://www.malwarebytes.com/mwb-download/

- Mets le à jour puis lance un examen “Menaces”.

- coche "Recherche de rootkits" (Paramètres -> Détection et protection)

- A la fin du scan, clic sur "Mettre tous en quarantaine" en bas à gauche.

- Redémarre l'ordinateur si besoin.

- Après redémarrage, relance Malwarebytes.

- Vas chercher le rapport dans l'onglet “Historique”.

- Clic à gauche sur l’onglet Journaux de l’application.

- Double-clic sur le journal d’examen pour l’afficher.

- En bas à gauche choisis “Copier dans le presse papier”

- colle le rapport le contenu du journal ici

=================================

Si tu as besoin d'aide tu peux voir ce tutoriel : https://www.malekal.com/tutoriel-malwarebyte-anti-malware/

Bonne soirée ;)

Bonsoir

le 1er rapport est ci dessous :

fixlist contenu:

start

CloseProcesses:

CreateRestorePoint:

GroupPolicy: Restriction - Chrome <======= ATTENTION

CHR HKLM\SOFTWARE\Policies\Google: Restriction <======= ATTENTION

2015-12-08 17:35 - 2015-12-08 17:35 - 00000000 ____D C:\Users\Public\Documents\Baidu

2015-11-23 19:39 - 2015-11-23 19:39 - 00004991 _____ C:\ProgramData\xhbjddli.elu

2015-11-23 19:39 - 2015-11-23 19:39 - 00000000 _____ C:\ProgramData\211148173

2015-11-22 21:08 - 2015-11-22 21:08 - 00049152 _____ C:\7789376.Bin

C:\Users\pk\AppData\Local\Temp\amisetup8638__16165.exe

C:\Users\pk\AppData\Local\Temp\avg622C.exe

C:\Users\pk\AppData\Local\Temp\fsd21AE.exe

C:\Users\pk\AppData\Local\Temp\fsd8094.exe

C:\Users\pk\AppData\Local\Temp\InstallHelper.exe

C:\Users\pk\AppData\Local\Temp\Manual Bosch Edc16_Downloader.exe

C:\Users\pk\AppData\Local\Temp\Manual+Bosch+Edc16__10924_i1775351332_il607125.exe

C:\Users\pk\AppData\Local\Temp\Manual+Bosch+Edc16__10924_i1775353178_il607125.exe

C:\Users\pk\AppData\Local\Temp\Opera_NI_stable.exe

C:\Users\pk\AppData\Local\Temp\ose00000.exe

C:\Users\pk\AppData\Local\Temp\setbr.exe

C:\Users\pk\AppData\Local\Temp\sqlite3.dll

C:\Users\pk\AppData\Local\Temp\tmp8594.tmp.exe

C:\Users\pk\AppData\Local\Temp\vcredist_x86.exe

C:\Users\pk\AppData\Local\Temp\_is9DD6.exe

C:\Users\pk\AppData\Local\Temp\{68EB0D9F-F578-4130-A465-4285B22B5010}.dll

C:\Users\pk\AppData\Local\Temp\{A2F5CA7F-1EB3-47FB-8F13-8194BF5BE624}.dll

Task: {0926971E-2FBB-4F1A-9C23-A99A6FF910B0} - System32\Tasks\{BB16AAC4-67B7-4070-B840-41910FE3568D} => pcalua.exe -a C:\Users\pk\AppData\Roaming\yoursearching\UninstallManager.exe -c -ptid=face

ShortcutWithArgument: C:\Users\pk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Internet Explorer.lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www%2dsearching.com/?prd=set_epc&s=FCDzftpbl2,b3981acc-b191-4665-b7d0-3e3674cdfcb3, <==== ATTENTION

ShortcutWithArgument: C:\Users\pk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\System Tools\Internet Explorer (No Add-ons).lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www%2dsearching.com/?prd=set_epc&s=FCDzftpbl2,b3981acc-b191-4665-b7d0-3e3674cdfcb3, <==== ATTENTION

ShortcutWithArgument: C:\Users\pk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Launch Internet-Explorer Browser.lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www%2dsearching.com/?prd=set_epc&s=FCDzftpbl2,b3981acc-b191-4665-b7d0-3e3674cdfcb3, <==== ATTENTION

ShortcutWithArgument: C:\Users\pk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\User Pinned\TaskBar\Internet Explorer.lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www%2dsearching.com/?prd=set_epc&s=FCDzftpbl2,b3981acc-b191-4665-b7d0-3e3674cdfcb3, <==== ATTENTION

Task: {1F6095DF-8812-41CE-A241-A0D576E4F645} - System32\Tasks\{DDD86CFE-0E65-4FD2-8CEC-27050505DA02} => pcalua.exe -a C:\ProgramData\ZombieNews\uninstall.exe -c /kb=y /ic=1

C:\ProgramData\ZombieNews

EmptyTemp:

end

Processus fermé avec succès.

Le Point de restauration a été créé avec succès.

C:\Windows\system32\GroupPolicy\Machine => déplacé(es) avec succès

C:\Windows\system32\GroupPolicy\GPT.ini => déplacé(es) avec succès

"HKLM\SOFTWARE\Policies\Google" => clé supprimé(es) avec succès

C:\Users\Public\Documents\Baidu => déplacé(es) avec succès

C:\ProgramData\xhbjddli.elu => déplacé(es) avec succès

C:\ProgramData\211148173 => déplacé(es) avec succès

C:\7789376.Bin => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\amisetup8638__16165.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\avg622C.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\fsd21AE.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\fsd8094.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\InstallHelper.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\Manual Bosch Edc16_Downloader.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\Manual+Bosch+Edc16__10924_i1775351332_il607125.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\Manual+Bosch+Edc16__10924_i1775353178_il607125.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\Opera_NI_stable.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\ose00000.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\setbr.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\sqlite3.dll => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\tmp8594.tmp.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\vcredist_x86.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\_is9DD6.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\{68EB0D9F-F578-4130-A465-4285B22B5010}.dll => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\{A2F5CA7F-1EB3-47FB-8F13-8194BF5BE624}.dll => déplacé(es) avec succès

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Plain\{0926971E-2FBB-4F1A-9C23-A99A6FF910B0}" => clé supprimé(es) avec succès

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{0926971E-2FBB-4F1A-9C23-A99A6FF910B0}" => clé supprimé(es) avec succès

C:\Windows\System32\Tasks\{BB16AAC4-67B7-4070-B840-41910FE3568D} => déplacé(es) avec succès

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\{BB16AAC4-67B7-4070-B840-41910FE3568D}" => clé supprimé(es) avec succès

C:\Users\pk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Internet Explorer.lnk => Raccourci argument supprimé(es) avec succès.

C:\Users\pk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\System Tools\Internet Explorer (No Add-ons).lnk => Raccourci argument restauré(es) avec succès

C:\Users\pk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Launch Internet-Explorer Browser.lnk => Raccourci argument supprimé(es) avec succès.

C:\Users\pk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\User Pinned\TaskBar\Internet Explorer.lnk => Raccourci argument supprimé(es) avec succès.

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Plain\{1F6095DF-8812-41CE-A241-A0D576E4F645}" => clé supprimé(es) avec succès

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{1F6095DF-8812-41CE-A241-A0D576E4F645}" => clé supprimé(es) avec succès

C:\Windows\System32\Tasks\{DDD86CFE-0E65-4FD2-8CEC-27050505DA02} => déplacé(es) avec succès

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\{DDD86CFE-0E65-4FD2-8CEC-27050505DA02}" => clé supprimé(es) avec succès

"C:\ProgramData\ZombieNews" => non trouvé(e).

EmptyTemp: => 1.8 GB données temporaires supprimées.

Le système a dû redémarrer.

le 1er rapport est ci dessous :

fixlist contenu:

start

CloseProcesses:

CreateRestorePoint:

GroupPolicy: Restriction - Chrome <======= ATTENTION

CHR HKLM\SOFTWARE\Policies\Google: Restriction <======= ATTENTION

2015-12-08 17:35 - 2015-12-08 17:35 - 00000000 ____D C:\Users\Public\Documents\Baidu

2015-11-23 19:39 - 2015-11-23 19:39 - 00004991 _____ C:\ProgramData\xhbjddli.elu

2015-11-23 19:39 - 2015-11-23 19:39 - 00000000 _____ C:\ProgramData\211148173

2015-11-22 21:08 - 2015-11-22 21:08 - 00049152 _____ C:\7789376.Bin

C:\Users\pk\AppData\Local\Temp\amisetup8638__16165.exe

C:\Users\pk\AppData\Local\Temp\avg622C.exe

C:\Users\pk\AppData\Local\Temp\fsd21AE.exe

C:\Users\pk\AppData\Local\Temp\fsd8094.exe

C:\Users\pk\AppData\Local\Temp\InstallHelper.exe

C:\Users\pk\AppData\Local\Temp\Manual Bosch Edc16_Downloader.exe

C:\Users\pk\AppData\Local\Temp\Manual+Bosch+Edc16__10924_i1775351332_il607125.exe

C:\Users\pk\AppData\Local\Temp\Manual+Bosch+Edc16__10924_i1775353178_il607125.exe

C:\Users\pk\AppData\Local\Temp\Opera_NI_stable.exe

C:\Users\pk\AppData\Local\Temp\ose00000.exe

C:\Users\pk\AppData\Local\Temp\setbr.exe

C:\Users\pk\AppData\Local\Temp\sqlite3.dll

C:\Users\pk\AppData\Local\Temp\tmp8594.tmp.exe

C:\Users\pk\AppData\Local\Temp\vcredist_x86.exe

C:\Users\pk\AppData\Local\Temp\_is9DD6.exe

C:\Users\pk\AppData\Local\Temp\{68EB0D9F-F578-4130-A465-4285B22B5010}.dll

C:\Users\pk\AppData\Local\Temp\{A2F5CA7F-1EB3-47FB-8F13-8194BF5BE624}.dll

Task: {0926971E-2FBB-4F1A-9C23-A99A6FF910B0} - System32\Tasks\{BB16AAC4-67B7-4070-B840-41910FE3568D} => pcalua.exe -a C:\Users\pk\AppData\Roaming\yoursearching\UninstallManager.exe -c -ptid=face

ShortcutWithArgument: C:\Users\pk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Internet Explorer.lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www%2dsearching.com/?prd=set_epc&s=FCDzftpbl2,b3981acc-b191-4665-b7d0-3e3674cdfcb3, <==== ATTENTION

ShortcutWithArgument: C:\Users\pk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\System Tools\Internet Explorer (No Add-ons).lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www%2dsearching.com/?prd=set_epc&s=FCDzftpbl2,b3981acc-b191-4665-b7d0-3e3674cdfcb3, <==== ATTENTION

ShortcutWithArgument: C:\Users\pk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Launch Internet-Explorer Browser.lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www%2dsearching.com/?prd=set_epc&s=FCDzftpbl2,b3981acc-b191-4665-b7d0-3e3674cdfcb3, <==== ATTENTION

ShortcutWithArgument: C:\Users\pk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\User Pinned\TaskBar\Internet Explorer.lnk -> C:\Program Files\Internet Explorer\iexplore.exe (Microsoft Corporation) -> hxxp://www%2dsearching.com/?prd=set_epc&s=FCDzftpbl2,b3981acc-b191-4665-b7d0-3e3674cdfcb3, <==== ATTENTION

Task: {1F6095DF-8812-41CE-A241-A0D576E4F645} - System32\Tasks\{DDD86CFE-0E65-4FD2-8CEC-27050505DA02} => pcalua.exe -a C:\ProgramData\ZombieNews\uninstall.exe -c /kb=y /ic=1

C:\ProgramData\ZombieNews

EmptyTemp:

end

Processus fermé avec succès.

Le Point de restauration a été créé avec succès.

C:\Windows\system32\GroupPolicy\Machine => déplacé(es) avec succès

C:\Windows\system32\GroupPolicy\GPT.ini => déplacé(es) avec succès

"HKLM\SOFTWARE\Policies\Google" => clé supprimé(es) avec succès

C:\Users\Public\Documents\Baidu => déplacé(es) avec succès

C:\ProgramData\xhbjddli.elu => déplacé(es) avec succès

C:\ProgramData\211148173 => déplacé(es) avec succès

C:\7789376.Bin => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\amisetup8638__16165.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\avg622C.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\fsd21AE.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\fsd8094.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\InstallHelper.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\Manual Bosch Edc16_Downloader.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\Manual+Bosch+Edc16__10924_i1775351332_il607125.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\Manual+Bosch+Edc16__10924_i1775353178_il607125.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\Opera_NI_stable.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\ose00000.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\setbr.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\sqlite3.dll => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\tmp8594.tmp.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\vcredist_x86.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\_is9DD6.exe => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\{68EB0D9F-F578-4130-A465-4285B22B5010}.dll => déplacé(es) avec succès

C:\Users\pk\AppData\Local\Temp\{A2F5CA7F-1EB3-47FB-8F13-8194BF5BE624}.dll => déplacé(es) avec succès

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Plain\{0926971E-2FBB-4F1A-9C23-A99A6FF910B0}" => clé supprimé(es) avec succès

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{0926971E-2FBB-4F1A-9C23-A99A6FF910B0}" => clé supprimé(es) avec succès

C:\Windows\System32\Tasks\{BB16AAC4-67B7-4070-B840-41910FE3568D} => déplacé(es) avec succès

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\{BB16AAC4-67B7-4070-B840-41910FE3568D}" => clé supprimé(es) avec succès

C:\Users\pk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Internet Explorer.lnk => Raccourci argument supprimé(es) avec succès.

C:\Users\pk\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Accessories\System Tools\Internet Explorer (No Add-ons).lnk => Raccourci argument restauré(es) avec succès

C:\Users\pk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Launch Internet-Explorer Browser.lnk => Raccourci argument supprimé(es) avec succès.

C:\Users\pk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\User Pinned\TaskBar\Internet Explorer.lnk => Raccourci argument supprimé(es) avec succès.

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Plain\{1F6095DF-8812-41CE-A241-A0D576E4F645}" => clé supprimé(es) avec succès

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tasks\{1F6095DF-8812-41CE-A241-A0D576E4F645}" => clé supprimé(es) avec succès

C:\Windows\System32\Tasks\{DDD86CFE-0E65-4FD2-8CEC-27050505DA02} => déplacé(es) avec succès

"HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Schedule\TaskCache\Tree\{DDD86CFE-0E65-4FD2-8CEC-27050505DA02}" => clé supprimé(es) avec succès

"C:\ProgramData\ZombieNews" => non trouvé(e).

EmptyTemp: => 1.8 GB données temporaires supprimées.

Le système a dû redémarrer.

Fin de Fixlog 19:57:55

le 2ème rapport, davance merci et bonne soiréeMalwarebytes Anti-Malware

www.malwarebytes.org

Date de l'analyse: 13/12/2015

Heure de l'analyse: 20:07

Fichier journal:

Administrateur: Oui

Version: 2.2.0.1024

Base de données de programmes malveillants: v2015.12.13.04

Base de données de rootkits: v2015.12.07.01

Licence: Essai

Protection contre les programmes malveillants: Activé

Protection contre les sites Web malveillants: Activé

Autoprotection: Désactivé

Système d'exploitation: Windows 7 Service Pack 1

Processeur: x86

Système de fichiers: NTFS

Utilisateur: pk

Type d'analyse: Analyse des menaces

Résultat: Terminé

Objets analysés: 281200

Temps écoulé: 14 min, 53 s

Mémoire: Activé

Démarrage: Activé

Système de fichiers: Activé

Archives: Activé

Rootkits: Désactivé

Heuristique: Activé

PUP: Activé

PUM: Activé

Processus: 0

(Aucun élément malveillant détecté)

Modules: 2

PUP.Optional.CrossRider, C:\Users\pk\AppData\Local\Taki\{B3BD1267-B912-E277-BC2B-1F3EC75C35DB}\Taki.dll, Supprimer au redémarrage, [efa9d9cb3358e056a8076a0a2dd7ba46],

PUP.Optional.CrossRider, C:\Users\pk\AppData\Local\Taki\{B3BD1267-B912-E277-BC2B-1F3EC75C35DB}\fnx.dll, Supprimer au redémarrage, [3662772d4b40f145ab2c81f41aea23dd],

Clés du Registre: 6

PUP.Optional.CrossRider, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\UNINSTALL\{9A490200-52D3-3389-3F32-C20E0D443BDB}, En quarantaine, [5147485c008bf83e2d82472d8084ad53],

PUP.Optional.BrowserAir, HKLM\SOFTWARE\CLIENTS\STARTMENUINTERNET\BrowserAir.LWCAP36Q2VIWDW7VURNPDNQ5Z4, En quarantaine, [593fa2027d0e8caa50d37a31a75bd42c],

PUP.Optional.InternetQuickAccess, HKLM\SOFTWARE\CLIENTS\STARTMENUINTERNET\Internet Quick Access.LWCAP36Q2VIWDW7VURNPDNQ5Z4, En quarantaine, [4850d3d16724be78d0380abc19ea669a],

PUP.Optional.WinYahoo, HKLM\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472F-A0FF-E1416B8B2E3A}, En quarantaine, [e3b5891b9fecc373ac7edbf121e2f709],

PUP.Optional.Searching, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\GOOGLE\CHROME\EXTENSIONS\jlcgehabolcakkjhgmgpkagpolbjlhfa, En quarantaine, [d6c26143dfac1a1c89a5f6b58e7417e9],

PUP.Optional.WinYahoo, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472F-A0FF-E1416B8B2E3A}, En quarantaine, [0791cadaeba0f73f3cec715b9e65bf41],

Valeurs du Registre: 8

PUP.Optional.WinYahoo, HKLM\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}|URL, https://fr.search.yahoo.com/yhs/?hspart=iry&hsimp=yhs-fullyhosted_003[e3b5891b9fecc373ac7edbf121e2f709]D4%26b[e3b5891b9fecc373ac7edbf121e2f709]DIE%26cc[e3b5891b9fecc373ac7edbf121e2f709]Dfr%26pa[e3b5891b9fecc373ac7edbf121e2f709]DWincy%26cd[e3b5891b9fecc373ac7edbf121e2f709]D2XzuyEtN2Y1L1Qzu0BzzyBtD0FyE0EtDtAzztDyByC0CtDtCtN0D0Tzu0StCyEtAyBtN1L2XzutAtFtCyDtFtAtFtBtN1L1Czu1ByEtN1L1G1B1V1N2Y1L1Qzu2StA0CyCtCyDtDzzyEtGtD0DyDyDtGtDtB0EtCtGtBtCtBtAtGzztDzzyCtAtDtB0FtC0E0AtA2QtN1M1F1B2Z1V1N2Y1L1Qzu2SyC0FtA0CyDyCyD0DtG0CyByEyCtGyEyEtAtBtG0Azy0AtCtGzzyDtBzzyDtByByDyCtCtD0B2QtN0A0LzuyEtN1B2Z1V1T1S1NzutCtByCyE%26cr[e3b5891b9fecc373ac7edbf121e2f709]D2065771035%26a[e3b5891b9fecc373ac7edbf121e2f709]Dwncy_sien_15_50%26os[e3b5891b9fecc373ac7edbf121e2f709]DWindowsEn quarantaineB7En quarantaineBProfessional&p={searchTerms}, %4, %5

PUP.Optional.WinYahoo, HKLM\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}|TopResultURLFallback, https://fr.search.yahoo.com/yhs/?hspart=iry&hsimp=yhs-fullyhosted_003[fb9dfba90a8166d09e8c9834e023d12f]D4%26b[fb9dfba90a8166d09e8c9834e023d12f]DIE%26cc[fb9dfba90a8166d09e8c9834e023d12f]Dfr%26pa[fb9dfba90a8166d09e8c9834e023d12f]DWincy%26cd[fb9dfba90a8166d09e8c9834e023d12f]D2XzuyEtN2Y1L1Qzu0BzzyBtD0FyE0EtDtAzztDyByC0CtDtCtN0D0Tzu0StCyEtAyBtN1L2XzutAtFtCyDtFtAtFtBtN1L1Czu1ByEtN1L1G1B1V1N2Y1L1Qzu2StA0CyCtCyDtDzzyEtGtD0DyDyDtGtDtB0EtCtGtBtCtBtAtGzztDzzyCtAtDtB0FtC0E0AtA2QtN1M1F1B2Z1V1N2Y1L1Qzu2SyC0FtA0CyDyCyD0DtG0CyByEyCtGyEyEtAtBtG0Azy0AtCtGzzyDtBzzyDtByByDyCtCtD0B2QtN0A0LzuyEtN1B2Z1V1T1S1NzutCtByCyE%26cr[fb9dfba90a8166d09e8c9834e023d12f]D2065771035%26a[fb9dfba90a8166d09e8c9834e023d12f]Dwncy_sien_15_50%26os[fb9dfba90a8166d09e8c9834e023d12f]DWindowsEn quarantaineB7En quarantaineBProfessional&p={searchTerms}, %4, %5

PUP.Optional.InternetQuickAccess, HKLM\SOFTWARE\POLICIES\CHROMIUM\EXTENSIONINSTALLSOURCES|1, http://ext.internetquickaccess.com/*, En quarantaine, [ecacb6ee078457df410d7f7aa65df50b]

PUP.Optional.BrowserAir, HKLM\SOFTWARE\REGISTEREDAPPLICATIONS|BrowserAir.LWCAP36Q2VIWDW7VURNPDNQ5Z4, Software\Clients\StartMenuInternet\BrowserAir.LWCAP36Q2VIWDW7VURNPDNQ5Z4\Capabilities, En quarantaine, [74242282a2e9162078f9cff91de61ae6]

PUP.Optional.InternetQuickAccess, HKLM\SOFTWARE\REGISTEREDAPPLICATIONS|Internet Quick Access.LWCAP36Q2VIWDW7VURNPDNQ5Z4, Software\Clients\StartMenuInternet\Internet Quick Access.LWCAP36Q2VIWDW7VURNPDNQ5Z4\Capabilities, En quarantaine, [c6d2960eeaa1102618f39036f0138c74]

PUP.Optional.BrowserAir, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\CLIENTS\STARTMENUINTERNET, BrowserAir.LWCAP36Q2VIWDW7VURNPDNQ5Z4, En quarantaine, [a3f5802492f97eb8069321d2a0632ad6]

PUP.Optional.WinYahoo, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}|URL, https://fr.search.yahoo.com/yhs/?hspart=iry&hsimp=yhs-fullyhosted_003[0791cadaeba0f73f3cec715b9e65bf41]D4%26b[0791cadaeba0f73f3cec715b9e65bf41]DIE%26cc[0791cadaeba0f73f3cec715b9e65bf41]Dfr%26pa[0791cadaeba0f73f3cec715b9e65bf41]DWincy%26cd[0791cadaeba0f73f3cec715b9e65bf41]D2XzuyEtN2Y1L1Qzu0BzzyBtD0FyE0EtDtAzztDyByC0CtDtCtN0D0Tzu0StCyEtAyBtN1L2XzutAtFtCyDtFtAtFtBtN1L1Czu1ByEtN1L1G1B1V1N2Y1L1Qzu2StA0CyCtCyDtDzzyEtGtD0DyDyDtGtDtB0EtCtGtBtCtBtAtGzztDzzyCtAtDtB0FtC0E0AtA2QtN1M1F1B2Z1V1N2Y1L1Qzu2SyC0FtA0CyDyCyD0DtG0CyByEyCtGyEyEtAtBtG0Azy0AtCtGzzyDtBzzyDtByByDyCtCtD0B2QtN0A0LzuyEtN1B2Z1V1T1S1NzutCtByCyE%26cr[0791cadaeba0f73f3cec715b9e65bf41]D2065771035%26a[0791cadaeba0f73f3cec715b9e65bf41]Dwncy_sien_15_50%26os[0791cadaeba0f73f3cec715b9e65bf41]DWindowsEn quarantaineB7En quarantaineBProfessional&p={searchTerms}, %4, %5

PUP.Optional.WinYahoo, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}|TopResultURLFallback, https://fr.search.yahoo.com/yhs/?hspart=iry&hsimp=yhs-fullyhosted_003[f8a05f45672484b251d7a4288d767090]D4%26b[f8a05f45672484b251d7a4288d767090]DIE%26cc[f8a05f45672484b251d7a4288d767090]Dfr%26pa[f8a05f45672484b251d7a4288d767090]DWincy%26cd[f8a05f45672484b251d7a4288d767090]D2XzuyEtN2Y1L1Qzu0BzzyBtD0FyE0EtDtAzztDyByC0CtDtCtN0D0Tzu0StCyEtAyBtN1L2XzutAtFtCyDtFtAtFtBtN1L1Czu1ByEtN1L1G1B1V1N2Y1L1Qzu2StA0CyCtCyDtDzzyEtGtD0DyDyDtGtDtB0EtCtGtBtCtBtAtGzztDzzyCtAtDtB0FtC0E0AtA2QtN1M1F1B2Z1V1N2Y1L1Qzu2SyC0FtA0CyDyCyD0DtG0CyByEyCtGyEyEtAtBtG0Azy0AtCtGzzyDtBzzyDtByByDyCtCtD0B2QtN0A0LzuyEtN1B2Z1V1T1S1NzutCtByCyE%26cr[f8a05f45672484b251d7a4288d767090]D2065771035%26a[f8a05f45672484b251d7a4288d767090]Dwncy_sien_15_50%26os[f8a05f45672484b251d7a4288d767090]DWindowsEn quarantaineB7En quarantaineBProfessional&p={searchTerms}, %4, %5

Données du Registre: 0

(Aucun élément malveillant détecté)

Dossiers: 5

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\newtab, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\newtab\js, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\_metadata, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

Fichiers: 13

PUP.Optional.CrossRider, C:\Users\pk\AppData\Local\Taki\{B3BD1267-B912-E277-BC2B-1F3EC75C35DB}\Taki.dll, Supprimer au redémarrage, [efa9d9cb3358e056a8076a0a2dd7ba46],

PUP.Optional.CrossRider, C:\Users\pk\AppData\Local\Taki\{B3BD1267-B912-E277-BC2B-1F3EC75C35DB}\fnx.dll, Supprimer au redémarrage, [3662772d4b40f145ab2c81f41aea23dd],

PUP.Optional.Nosibay, C:\Users\pk\AppData\Roaming\ZHP\Quarantine\Selection Tools Uninstall.exe, En quarantaine, [43556143167586b0e85b8918ef156d93],

PUP.Optional.Nosibay, C:\Users\pk\AppData\Roaming\ZHP\Quarantine\WindApp Uninstall.exe, En quarantaine, [a0f83b6906852d09fe45a5fc986c30d0],

PUP.Optional.InternetQuickAccess, C:\Users\pk\AppData\Local\Chromium\Application\chrome.exe, En quarantaine, [5f39881ccbc0989ecaac3c0709f810f0],

PUP.Optional.CrossRider, C:\Users\pk\AppData\Local\Taki\{B3BD1267-B912-E277-BC2B-1F3EC75C35DB}\{1C691ECC-C372-54A5-4CB0-39D3559FCA3B}.dll, En quarantaine, [5147485c008bf83e2d82472d8084ad53],

PUP.Optional.FakeIELaunch, C:\Users\pk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Launch Internet-Explorer Browser.lnk, En quarantaine, [f0a8faaa157651e5ddd23c8dfd06dc24],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\manifest.json, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\favicon.png, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\newtab\newtab-hp.html, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\newtab\js\background.js, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\newtab\js\newtab-hp.js, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\_metadata\verified_contents.json, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

Secteurs physiques: 0

(Aucun élément malveillant détecté)

(end)

www.malwarebytes.org

Date de l'analyse: 13/12/2015

Heure de l'analyse: 20:07

Fichier journal:

Administrateur: Oui

Version: 2.2.0.1024

Base de données de programmes malveillants: v2015.12.13.04

Base de données de rootkits: v2015.12.07.01

Licence: Essai

Protection contre les programmes malveillants: Activé

Protection contre les sites Web malveillants: Activé

Autoprotection: Désactivé

Système d'exploitation: Windows 7 Service Pack 1

Processeur: x86

Système de fichiers: NTFS

Utilisateur: pk

Type d'analyse: Analyse des menaces

Résultat: Terminé

Objets analysés: 281200

Temps écoulé: 14 min, 53 s

Mémoire: Activé

Démarrage: Activé

Système de fichiers: Activé

Archives: Activé

Rootkits: Désactivé

Heuristique: Activé

PUP: Activé

PUM: Activé

Processus: 0

(Aucun élément malveillant détecté)

Modules: 2

PUP.Optional.CrossRider, C:\Users\pk\AppData\Local\Taki\{B3BD1267-B912-E277-BC2B-1F3EC75C35DB}\Taki.dll, Supprimer au redémarrage, [efa9d9cb3358e056a8076a0a2dd7ba46],

PUP.Optional.CrossRider, C:\Users\pk\AppData\Local\Taki\{B3BD1267-B912-E277-BC2B-1F3EC75C35DB}\fnx.dll, Supprimer au redémarrage, [3662772d4b40f145ab2c81f41aea23dd],

Clés du Registre: 6

PUP.Optional.CrossRider, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\UNINSTALL\{9A490200-52D3-3389-3F32-C20E0D443BDB}, En quarantaine, [5147485c008bf83e2d82472d8084ad53],

PUP.Optional.BrowserAir, HKLM\SOFTWARE\CLIENTS\STARTMENUINTERNET\BrowserAir.LWCAP36Q2VIWDW7VURNPDNQ5Z4, En quarantaine, [593fa2027d0e8caa50d37a31a75bd42c],

PUP.Optional.InternetQuickAccess, HKLM\SOFTWARE\CLIENTS\STARTMENUINTERNET\Internet Quick Access.LWCAP36Q2VIWDW7VURNPDNQ5Z4, En quarantaine, [4850d3d16724be78d0380abc19ea669a],

PUP.Optional.WinYahoo, HKLM\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472F-A0FF-E1416B8B2E3A}, En quarantaine, [e3b5891b9fecc373ac7edbf121e2f709],

PUP.Optional.Searching, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\GOOGLE\CHROME\EXTENSIONS\jlcgehabolcakkjhgmgpkagpolbjlhfa, En quarantaine, [d6c26143dfac1a1c89a5f6b58e7417e9],

PUP.Optional.WinYahoo, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472F-A0FF-E1416B8B2E3A}, En quarantaine, [0791cadaeba0f73f3cec715b9e65bf41],

Valeurs du Registre: 8

PUP.Optional.WinYahoo, HKLM\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}|URL, https://fr.search.yahoo.com/yhs/?hspart=iry&hsimp=yhs-fullyhosted_003[e3b5891b9fecc373ac7edbf121e2f709]D4%26b[e3b5891b9fecc373ac7edbf121e2f709]DIE%26cc[e3b5891b9fecc373ac7edbf121e2f709]Dfr%26pa[e3b5891b9fecc373ac7edbf121e2f709]DWincy%26cd[e3b5891b9fecc373ac7edbf121e2f709]D2XzuyEtN2Y1L1Qzu0BzzyBtD0FyE0EtDtAzztDyByC0CtDtCtN0D0Tzu0StCyEtAyBtN1L2XzutAtFtCyDtFtAtFtBtN1L1Czu1ByEtN1L1G1B1V1N2Y1L1Qzu2StA0CyCtCyDtDzzyEtGtD0DyDyDtGtDtB0EtCtGtBtCtBtAtGzztDzzyCtAtDtB0FtC0E0AtA2QtN1M1F1B2Z1V1N2Y1L1Qzu2SyC0FtA0CyDyCyD0DtG0CyByEyCtGyEyEtAtBtG0Azy0AtCtGzzyDtBzzyDtByByDyCtCtD0B2QtN0A0LzuyEtN1B2Z1V1T1S1NzutCtByCyE%26cr[e3b5891b9fecc373ac7edbf121e2f709]D2065771035%26a[e3b5891b9fecc373ac7edbf121e2f709]Dwncy_sien_15_50%26os[e3b5891b9fecc373ac7edbf121e2f709]DWindowsEn quarantaineB7En quarantaineBProfessional&p={searchTerms}, %4, %5

PUP.Optional.WinYahoo, HKLM\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}|TopResultURLFallback, https://fr.search.yahoo.com/yhs/?hspart=iry&hsimp=yhs-fullyhosted_003[fb9dfba90a8166d09e8c9834e023d12f]D4%26b[fb9dfba90a8166d09e8c9834e023d12f]DIE%26cc[fb9dfba90a8166d09e8c9834e023d12f]Dfr%26pa[fb9dfba90a8166d09e8c9834e023d12f]DWincy%26cd[fb9dfba90a8166d09e8c9834e023d12f]D2XzuyEtN2Y1L1Qzu0BzzyBtD0FyE0EtDtAzztDyByC0CtDtCtN0D0Tzu0StCyEtAyBtN1L2XzutAtFtCyDtFtAtFtBtN1L1Czu1ByEtN1L1G1B1V1N2Y1L1Qzu2StA0CyCtCyDtDzzyEtGtD0DyDyDtGtDtB0EtCtGtBtCtBtAtGzztDzzyCtAtDtB0FtC0E0AtA2QtN1M1F1B2Z1V1N2Y1L1Qzu2SyC0FtA0CyDyCyD0DtG0CyByEyCtGyEyEtAtBtG0Azy0AtCtGzzyDtBzzyDtByByDyCtCtD0B2QtN0A0LzuyEtN1B2Z1V1T1S1NzutCtByCyE%26cr[fb9dfba90a8166d09e8c9834e023d12f]D2065771035%26a[fb9dfba90a8166d09e8c9834e023d12f]Dwncy_sien_15_50%26os[fb9dfba90a8166d09e8c9834e023d12f]DWindowsEn quarantaineB7En quarantaineBProfessional&p={searchTerms}, %4, %5

PUP.Optional.InternetQuickAccess, HKLM\SOFTWARE\POLICIES\CHROMIUM\EXTENSIONINSTALLSOURCES|1, http://ext.internetquickaccess.com/*, En quarantaine, [ecacb6ee078457df410d7f7aa65df50b]

PUP.Optional.BrowserAir, HKLM\SOFTWARE\REGISTEREDAPPLICATIONS|BrowserAir.LWCAP36Q2VIWDW7VURNPDNQ5Z4, Software\Clients\StartMenuInternet\BrowserAir.LWCAP36Q2VIWDW7VURNPDNQ5Z4\Capabilities, En quarantaine, [74242282a2e9162078f9cff91de61ae6]

PUP.Optional.InternetQuickAccess, HKLM\SOFTWARE\REGISTEREDAPPLICATIONS|Internet Quick Access.LWCAP36Q2VIWDW7VURNPDNQ5Z4, Software\Clients\StartMenuInternet\Internet Quick Access.LWCAP36Q2VIWDW7VURNPDNQ5Z4\Capabilities, En quarantaine, [c6d2960eeaa1102618f39036f0138c74]

PUP.Optional.BrowserAir, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\CLIENTS\STARTMENUINTERNET, BrowserAir.LWCAP36Q2VIWDW7VURNPDNQ5Z4, En quarantaine, [a3f5802492f97eb8069321d2a0632ad6]

PUP.Optional.WinYahoo, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}|URL, https://fr.search.yahoo.com/yhs/?hspart=iry&hsimp=yhs-fullyhosted_003[0791cadaeba0f73f3cec715b9e65bf41]D4%26b[0791cadaeba0f73f3cec715b9e65bf41]DIE%26cc[0791cadaeba0f73f3cec715b9e65bf41]Dfr%26pa[0791cadaeba0f73f3cec715b9e65bf41]DWincy%26cd[0791cadaeba0f73f3cec715b9e65bf41]D2XzuyEtN2Y1L1Qzu0BzzyBtD0FyE0EtDtAzztDyByC0CtDtCtN0D0Tzu0StCyEtAyBtN1L2XzutAtFtCyDtFtAtFtBtN1L1Czu1ByEtN1L1G1B1V1N2Y1L1Qzu2StA0CyCtCyDtDzzyEtGtD0DyDyDtGtDtB0EtCtGtBtCtBtAtGzztDzzyCtAtDtB0FtC0E0AtA2QtN1M1F1B2Z1V1N2Y1L1Qzu2SyC0FtA0CyDyCyD0DtG0CyByEyCtGyEyEtAtBtG0Azy0AtCtGzzyDtBzzyDtByByDyCtCtD0B2QtN0A0LzuyEtN1B2Z1V1T1S1NzutCtByCyE%26cr[0791cadaeba0f73f3cec715b9e65bf41]D2065771035%26a[0791cadaeba0f73f3cec715b9e65bf41]Dwncy_sien_15_50%26os[0791cadaeba0f73f3cec715b9e65bf41]DWindowsEn quarantaineB7En quarantaineBProfessional&p={searchTerms}, %4, %5

PUP.Optional.WinYahoo, HKU\S-1-5-21-1177290261-903898020-4047078141-1000\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}|TopResultURLFallback, https://fr.search.yahoo.com/yhs/?hspart=iry&hsimp=yhs-fullyhosted_003[f8a05f45672484b251d7a4288d767090]D4%26b[f8a05f45672484b251d7a4288d767090]DIE%26cc[f8a05f45672484b251d7a4288d767090]Dfr%26pa[f8a05f45672484b251d7a4288d767090]DWincy%26cd[f8a05f45672484b251d7a4288d767090]D2XzuyEtN2Y1L1Qzu0BzzyBtD0FyE0EtDtAzztDyByC0CtDtCtN0D0Tzu0StCyEtAyBtN1L2XzutAtFtCyDtFtAtFtBtN1L1Czu1ByEtN1L1G1B1V1N2Y1L1Qzu2StA0CyCtCyDtDzzyEtGtD0DyDyDtGtDtB0EtCtGtBtCtBtAtGzztDzzyCtAtDtB0FtC0E0AtA2QtN1M1F1B2Z1V1N2Y1L1Qzu2SyC0FtA0CyDyCyD0DtG0CyByEyCtGyEyEtAtBtG0Azy0AtCtGzzyDtBzzyDtByByDyCtCtD0B2QtN0A0LzuyEtN1B2Z1V1T1S1NzutCtByCyE%26cr[f8a05f45672484b251d7a4288d767090]D2065771035%26a[f8a05f45672484b251d7a4288d767090]Dwncy_sien_15_50%26os[f8a05f45672484b251d7a4288d767090]DWindowsEn quarantaineB7En quarantaineBProfessional&p={searchTerms}, %4, %5

Données du Registre: 0

(Aucun élément malveillant détecté)

Dossiers: 5

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\newtab, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\newtab\js, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\_metadata, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

Fichiers: 13

PUP.Optional.CrossRider, C:\Users\pk\AppData\Local\Taki\{B3BD1267-B912-E277-BC2B-1F3EC75C35DB}\Taki.dll, Supprimer au redémarrage, [efa9d9cb3358e056a8076a0a2dd7ba46],

PUP.Optional.CrossRider, C:\Users\pk\AppData\Local\Taki\{B3BD1267-B912-E277-BC2B-1F3EC75C35DB}\fnx.dll, Supprimer au redémarrage, [3662772d4b40f145ab2c81f41aea23dd],

PUP.Optional.Nosibay, C:\Users\pk\AppData\Roaming\ZHP\Quarantine\Selection Tools Uninstall.exe, En quarantaine, [43556143167586b0e85b8918ef156d93],

PUP.Optional.Nosibay, C:\Users\pk\AppData\Roaming\ZHP\Quarantine\WindApp Uninstall.exe, En quarantaine, [a0f83b6906852d09fe45a5fc986c30d0],

PUP.Optional.InternetQuickAccess, C:\Users\pk\AppData\Local\Chromium\Application\chrome.exe, En quarantaine, [5f39881ccbc0989ecaac3c0709f810f0],

PUP.Optional.CrossRider, C:\Users\pk\AppData\Local\Taki\{B3BD1267-B912-E277-BC2B-1F3EC75C35DB}\{1C691ECC-C372-54A5-4CB0-39D3559FCA3B}.dll, En quarantaine, [5147485c008bf83e2d82472d8084ad53],

PUP.Optional.FakeIELaunch, C:\Users\pk\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Launch Internet-Explorer Browser.lnk, En quarantaine, [f0a8faaa157651e5ddd23c8dfd06dc24],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\manifest.json, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\favicon.png, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\newtab\newtab-hp.html, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\newtab\js\background.js, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\newtab\js\newtab-hp.js, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

PUP.Optional.WWWSearching, C:\Users\pk\AppData\Local\Chromium\User Data\Default\Extensions\jlcgehabolcakkjhgmgpkagpolbjlhfa\1.5_0\_metadata\verified_contents.json, En quarantaine, [3761a202ddae67cf75348c1e41c3817f],

Secteurs physiques: 0

(Aucun élément malveillant détecté)

(end)

Bonjour,

Pour finir :

https://toolslib.net/downloads/viewdownload/2-delfix/

ou

https://www.commentcamarche.net/telecharger/securite/7111-delfix/

Coche les cases suivantes :

[*] Réactive l'Uac (juste pour Vista, Seven et W8)

[*] Supprimer les outils de désinfection (coché par défaut)

[*] Purger la restauration système

Clique ensuite sur Exécuter puis patiente pendant le Télécharge processus de suppression.

Lorsque les procédures seront terminées, l'outil va se fermer et disparaître du bureau

Un rapport est sauvegardé dans le presse-papier : il te suffit de faire un clic droit et "coller" dans ta prochaine réponse pour me poster le rapport

le rapport est stocké à cet emplacement : C:\DelFix.txt

Attention : Le rapport est unique et est supprimé à chaque fois que l'on ré-exécute une ou plusieurs options de DelFix.

===========================================

Updatechecker :

Téléchage : update checker pour t'indiquer les logiciels qui ne sont pas à jour et te permet aussi d'effectuer ces mises à jour

Tu peux l'utiliser une fois par semaine

===========================================

Nettoyage des fichiers et des clés de registre

Télécharge et installe : CCleaner version Slim

Lance-le.(clic droit "en tant qu'administrateur" pour Vista et Seven) Va dans Options puis

Avancé et décoche la case Effacer uniquement les fichiers etc....

Va dans Nettoyeur, choisis Analyse. Une fois terminé, lance le nettoyage.

Ensuite, choisis Registre, puis Chercher des erreurs. Une fois terminé, répare toutes les erreurs tant de fois qu il en trouve a l analyse .

Aide ici : https://www.malekal.com/tutoriel-ccleaner/

Tu peux utiliser Ccleaner une fois par semaine

===========================================

Conseils :

1/ Je te conseille d'utiliser le navigateur Firefox ou Google chrome et d'installer les modules : WOT pour t'indiquer les fichiers douteux et Adblock plus pour bloquer les publicités...

Firefox :

==> WOT : https://addons.mozilla.org/fr/firefox/addon/wot-safe-browsing-tool/

==> Adblock plus : https://addons.mozilla.org/fr/firefox/addon/adblock-plus/

Google chrome :

==> WOT : https://chrome.google.com/webstore/detail/wot-web-of-trust-website/bhmmomiinigofkjcapegjjndpbikblnp?hl=fr

==> Adblock plus : https://chrome.google.com/webstore/detail/adblock-plus/nbiebjbkiionlickgdcjohfonfifmlin?hl=fr

2/Tu peux garder Malwarebytes et l'utiliser une fois par semaine.

3/ Un peu de lecture :

Les dangers du Peer-To-Peer, Emule etc..

Comment Sécuriser son ordinateur...

Pourquoi et comment je me fais infecter

pourquoi maintenir son navigateur à jour

-------------

1 rapport (Delfix) à me faire parvenir

Bonne journée ;)

Pour finir :

- Evitez de télécharger les logiciels depuis les sites douteux (Softoic; 01Net, télécharger.com,....) et au moment de l'installation des logiciels surtout gratuits, vérifiez bien qu'il n'existe pas des cases précochées par défaut indiquant l'acceptation de l’installation des logiciels parasites, des adwares et toolbars.

- Téléchargez Delfix sur ton bureau à partir l'un des deux liens :

https://toolslib.net/downloads/viewdownload/2-delfix/

ou

https://www.commentcamarche.net/telecharger/securite/7111-delfix/

Coche les cases suivantes :

[*] Réactive l'Uac (juste pour Vista, Seven et W8)

[*] Supprimer les outils de désinfection (coché par défaut)

[*] Purger la restauration système

Clique ensuite sur Exécuter puis patiente pendant le Télécharge processus de suppression.

Lorsque les procédures seront terminées, l'outil va se fermer et disparaître du bureau

Un rapport est sauvegardé dans le presse-papier : il te suffit de faire un clic droit et "coller" dans ta prochaine réponse pour me poster le rapport

le rapport est stocké à cet emplacement : C:\DelFix.txt

Attention : Le rapport est unique et est supprimé à chaque fois que l'on ré-exécute une ou plusieurs options de DelFix.

===========================================

Updatechecker :

Téléchage : update checker pour t'indiquer les logiciels qui ne sont pas à jour et te permet aussi d'effectuer ces mises à jour

Tu peux l'utiliser une fois par semaine

===========================================

Nettoyage des fichiers et des clés de registre

Télécharge et installe : CCleaner version Slim

Lance-le.(clic droit "en tant qu'administrateur" pour Vista et Seven) Va dans Options puis

Avancé et décoche la case Effacer uniquement les fichiers etc....

Va dans Nettoyeur, choisis Analyse. Une fois terminé, lance le nettoyage.

Ensuite, choisis Registre, puis Chercher des erreurs. Une fois terminé, répare toutes les erreurs tant de fois qu il en trouve a l analyse .

Aide ici : https://www.malekal.com/tutoriel-ccleaner/

Tu peux utiliser Ccleaner une fois par semaine

===========================================

Conseils :

1/ Je te conseille d'utiliser le navigateur Firefox ou Google chrome et d'installer les modules : WOT pour t'indiquer les fichiers douteux et Adblock plus pour bloquer les publicités...

Firefox :

==> WOT : https://addons.mozilla.org/fr/firefox/addon/wot-safe-browsing-tool/

==> Adblock plus : https://addons.mozilla.org/fr/firefox/addon/adblock-plus/

Google chrome :

==> WOT : https://chrome.google.com/webstore/detail/wot-web-of-trust-website/bhmmomiinigofkjcapegjjndpbikblnp?hl=fr

==> Adblock plus : https://chrome.google.com/webstore/detail/adblock-plus/nbiebjbkiionlickgdcjohfonfifmlin?hl=fr

2/Tu peux garder Malwarebytes et l'utiliser une fois par semaine.

3/ Un peu de lecture :

Les dangers du Peer-To-Peer, Emule etc..

Comment Sécuriser son ordinateur...

Pourquoi et comment je me fais infecter

pourquoi maintenir son navigateur à jour

-------------

1 rapport (Delfix) à me faire parvenir

Bonne journée ;)

Voici le rapport Delfix :

# DelFix v1.011 - Rapport créé le 14/12/2015 à 22:38:51

# Mis à jour le 18/08/2015 par Xplode

# Nom d'utilisateur : pk - PK-PC

# Système d'exploitation : Windows 7 Professional Service Pack 1 (32 bits)

~ Suppression des outils de désinfection ...

Supprimé : C:\FRST

Supprimé : C:\AdwCleaner

Supprimé : C:\PhysicalDisk0_MBR.bin

Supprimé : C:\Users\pk\Desktop\Addition.txt

Supprimé : C:\Users\pk\Desktop\AdwCleaner[C1].txt

Supprimé : C:\Users\pk\Desktop\Fixlog.txt

Supprimé : C:\Users\pk\Desktop\FRST.exe

Supprimé : C:\Users\pk\Desktop\FRST.txt

Supprimé : C:\Users\pk\Desktop\ZHPCleaner.lnk

Supprimé : C:\Users\pk\Desktop\ZHPCleaner.txt

Supprimée : HKLM\SOFTWARE\AdwCleaner

~ Purge de la restauration système ...

Supprimé : RP #89 [Point de contrôle planifié | 12/13/2015 01:43:38]

Supprimé : RP #90 [Windows Update | 12/13/2015 02:00:11]

Supprimé : RP #91 [Windows Update | 12/13/2015 11:06:07]

Supprimé : RP #92 [Windows Update | 12/13/2015 12:21:02]

Supprimé : RP #94 [Restore Point Created by FRST | 12/13/2015 18:55:55]

Nouveau point de restauration créé !

########## - EOF - ##########

# DelFix v1.011 - Rapport créé le 14/12/2015 à 22:38:51

# Mis à jour le 18/08/2015 par Xplode

# Nom d'utilisateur : pk - PK-PC

# Système d'exploitation : Windows 7 Professional Service Pack 1 (32 bits)

~ Suppression des outils de désinfection ...

Supprimé : C:\FRST

Supprimé : C:\AdwCleaner

Supprimé : C:\PhysicalDisk0_MBR.bin

Supprimé : C:\Users\pk\Desktop\Addition.txt

Supprimé : C:\Users\pk\Desktop\AdwCleaner[C1].txt

Supprimé : C:\Users\pk\Desktop\Fixlog.txt

Supprimé : C:\Users\pk\Desktop\FRST.exe

Supprimé : C:\Users\pk\Desktop\FRST.txt

Supprimé : C:\Users\pk\Desktop\ZHPCleaner.lnk

Supprimé : C:\Users\pk\Desktop\ZHPCleaner.txt

Supprimée : HKLM\SOFTWARE\AdwCleaner

~ Purge de la restauration système ...

Supprimé : RP #89 [Point de contrôle planifié | 12/13/2015 01:43:38]

Supprimé : RP #90 [Windows Update | 12/13/2015 02:00:11]

Supprimé : RP #91 [Windows Update | 12/13/2015 11:06:07]

Supprimé : RP #92 [Windows Update | 12/13/2015 12:21:02]

Supprimé : RP #94 [Restore Point Created by FRST | 12/13/2015 18:55:55]

Nouveau point de restauration créé !

########## - EOF - ##########