Rootkit Win32:Evo-gen

Résolu

shogun13001

Messages postés

21

Statut

Membre

-

juju666 Messages postés 35446 Date d'inscription Statut Contributeur sécurité Dernière intervention -

juju666 Messages postés 35446 Date d'inscription Statut Contributeur sécurité Dernière intervention -

Bonjour,

depuis plusieurs jours, avast détecte un rootkit.

Le nom du fichier est : SVC:UBHelper>C:\Windows\System32\Drivers\UBHelper.sys,

et le nom du rootkit est : Win32:Evo-gen.

J'ai essayé d'appliquer la solution préconisée par avast c'est-à-dire le supprimer puis un scan au démarrage. Cela n'a pas fonctionné, le message est revenu.

Après lecture de plusieurs posts sur le forum, j'ai effectué un nettoyage avec adware, et malwarebytes anti-malware. D'après eux, je n'ai plus de fichiers infectés. J'ai également utilisé CCleaner.

Malheureusement, rien de tout cela n'a eu d'effet sur mon soucis. le message d'avast revient à chaque démarrage

Quelqu'un aurait-il une solution à me proposer pour me débarrasser de ce rootkit svp ?

Merci par avance.

depuis plusieurs jours, avast détecte un rootkit.

Le nom du fichier est : SVC:UBHelper>C:\Windows\System32\Drivers\UBHelper.sys,

et le nom du rootkit est : Win32:Evo-gen.

J'ai essayé d'appliquer la solution préconisée par avast c'est-à-dire le supprimer puis un scan au démarrage. Cela n'a pas fonctionné, le message est revenu.

Après lecture de plusieurs posts sur le forum, j'ai effectué un nettoyage avec adware, et malwarebytes anti-malware. D'après eux, je n'ai plus de fichiers infectés. J'ai également utilisé CCleaner.

Malheureusement, rien de tout cela n'a eu d'effet sur mon soucis. le message d'avast revient à chaque démarrage

Quelqu'un aurait-il une solution à me proposer pour me débarrasser de ce rootkit svp ?

Merci par avance.

A voir également:

- Rootkit Win32:Evo-gen

- Anti rootkit gratuit - Télécharger - Antivirus & Antimalwares

- Sophos anti rootkit - Télécharger - Antivirus & Antimalwares

- Win32 pup gen ✓ - Forum Linux / Unix

- Puadimanager win32/offercore ✓ - Forum Virus

- Win32:malware-gen - Forum Virus

19 réponses

ou le mettre dans les exclusions !! en attendant la mise à jour http://www.avantivirus.fr/exclusion_generale_v9.php

Perso je ne sais peut être pas grand chose, mais si le peu que je sais peut aider et bien,

je veux bien le partager avec toi !!

Perso je ne sais peut être pas grand chose, mais si le peu que je sais peut aider et bien,

je veux bien le partager avec toi !!

juju666

Messages postés

35446

Date d'inscription

Statut

Contributeur sécurité

Dernière intervention

4 796

Oui, bonne idée !

bonjour, possible que se soit un faut positif d'avast

https://www.file.net/process/ubhelper.sys.html

fais analyser le fichier sur virus total

Rends toi sur ce site :

https://www.virustotal.com/gui/

Clique sur parcourir et cherche ce fichier :UBHelper.sys en suivant le

chemin C:\Windows\System32\Drivers\

double clique dessus pour le sélectionner

Clique sur envoyer le lien.( Send file )

Un rapport va s'élaborer ligne à ligne.

Attends la fin. Il doit comprendre la taille du fichier envoyé.

Sauvegarde le rapport avec le bloc-note.

Copie le dans ta réponse.

Si VirusTotal indique que le fichier a déjà été analysé, clique sur le bouton Ré-analyse le fichier maintenant.

Perso je ne sais peut être pas grand chose, mais si le peu que je sais peut aider et bien,

je veux bien le partager avec toi !!

https://www.file.net/process/ubhelper.sys.html

fais analyser le fichier sur virus total

Rends toi sur ce site :

https://www.virustotal.com/gui/

Clique sur parcourir et cherche ce fichier :UBHelper.sys en suivant le

chemin C:\Windows\System32\Drivers\

double clique dessus pour le sélectionner

Clique sur envoyer le lien.( Send file )

Un rapport va s'élaborer ligne à ligne.

Attends la fin. Il doit comprendre la taille du fichier envoyé.

Sauvegarde le rapport avec le bloc-note.

Copie le dans ta réponse.

Si VirusTotal indique que le fichier a déjà été analysé, clique sur le bouton Ré-analyse le fichier maintenant.

Perso je ne sais peut être pas grand chose, mais si le peu que je sais peut aider et bien,

je veux bien le partager avec toi !!

Salut,

▶ Télécharge et lance TDSSKiller.

▶ Clique sur Change parameters

● Cocher la case Loaded modules. Le message Reboot is required s'affiche.

● Il faut le valider en cliquant sur Reboot now.

● Le système redémarre. Au redémarrage, valider la demande Voulez-vous exécuter ce fichier (Editeur Kasperky.Labs).

● L'outil TDSSKiller se relance.

▶ Cliquer de nouveau sur Change parameters.

● Cocher dans Additionnal options, les cases Verify file digital signatures et Detect TDLFS file system.

● Valider par OK

▶ Cliquer sur Start scan pour lancer l'analyse. Laisser travailler l'outil sans l'interrompre.

● Si TDSS.tdl2 est détecté, l'option Delete sera cochée par défaut.

● Si TDSS.tdl3 est détecté, assure-toi que Cure soit bien cochée.

● Si TDSS.tdl4(HardDisk0MBR) est détecté, assure-toi que Cure soit bien cochée.

● Si Suspicious file est indiqué, laisse l'option cochée sur Skip.

● Si Rootkit.Win32.ZAccess.* est détecté, règle l'outil sur Cure

● Si TDSS File System est détecté, sélectionner l'option Delete

Nota bene : en règle générale, les options de désinfection optimales sont réglées par défaut.

▶ Si l'outil te le demande, redémarre pour finir le nettoyage.

▶ Sinon ferme le logiciel, un rapport se trouvera sous C:\TDSSKiller_N°DeVersion_Date_Heure_Log.txt.

▶ Héberge le rapport sur CJOINT et donne le lien obtenu en retour.

▶ Télécharge et lance TDSSKiller.

▶ Clique sur Change parameters

● Cocher la case Loaded modules. Le message Reboot is required s'affiche.

● Il faut le valider en cliquant sur Reboot now.

● Le système redémarre. Au redémarrage, valider la demande Voulez-vous exécuter ce fichier (Editeur Kasperky.Labs).

● L'outil TDSSKiller se relance.

▶ Cliquer de nouveau sur Change parameters.

● Cocher dans Additionnal options, les cases Verify file digital signatures et Detect TDLFS file system.

● Valider par OK

▶ Cliquer sur Start scan pour lancer l'analyse. Laisser travailler l'outil sans l'interrompre.

● Si TDSS.tdl2 est détecté, l'option Delete sera cochée par défaut.

● Si TDSS.tdl3 est détecté, assure-toi que Cure soit bien cochée.

● Si TDSS.tdl4(HardDisk0MBR) est détecté, assure-toi que Cure soit bien cochée.

● Si Suspicious file est indiqué, laisse l'option cochée sur Skip.

● Si Rootkit.Win32.ZAccess.* est détecté, règle l'outil sur Cure

● Si TDSS File System est détecté, sélectionner l'option Delete

Nota bene : en règle générale, les options de désinfection optimales sont réglées par défaut.

▶ Si l'outil te le demande, redémarre pour finir le nettoyage.

▶ Sinon ferme le logiciel, un rapport se trouvera sous C:\TDSSKiller_N°DeVersion_Date_Heure_Log.txt.

▶ Héberge le rapport sur CJOINT et donne le lien obtenu en retour.

merci à vous pour votre aide aussi rapide.

J'ai commencé par la proposition de jacques et voici le rapport :

SHA256: 831858f9a07122fbe513fc56d79f39f973fc9ba757d509c113aa975de8a70ee5

Nom du fichier : UBHelper.sys

Ratio de détection : 0 / 56

Date d'analyse : 2015-01-08 20:40:19 UTC (il y a 0 minute)

0 0

Probably harmless! There are strong indicators suggesting that this file is safe to use.

Analyse

File detail

Informations supplémentaires

Commentaires

Votes

Antivirus Résultat Mise à jour

ALYac 20150108

AVG 20150108

AVware 20150108

Ad-Aware 20150108

AegisLab 20150108

Agnitum 20150108

AhnLab-V3 20150108

Antiy-AVL 20150108

Avast 20150108

Avira 20150108

Baidu-International 20150108

BitDefender 20150108

Bkav 20150108

ByteHero 20150108

CAT-QuickHeal 20150108

CMC 20150107

ClamAV 20150108

Comodo 20150108

Cyren 20150108

DrWeb 20150108

ESET-NOD32 20150108

Emsisoft 20150108

F-Prot 20150108

F-Secure 20150108

Fortinet 20150108

GData 20150108

Ikarus 20150108

Jiangmin 20150108

K7AntiVirus 20150108

K7GW 20150108

Kaspersky 20150108

Kingsoft 20150108

Malwarebytes 20150108

McAfee 20150108

McAfee-GW-Edition 20150108

MicroWorld-eScan 20150108

Microsoft 20150108

NANO-Antivirus 20150108

Norman 20150108

Panda 20150108

Qihoo-360 20150108

Rising 20150108

SUPERAntiSpyware 20150108

Sophos 20150108

Symantec 20150108

Tencent 20150108

TheHacker 20150106

TotalDefense 20150108

TrendMicro 20150108

TrendMicro-HouseCall 20150108

VBA32 20150108

VIPRE 20150108

ViRobot 20150108

Zillya 20150108

Zoner 20150107

nProtect 20150108

j'ai l'impression de comprendre que le fichier est sur, non ? quelle est donc la solution dans ce cas pour ne plus avoir le message d'avast svp ?

encore merci

J'ai commencé par la proposition de jacques et voici le rapport :

SHA256: 831858f9a07122fbe513fc56d79f39f973fc9ba757d509c113aa975de8a70ee5

Nom du fichier : UBHelper.sys

Ratio de détection : 0 / 56

Date d'analyse : 2015-01-08 20:40:19 UTC (il y a 0 minute)

0 0

Probably harmless! There are strong indicators suggesting that this file is safe to use.

Analyse

File detail

Informations supplémentaires

Commentaires

Votes

Antivirus Résultat Mise à jour

ALYac 20150108

AVG 20150108

AVware 20150108

Ad-Aware 20150108

AegisLab 20150108

Agnitum 20150108

AhnLab-V3 20150108

Antiy-AVL 20150108

Avast 20150108

Avira 20150108

Baidu-International 20150108

BitDefender 20150108

Bkav 20150108

ByteHero 20150108

CAT-QuickHeal 20150108

CMC 20150107

ClamAV 20150108

Comodo 20150108

Cyren 20150108

DrWeb 20150108

ESET-NOD32 20150108

Emsisoft 20150108

F-Prot 20150108

F-Secure 20150108

Fortinet 20150108

GData 20150108

Ikarus 20150108

Jiangmin 20150108

K7AntiVirus 20150108

K7GW 20150108

Kaspersky 20150108

Kingsoft 20150108

Malwarebytes 20150108

McAfee 20150108

McAfee-GW-Edition 20150108

MicroWorld-eScan 20150108

Microsoft 20150108

NANO-Antivirus 20150108

Norman 20150108

Panda 20150108

Qihoo-360 20150108

Rising 20150108

SUPERAntiSpyware 20150108

Sophos 20150108

Symantec 20150108

Tencent 20150108

TheHacker 20150106

TotalDefense 20150108

TrendMicro 20150108

TrendMicro-HouseCall 20150108

VBA32 20150108

VIPRE 20150108

ViRobot 20150108

Zillya 20150108

Zoner 20150107

nProtect 20150108

j'ai l'impression de comprendre que le fichier est sur, non ? quelle est donc la solution dans ce cas pour ne plus avoir le message d'avast svp ?

encore merci

Vous n’avez pas trouvé la réponse que vous recherchez ?

Posez votre question

Un driver s'il est patché renverra 2 MD5 : le real et le fake (forged).

Dans ce cas l'analyse VT renverra un fichier sain alors qu'il est sous couvert d'une technologie rootkit.

Dans ce cas l'analyse VT renverra un fichier sain alors qu'il est sous couvert d'une technologie rootkit.

bonsoir juju,

merci de prendre du temps pour m'aider.

j'ai appliquer ta solution en scannant avec TDSSKILLER. A la fin du scan, aucune action a été demandée, ni suppression, ni abandon, ni redémarrage.

voici le lien du rapport sur cjoint : http://cjoint.com/?EAixKKh02EN

encore merci

merci de prendre du temps pour m'aider.

j'ai appliquer ta solution en scannant avec TDSSKILLER. A la fin du scan, aucune action a été demandée, ni suppression, ni abandon, ni redémarrage.

voici le lien du rapport sur cjoint : http://cjoint.com/?EAixKKh02EN

encore merci

Peux-tu poster les rapports d'AdwCleaner et de Malwarebytes en ta possession ?

Juste pour voir mais je pense qu'Avast merde pour le coup :

▶ Télécharge ici : RogueKiller (choisir entre la version 32 et 64 bits selon ton Windows, si tu ne sais pas, demande moi!)

▶ Enregistre et ferme tous les programmes en cours

▶ Lance RogueKiller et attend que le Prescan ait fini

▶ Accepte l'EULA puis clique sur Scan.

▶ Une fois terminé, clique sur Rapport et copie/colle le rapport dans ta prochaine réponse.

Juste pour voir mais je pense qu'Avast merde pour le coup :

▶ Télécharge ici : RogueKiller (choisir entre la version 32 et 64 bits selon ton Windows, si tu ne sais pas, demande moi!)

▶ Enregistre et ferme tous les programmes en cours

▶ Lance RogueKiller et attend que le Prescan ait fini

▶ Accepte l'EULA puis clique sur Scan.

▶ Une fois terminé, clique sur Rapport et copie/colle le rapport dans ta prochaine réponse.

je pense qu'Avast merde pour le coup :

salut juju666, il me semble que c'est se que je disais lol !!

------

JE SUIS CHARLIE

Salut juju,

voici le rapport de malwarebyte :

<?xml version="1.0" encoding="UTF-8"?>

-<logs> <record toVersion="2014.12.6.1" name="Remediation Database" last_modified_tag="3d5757f9-f1eb-480a-aedc-3493c1fe27db" fromVersion="2013.10.16.1" systemname="PC-DE-BILI" username="SYSTEM" type="Update" source="Manual" datetime="2015-01-08T20:01:03.391656+01:00" LoggingEventType="1" severity="debug"/> <record toVersion="2015.1.7.1" name="Rootkit Database" last_modified_tag="21744c3d-cb79-40b9-96b5-4bb553949f8e" fromVersion="2014.11.18.1" systemname="PC-DE-BILI" username="SYSTEM" type="Update" source="Manual" datetime="2015-01-08T20:01:03.485256+01:00" LoggingEventType="1" severity="debug"/> <record toVersion="2015.1.8.12" name="Malware Database" last_modified_tag="8d1429e5-d4ae-4264-b341-7a8f34d03156" fromVersion="2014.11.20.6" systemname="PC-DE-BILI" username="SYSTEM" type="Update" source="Manual" datetime="2015-01-08T20:01:30.720856+01:00" LoggingEventType="1" severity="debug"/> <record last_modified_tag="df0dd7ca-4ae6-4b59-baef-febb63f97a0b" systemname="PC-DE-BILI" username="SYSTEM" type="Scan" source="Manual" datetime="2015-01-08T20:20:00.990656+01:00" LoggingEventType="6" severity="debug" scanresult="completed" nonmalwaredetections="4" malwaredetections="0" duration="1011" starttime="2015-01-08T20:02:25+01:00" scantype="threat"/> </logs>

par contre je ne sais pas où se trouvent ceux d'adware

merci à toi et jacques

voici le rapport de malwarebyte :

<?xml version="1.0" encoding="UTF-8"?>

-<logs> <record toVersion="2014.12.6.1" name="Remediation Database" last_modified_tag="3d5757f9-f1eb-480a-aedc-3493c1fe27db" fromVersion="2013.10.16.1" systemname="PC-DE-BILI" username="SYSTEM" type="Update" source="Manual" datetime="2015-01-08T20:01:03.391656+01:00" LoggingEventType="1" severity="debug"/> <record toVersion="2015.1.7.1" name="Rootkit Database" last_modified_tag="21744c3d-cb79-40b9-96b5-4bb553949f8e" fromVersion="2014.11.18.1" systemname="PC-DE-BILI" username="SYSTEM" type="Update" source="Manual" datetime="2015-01-08T20:01:03.485256+01:00" LoggingEventType="1" severity="debug"/> <record toVersion="2015.1.8.12" name="Malware Database" last_modified_tag="8d1429e5-d4ae-4264-b341-7a8f34d03156" fromVersion="2014.11.20.6" systemname="PC-DE-BILI" username="SYSTEM" type="Update" source="Manual" datetime="2015-01-08T20:01:30.720856+01:00" LoggingEventType="1" severity="debug"/> <record last_modified_tag="df0dd7ca-4ae6-4b59-baef-febb63f97a0b" systemname="PC-DE-BILI" username="SYSTEM" type="Scan" source="Manual" datetime="2015-01-08T20:20:00.990656+01:00" LoggingEventType="6" severity="debug" scanresult="completed" nonmalwaredetections="4" malwaredetections="0" duration="1011" starttime="2015-01-08T20:02:25+01:00" scantype="threat"/> </logs>

par contre je ne sais pas où se trouvent ceux d'adware

merci à toi et jacques

Le rapport n'est pas lisible.

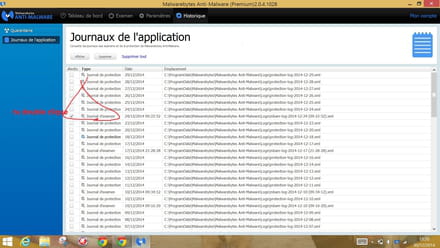

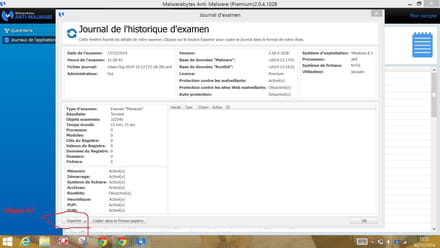

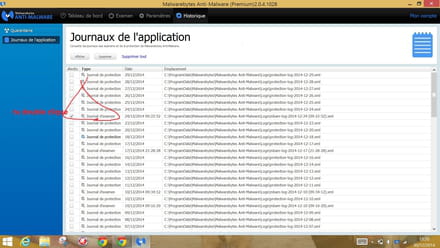

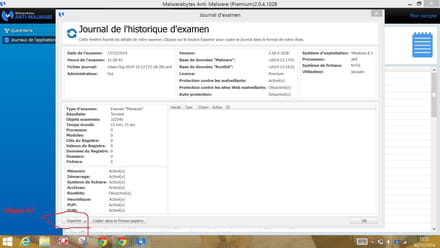

▶ Le rapport est disponible dans Historique -> Journaux de l'application. (Choisis bien le dernier en date)

Tu sélectionnes le fichier et tu demandes l'affichage

En bas à gauche un bouton exporter ; tu cliques dessus et tu choisis "fichier texte" et tu choisis ensuite où l'enregistrer pour ensuite pouvoir le poster dans ta prochaine réponse.

~~

Pour AdwCleaner il se trouve à la racine du disque dur C:\AdwCleaner\AdwCleaner[x].txt

▶ Le rapport est disponible dans Historique -> Journaux de l'application. (Choisis bien le dernier en date)

Tu sélectionnes le fichier et tu demandes l'affichage

En bas à gauche un bouton exporter ; tu cliques dessus et tu choisis "fichier texte" et tu choisis ensuite où l'enregistrer pour ensuite pouvoir le poster dans ta prochaine réponse.

~~

Pour AdwCleaner il se trouve à la racine du disque dur C:\AdwCleaner\AdwCleaner[x].txt

oups, j'ai oublié de te demander comment déterminer si le windows dont je dispose est un 32 ou 64 bits

cdlt

cdlt

salut pour adwcleaner Le rapport est également sauvegardé sous C:\AdwCleaner[S??].txt

pour le rapport de malwarebytes tu vas sur historique, puis journaux de l'application, puis tu doubles clique sur journal d'examen il y a la date et l'heure

une fois ouvert tu cliques en bas sur exporter tu choisis bien fichier texte (.txt) tu lui donne un nom et tu le mets de façon à le retrouver et après tu nous le poste !!

JE SUIS CHARLIE

pour le rapport de malwarebytes tu vas sur historique, puis journaux de l'application, puis tu doubles clique sur journal d'examen il y a la date et l'heure

une fois ouvert tu cliques en bas sur exporter tu choisis bien fichier texte (.txt) tu lui donne un nom et tu le mets de façon à le retrouver et après tu nous le poste !!

JE SUIS CHARLIE

voici la copie du rapport d'adwcleaner (je sais pas cela va être lisible) :

# AdwCleaner v4.107 - Rapport créé le 08/01/2015 à 11:47:19

# Mis à jour le 07/01/2015 par Xplode

# Database : 2015-01-03.1 [Live]

# Système d'exploitation : Windows Vista (TM) Home Premium Service Pack 2 (32 bits)

# Nom d'utilisateur : bili - PC-DE-BILI

# Exécuté depuis : C:\Users\bili\Downloads\adwcleaner_4.107.exe

# Option : Nettoyer

***** [ Services ] *****

Service Supprimé : {55318141-dabf-4786-b4b2-f50790587c26}Gt

[#] Service Supprimé : {cea8e99e-ac8d-4737-b762-ab4951684dac}Gt

***** [ Fichiers / Dossiers ] *****

Dossier Supprimé : C:\ProgramData\Trymedia

Dossier Supprimé : C:\Program Files\WSE_Vosteran

Dossier Supprimé : C:\Users\bili\AppData\Roaming\WSE_Vosteran

Dossier Supprimé : C:\Users\bili\AppData\Local\Google\Chrome\User Data\Default\Extensions\eofcbnmajmjmplflapaojjnihcjkigck

Fichier Supprimé : C:\Windows\system32\drivers\{55318141-dabf-4786-b4b2-f50790587c26}Gt.sys

Fichier Supprimé : C:\Windows\system32\drivers\{cea8e99e-ac8d-4737-b762-ab4951684dac}Gt.sys

***** [ Tâches planifiées ] *****

***** [ Raccourcis ] *****

***** [ Registre ] *****

Clé Supprimée : HKLM\SOFTWARE\Google\Chrome\Extensions\eofcbnmajmjmplflapaojjnihcjkigck

Clé Supprimée : HKCU\Software\Google\Chrome\Extensions\oilkkkefbalmbfppgjmgjoefbclebkce

Clé Supprimée : HKLM\SOFTWARE\Google\Chrome\Extensions\oilkkkefbalmbfppgjmgjoefbclebkce

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{02478D38-C3F9-4EFB-9B51-7695ECA05670}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{1AA60054-57D9-4F99-9A55-D0FBFBE7ECD3}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{5A4E3A41-FA55-4BDA-AED7-CEBE6E7BCB52}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{EF99BD32-C1FB-11D2-892F-0090271D4F88}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{D2CE3E00-F94A-4740-988E-03DC2F38C34F}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{8DCB7100-DF86-4384-8842-8FA844297B3F}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{4E6354DE-9115-4AEE-BD21-C46C3E8A49DB}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{FC073BDA-C115-4A1D-9DF9-9B5C461482E5}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{A2D733A7-73B0-4C6B-B0C7-06A432950B66}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{02478D38-C3F9-4EFB-9B51-7695ECA05670}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{D2CE3E00-F94A-4740-988E-03DC2F38C34F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{02478D38-C3F9-4EFB-9B51-7695ECA05670}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{EF99BD32-C1FB-11D2-892F-0090271D4F88}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{D2CE3E00-F94A-4740-988E-03DC2F38C34F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{8DCB7100-DF86-4384-8842-8FA844297B3F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{02478D38-C3F9-4EFB-9B51-7695ECA05670}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{EF99BD32-C1FB-11D2-892F-0090271D4F88}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{D2CE3E00-F94A-4740-988E-03DC2F38C34F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{8DCB7100-DF86-4384-8842-8FA844297B3F}

Valeur Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Toolbar [{EF99BD32-C1FB-11D2-892F-0090271D4F88}]

Valeur Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Toolbar [{8DCB7100-DF86-4384-8842-8FA844297B3F}]

Valeur Supprimée : HKCU\Software\Microsoft\Internet Explorer\URLSearchHooks [{EF99BD32-C1FB-11D2-892F-0090271D4F88}]

Clé Supprimée : HKCU\Software\InstallCore

Clé Supprimée : HKCU\Software\Optimizer Pro

Clé Supprimée : HKCU\Software\WSE_Vosteran

Clé Supprimée : HKCU\Software\AppDataLow\{1146AC44-2F03-4431-B4FD-889BC837521F}

Clé Supprimée : HKLM\SOFTWARE\{3A7D3E19-1B79-4E4E-BD96-5467DA2C4EF0}

Clé Supprimée : HKLM\SOFTWARE\{6791A2F3-FC80-475C-A002-C014AF797E9C}

Clé Supprimée : HKLM\SOFTWARE\InstallCore

Clé Supprimée : HKLM\SOFTWARE\Trymedia Systems

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\WSE_Vosteran

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Yahoo! Toolbar

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Yahoo! Companion

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\App Management\ARPCache\WSE_Vosteran

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\App Management\ARPCache\Yahoo! Companion

***** [ Navigateurs ] *****

-\\ Internet Explorer v9.0.8112.16599

-\\ Google Chrome v39.0.2171.95

*************************

AdwCleaner[R0].txt - [4818 octets] - [08/01/2015 11:44:34]

AdwCleaner[S0].txt - [4789 octets] - [08/01/2015 11:47:19]

########## EOF - C:\AdwCleaner\AdwCleaner[S0].txt - [4849 octets] ##########

# AdwCleaner v4.107 - Rapport créé le 08/01/2015 à 11:47:19

# Mis à jour le 07/01/2015 par Xplode

# Database : 2015-01-03.1 [Live]

# Système d'exploitation : Windows Vista (TM) Home Premium Service Pack 2 (32 bits)

# Nom d'utilisateur : bili - PC-DE-BILI

# Exécuté depuis : C:\Users\bili\Downloads\adwcleaner_4.107.exe

# Option : Nettoyer

***** [ Services ] *****

Service Supprimé : {55318141-dabf-4786-b4b2-f50790587c26}Gt

[#] Service Supprimé : {cea8e99e-ac8d-4737-b762-ab4951684dac}Gt

***** [ Fichiers / Dossiers ] *****

Dossier Supprimé : C:\ProgramData\Trymedia

Dossier Supprimé : C:\Program Files\WSE_Vosteran

Dossier Supprimé : C:\Users\bili\AppData\Roaming\WSE_Vosteran

Dossier Supprimé : C:\Users\bili\AppData\Local\Google\Chrome\User Data\Default\Extensions\eofcbnmajmjmplflapaojjnihcjkigck

Fichier Supprimé : C:\Windows\system32\drivers\{55318141-dabf-4786-b4b2-f50790587c26}Gt.sys

Fichier Supprimé : C:\Windows\system32\drivers\{cea8e99e-ac8d-4737-b762-ab4951684dac}Gt.sys

***** [ Tâches planifiées ] *****

***** [ Raccourcis ] *****

***** [ Registre ] *****

Clé Supprimée : HKLM\SOFTWARE\Google\Chrome\Extensions\eofcbnmajmjmplflapaojjnihcjkigck

Clé Supprimée : HKCU\Software\Google\Chrome\Extensions\oilkkkefbalmbfppgjmgjoefbclebkce

Clé Supprimée : HKLM\SOFTWARE\Google\Chrome\Extensions\oilkkkefbalmbfppgjmgjoefbclebkce

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{02478D38-C3F9-4EFB-9B51-7695ECA05670}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{1AA60054-57D9-4F99-9A55-D0FBFBE7ECD3}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{5A4E3A41-FA55-4BDA-AED7-CEBE6E7BCB52}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{EF99BD32-C1FB-11D2-892F-0090271D4F88}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{D2CE3E00-F94A-4740-988E-03DC2F38C34F}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{8DCB7100-DF86-4384-8842-8FA844297B3F}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{4E6354DE-9115-4AEE-BD21-C46C3E8A49DB}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{FC073BDA-C115-4A1D-9DF9-9B5C461482E5}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{A2D733A7-73B0-4C6B-B0C7-06A432950B66}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{02478D38-C3F9-4EFB-9B51-7695ECA05670}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{D2CE3E00-F94A-4740-988E-03DC2F38C34F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{02478D38-C3F9-4EFB-9B51-7695ECA05670}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{EF99BD32-C1FB-11D2-892F-0090271D4F88}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{D2CE3E00-F94A-4740-988E-03DC2F38C34F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{8DCB7100-DF86-4384-8842-8FA844297B3F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{02478D38-C3F9-4EFB-9B51-7695ECA05670}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{EF99BD32-C1FB-11D2-892F-0090271D4F88}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{D2CE3E00-F94A-4740-988E-03DC2F38C34F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{8DCB7100-DF86-4384-8842-8FA844297B3F}

Valeur Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Toolbar [{EF99BD32-C1FB-11D2-892F-0090271D4F88}]

Valeur Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Toolbar [{8DCB7100-DF86-4384-8842-8FA844297B3F}]

Valeur Supprimée : HKCU\Software\Microsoft\Internet Explorer\URLSearchHooks [{EF99BD32-C1FB-11D2-892F-0090271D4F88}]

Clé Supprimée : HKCU\Software\InstallCore

Clé Supprimée : HKCU\Software\Optimizer Pro

Clé Supprimée : HKCU\Software\WSE_Vosteran

Clé Supprimée : HKCU\Software\AppDataLow\{1146AC44-2F03-4431-B4FD-889BC837521F}

Clé Supprimée : HKLM\SOFTWARE\{3A7D3E19-1B79-4E4E-BD96-5467DA2C4EF0}

Clé Supprimée : HKLM\SOFTWARE\{6791A2F3-FC80-475C-A002-C014AF797E9C}

Clé Supprimée : HKLM\SOFTWARE\InstallCore

Clé Supprimée : HKLM\SOFTWARE\Trymedia Systems

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\WSE_Vosteran

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Yahoo! Toolbar

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Yahoo! Companion

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\App Management\ARPCache\WSE_Vosteran

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\App Management\ARPCache\Yahoo! Companion

***** [ Navigateurs ] *****

-\\ Internet Explorer v9.0.8112.16599

-\\ Google Chrome v39.0.2171.95

*************************

AdwCleaner[R0].txt - [4818 octets] - [08/01/2015 11:44:34]

AdwCleaner[S0].txt - [4789 octets] - [08/01/2015 11:47:19]

########## EOF - C:\AdwCleaner\AdwCleaner[S0].txt - [4849 octets] ##########

et celui de malwarebytes :

Malwarebytes Anti-Malware

www.malwarebytes.org

Scan Date: 08/01/2015

Scan Time: 20:02:25

Logfile: rapport malwarebytes 08-01-2015.txt

Administrator: Yes

Version: 2.00.4.1028

Malware Database: v2015.01.08.12

Rootkit Database: v2015.01.07.01

License: Free

Malware Protection: Disabled

Malicious Website Protection: Disabled

Self-protection: Disabled

OS: Windows Vista Service Pack 2

CPU: x86

File System: NTFS

User: bili

Scan Type: Threat Scan

Result: Completed

Objects Scanned: 300103

Time Elapsed: 16 min, 51 sec

Memory: Enabled

Startup: Enabled

Filesystem: Enabled

Archives: Enabled

Rootkits: Disabled

Heuristics: Enabled

PUP: Enabled

PUM: Enabled

Processes: 0

(No malicious items detected)

Modules: 0

(No malicious items detected)

Registry Keys: 1

PUP.Optional.Vosteran, HKLM\SOFTWARE\CLASSES\APPID\{4CB3598A-82E8-4D1F-983F-061238AE696E}, Quarantined, [af4d15df8702270f1288904f41c1e21e],

Registry Values: 1

PUP.Optional.Vosteran, HKLM\SOFTWARE\MICROSOFT\INTERNET EXPLORER\LOW RIGHTS\ELEVATIONPOLICY|AppPath, C:\Program Files\WSE_Vosteran\\, Quarantined, [59a35a9a4544c3736097de0ef014a957]

Registry Data: 0

(No malicious items detected)

Folders: 1

PUP.Optional.AceRace.A, C:\Program Files\ace race, Quarantined, [f6068a6a9decf73f319bca9b26dd60a0],

Files: 1

PUP.Optional.InstallCore, C:\Users\bili\AppData\Roaming\1H1Q1V1N1N1O1R\PDF Reader Packages\uninstaller.exe, Quarantined, [d12b876d3d4caa8caeb457b1b54d56aa],

Physical Sectors: 0

(No malicious items detected)

(end)

cdlt à vous 2

Malwarebytes Anti-Malware

www.malwarebytes.org

Scan Date: 08/01/2015

Scan Time: 20:02:25

Logfile: rapport malwarebytes 08-01-2015.txt

Administrator: Yes

Version: 2.00.4.1028

Malware Database: v2015.01.08.12

Rootkit Database: v2015.01.07.01

License: Free

Malware Protection: Disabled

Malicious Website Protection: Disabled

Self-protection: Disabled

OS: Windows Vista Service Pack 2

CPU: x86

File System: NTFS

User: bili

Scan Type: Threat Scan

Result: Completed

Objects Scanned: 300103

Time Elapsed: 16 min, 51 sec

Memory: Enabled

Startup: Enabled

Filesystem: Enabled

Archives: Enabled

Rootkits: Disabled

Heuristics: Enabled

PUP: Enabled

PUM: Enabled

Processes: 0

(No malicious items detected)

Modules: 0

(No malicious items detected)

Registry Keys: 1

PUP.Optional.Vosteran, HKLM\SOFTWARE\CLASSES\APPID\{4CB3598A-82E8-4D1F-983F-061238AE696E}, Quarantined, [af4d15df8702270f1288904f41c1e21e],

Registry Values: 1

PUP.Optional.Vosteran, HKLM\SOFTWARE\MICROSOFT\INTERNET EXPLORER\LOW RIGHTS\ELEVATIONPOLICY|AppPath, C:\Program Files\WSE_Vosteran\\, Quarantined, [59a35a9a4544c3736097de0ef014a957]

Registry Data: 0

(No malicious items detected)

Folders: 1

PUP.Optional.AceRace.A, C:\Program Files\ace race, Quarantined, [f6068a6a9decf73f319bca9b26dd60a0],

Files: 1

PUP.Optional.InstallCore, C:\Users\bili\AppData\Roaming\1H1Q1V1N1N1O1R\PDF Reader Packages\uninstaller.exe, Quarantined, [d12b876d3d4caa8caeb457b1b54d56aa],

Physical Sectors: 0

(No malicious items detected)

(end)

cdlt à vous 2

et enfin le rapport de roguekiller :

RogueKiller V10.1.2.0 [Jan 7 2015] par Adlice Software

email : https://www.adlice.com/contact/

Remontées : https://forum.adlice.com/

Site web : https://www.adlice.com/fr/roguekiller/

Blog : https://www.adlice.com/

Système d'exploitation : Windows Vista (6.0.6002 Service Pack 2) 32 bits version

Démarré en : Mode normal

Utilisateur : bili [Administrateur]

Mode : Scan -- Date : 01/09/2015 11:47:27

¤¤¤ Processus : 0 ¤¤¤

¤¤¤ Registre : 7 ¤¤¤

[PUM.HomePage] HKEY_LOCAL_MACHINE\Software\Microsoft\Internet Explorer\Main | Start Page : https://fr.yahoo.com/?fr=hp-avast&type=avastbcl -> Trouvé(e)

[PUM.HomePage] HKEY_USERS\S-1-5-21-454113552-3269698718-3165153206-1000\Software\Microsoft\Internet Explorer\Main | Start Page : https://fr.yahoo.com/?fr=hp-avast&type=avastbcl -> Trouvé(e)

[PUM.SearchPage] HKEY_LOCAL_MACHINE\Software\Microsoft\Internet Explorer\Main | Search Page : https://fr.search.yahoo.com/yhs/search?type=avastbcl&hspart=avast&hsimp=yhs-001&p={searchTerms} -> Trouvé(e)

[PUM.SearchPage] HKEY_USERS\S-1-5-21-454113552-3269698718-3165153206-1000\Software\Microsoft\Internet Explorer\Main | SEARCH PAGE : https://fr.search.yahoo.com/yhs/search?type=avastbcl&hspart=avast&hsimp=yhs-001&p={searchTerms} -> Trouvé(e)

[PUM.DesktopIcons] HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\HideDesktopIcons\NewStartPanel | {20D04FE0-3AEA-1069-A2D8-08002B30309D} : 1 -> Trouvé(e)

[PUM.DesktopIcons] HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\HideDesktopIcons\NewStartPanel | {59031a47-3f72-44a7-89c5-5595fe6b30ee} : 1 -> Trouvé(e)

[Suspicious.Path] HKEY_USERS\S-1-5-21-454113552-3269698718-3165153206-1000\Control Panel\Desktop | SCRNSAVE.EXE : C:\Windows\Acer.scr -> Trouvé(e)

¤¤¤ Tâches : 0 ¤¤¤

¤¤¤ Fichiers : 0 ¤¤¤

¤¤¤ Fichier Hosts : 2 ¤¤¤

[C:\Windows\System32\drivers\etc\hosts] 127.0.0.1 localhost

[C:\Windows\System32\drivers\etc\hosts] ::1 localhost

¤¤¤ Antirootkit : 0 (Driver: Chargé) ¤¤¤

¤¤¤ Navigateurs web : 0 ¤¤¤

¤¤¤ Vérification MBR : ¤¤¤

+++++ PhysicalDrive0: Hitachi HTS541616J9SA00 ATA Device +++++

--- User ---

[MBR] 1654edd907ecef0502312aee6585b869

[BSP] c8dea407be550dca263a6595d801d972 : Acer MBR Code

Partition table:

0 - [XXXXXX] ACER (0x27) [VISIBLE] Offset (sectors): 63 | Size: 6997 MB

1 - [ACTIVE] FAT16 (0x6) [VISIBLE] Offset (sectors): 14329980 | Size: 72990 MB

2 - [XXXXXX] NTFS (0x7) [VISIBLE] Offset (sectors): 163814805 | Size: 72637 MB

User = LL1 ... OK

User = LL2 ... OK

RogueKiller V10.1.2.0 [Jan 7 2015] par Adlice Software

email : https://www.adlice.com/contact/

Remontées : https://forum.adlice.com/

Site web : https://www.adlice.com/fr/roguekiller/

Blog : https://www.adlice.com/

Système d'exploitation : Windows Vista (6.0.6002 Service Pack 2) 32 bits version

Démarré en : Mode normal

Utilisateur : bili [Administrateur]

Mode : Scan -- Date : 01/09/2015 11:47:27

¤¤¤ Processus : 0 ¤¤¤

¤¤¤ Registre : 7 ¤¤¤

[PUM.HomePage] HKEY_LOCAL_MACHINE\Software\Microsoft\Internet Explorer\Main | Start Page : https://fr.yahoo.com/?fr=hp-avast&type=avastbcl -> Trouvé(e)

[PUM.HomePage] HKEY_USERS\S-1-5-21-454113552-3269698718-3165153206-1000\Software\Microsoft\Internet Explorer\Main | Start Page : https://fr.yahoo.com/?fr=hp-avast&type=avastbcl -> Trouvé(e)

[PUM.SearchPage] HKEY_LOCAL_MACHINE\Software\Microsoft\Internet Explorer\Main | Search Page : https://fr.search.yahoo.com/yhs/search?type=avastbcl&hspart=avast&hsimp=yhs-001&p={searchTerms} -> Trouvé(e)

[PUM.SearchPage] HKEY_USERS\S-1-5-21-454113552-3269698718-3165153206-1000\Software\Microsoft\Internet Explorer\Main | SEARCH PAGE : https://fr.search.yahoo.com/yhs/search?type=avastbcl&hspart=avast&hsimp=yhs-001&p={searchTerms} -> Trouvé(e)

[PUM.DesktopIcons] HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\HideDesktopIcons\NewStartPanel | {20D04FE0-3AEA-1069-A2D8-08002B30309D} : 1 -> Trouvé(e)

[PUM.DesktopIcons] HKEY_LOCAL_MACHINE\Software\Microsoft\Windows\CurrentVersion\Explorer\HideDesktopIcons\NewStartPanel | {59031a47-3f72-44a7-89c5-5595fe6b30ee} : 1 -> Trouvé(e)

[Suspicious.Path] HKEY_USERS\S-1-5-21-454113552-3269698718-3165153206-1000\Control Panel\Desktop | SCRNSAVE.EXE : C:\Windows\Acer.scr -> Trouvé(e)

¤¤¤ Tâches : 0 ¤¤¤

¤¤¤ Fichiers : 0 ¤¤¤

¤¤¤ Fichier Hosts : 2 ¤¤¤

[C:\Windows\System32\drivers\etc\hosts] 127.0.0.1 localhost

[C:\Windows\System32\drivers\etc\hosts] ::1 localhost

¤¤¤ Antirootkit : 0 (Driver: Chargé) ¤¤¤

¤¤¤ Navigateurs web : 0 ¤¤¤

¤¤¤ Vérification MBR : ¤¤¤

+++++ PhysicalDrive0: Hitachi HTS541616J9SA00 ATA Device +++++

--- User ---

[MBR] 1654edd907ecef0502312aee6585b869

[BSP] c8dea407be550dca263a6595d801d972 : Acer MBR Code

Partition table:

0 - [XXXXXX] ACER (0x27) [VISIBLE] Offset (sectors): 63 | Size: 6997 MB

1 - [ACTIVE] FAT16 (0x6) [VISIBLE] Offset (sectors): 14329980 | Size: 72990 MB

2 - [XXXXXX] NTFS (0x7) [VISIBLE] Offset (sectors): 163814805 | Size: 72637 MB

User = LL1 ... OK

User = LL2 ... OK

Voilà qui confirme donc qu'Avast déraille sur ton PC.

Je te propose de poster chez eux directement : https://forum.avast.com/index.php?board=23.0

Tu leur dis qu'Avast fait un faux positif sur ceci :

SVC:UBHelper>C:\Windows\System32\Drivers\UBHelper.sys, Win32:Evo-gen.

Que ta bécane a été contrôlée par les contributeurs sécurité de CCM Benchmark et qu'elle est propre, que le fichier incriminé est sain.

Et une mise à jour de la base virale devrait suivre.

En attendant, il faut ignorer l'alerte.

.::. Je suis Charlie .::.

Je te propose de poster chez eux directement : https://forum.avast.com/index.php?board=23.0

Tu leur dis qu'Avast fait un faux positif sur ceci :

SVC:UBHelper>C:\Windows\System32\Drivers\UBHelper.sys, Win32:Evo-gen.

Que ta bécane a été contrôlée par les contributeurs sécurité de CCM Benchmark et qu'elle est propre, que le fichier incriminé est sain.

Et une mise à jour de la base virale devrait suivre.

En attendant, il faut ignorer l'alerte.

.::. Je suis Charlie .::.