Pub partout...

chiwi

-

Fish66 Messages postés 18337 Statut Contributeur sécurité -

Fish66 Messages postés 18337 Statut Contributeur sécurité -

Bonjour,

J'ai, depuis peu, plein de pub de "Offerapp" qui s'affiche sur internet et ce, malgré AdBlock. Parfois quand j'essai d'ouvrir une page web, c'est une autre page (de pub évidement) qui s'affiche.

J'ai trouver un sujet similaire au miens et j'ai commencer à suivre le protocole expliquer par l'internaute.

J'ai donc utilisé AdwCleaner, puis utiliser FRST. J'en suis au point où je dois entrée en "fix" un script sur FRST.

Quelqu'un peut-il m'aider ?

Merci =)

J'ai, depuis peu, plein de pub de "Offerapp" qui s'affiche sur internet et ce, malgré AdBlock. Parfois quand j'essai d'ouvrir une page web, c'est une autre page (de pub évidement) qui s'affiche.

J'ai trouver un sujet similaire au miens et j'ai commencer à suivre le protocole expliquer par l'internaute.

J'ai donc utilisé AdwCleaner, puis utiliser FRST. J'en suis au point où je dois entrée en "fix" un script sur FRST.

Quelqu'un peut-il m'aider ?

Merci =)

A voir également:

- Pub partout...

- Supprimer pub youtube - Accueil - Streaming

- Pub par sms - Guide

- Logiciel anti pub - Télécharger - Web & Internet

- Stop pub gratuit - Télécharger - Divers Utilitaires

- Musique tu tu tu lu tu tu tu pub - Forum Musique / Radio / Clip

3 réponses

Bonjour,

Voici la correction à effectuer avec FRST.

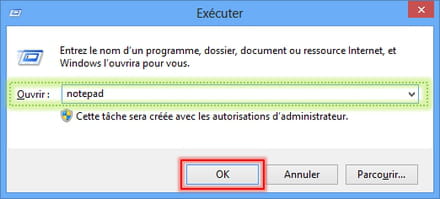

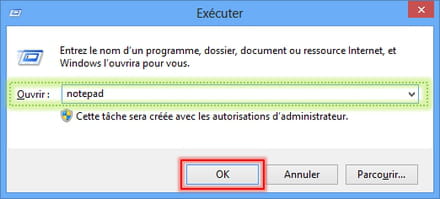

[*] Appuies simultanément sur les touches Windows et R

[*] Une fenêtre va s'ouvrir, tape ceci : notepad

[*] Clic sur OK (Le bloc note va s'ouvrir)

[*] Coller le script en gras ci-dessous dans votre bloc-notes

start

CloseProcesses:

CreateRestorePoint:

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\...\Run: [GoogleApps] => C:\Users\alex\AppData\Roaming\Microsoft\Windows\Templates\svchost.exe [172032 2013-06-17] (Microsoft Inc.)

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\...\Run: [MSN] => C:\Users\alex\AppData\Roaming\Microsoft\svchost.exe [172032 2013-06-17] (Microsoft Inc.)

BHO: offeriapp -> {257f0a62-49e0-4e18-93b9-834a20192454} -> C:\Program Files (x86)\offeriapp\T0NCCI72UfJvSt.x64.dll [2015-04-07] ()

S3 Synth3dVsc; System32\drivers\synth3dvsc.sys [X]

S3 tsusbhub; system32\drivers\tsusbhub.sys [X]

S3 VGPU; System32\drivers\rdvgkmd.sys [X]

2015-04-07 19:02 - 2015-04-07 19:03 - 00000000 ____D () C:\ProgramData\6245270450681293964

2015-04-07 19:02 - 2015-04-07 19:02 - 00000000 ____D () C:\Program Files (x86)\offeriap

EmptyTemp:

end

[*] Une fois, le texte coller dans le bloc-note.

[*] Cliquez sur "Fichier" puis dans le menu déroulant sur "Enregistrer sous"

[*] A cette fenêtre cliquez sur "Bureau"

[*] Dans la zone de "Nom de fichier" tapez : fixlist puis validez en cliquant sur Enregistrer

[*] Sur votre bureau vous avec le fichier texte (fixlist.txt & FRST.exe)

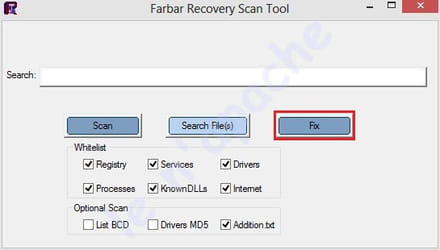

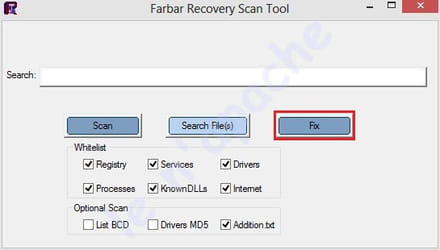

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Fix"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

[*] Redémarre l'ordinateur.

[*] ===> Aide : <<<ICI>>>

2/

https://www.malwarebytes.com/mwb-download/

=================================

Si tu as besoin d'aide tu peux voir ce tutoriel : https://www.malekal.com/tutoriel-malwarebyte-anti-malware/

@+

Voici la correction à effectuer avec FRST.

[*] Appuies simultanément sur les touches Windows et R

[*] Une fenêtre va s'ouvrir, tape ceci : notepad

[*] Clic sur OK (Le bloc note va s'ouvrir)

[*] Coller le script en gras ci-dessous dans votre bloc-notes

start

CloseProcesses:

CreateRestorePoint:

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\...\Run: [GoogleApps] => C:\Users\alex\AppData\Roaming\Microsoft\Windows\Templates\svchost.exe [172032 2013-06-17] (Microsoft Inc.)

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\...\Run: [MSN] => C:\Users\alex\AppData\Roaming\Microsoft\svchost.exe [172032 2013-06-17] (Microsoft Inc.)

BHO: offeriapp -> {257f0a62-49e0-4e18-93b9-834a20192454} -> C:\Program Files (x86)\offeriapp\T0NCCI72UfJvSt.x64.dll [2015-04-07] ()

S3 Synth3dVsc; System32\drivers\synth3dvsc.sys [X]

S3 tsusbhub; system32\drivers\tsusbhub.sys [X]

S3 VGPU; System32\drivers\rdvgkmd.sys [X]

2015-04-07 19:02 - 2015-04-07 19:03 - 00000000 ____D () C:\ProgramData\6245270450681293964

2015-04-07 19:02 - 2015-04-07 19:02 - 00000000 ____D () C:\Program Files (x86)\offeriap

EmptyTemp:

end

[*] Une fois, le texte coller dans le bloc-note.

[*] Cliquez sur "Fichier" puis dans le menu déroulant sur "Enregistrer sous"

[*] A cette fenêtre cliquez sur "Bureau"

[*] Dans la zone de "Nom de fichier" tapez : fixlist puis validez en cliquant sur Enregistrer

[*] Sur votre bureau vous avec le fichier texte (fixlist.txt & FRST.exe)

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Fix"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

[*] Redémarre l'ordinateur.

[*] ===> Aide : <<<ICI>>>

2/

- Télécharge MBAM et installe le selon l'emplacement par défaut

https://www.malwarebytes.com/mwb-download/

- Mets le à jour puis lance un examen "Menaces".

- coche "Recherche de rootkits" (Paramètres -> Détection et protection)

- A la fin du scan, clic sur "Mettre tous en quarantaine" en bas à gauche.

- Redémarre l'ordinateur si besoin.

- Après redémarrage, relance Malwarebytes.

- Vas chercher le rapport dans l'onglet "Historique".

- Clic à gauche sur l'onglet Journaux de l'application.

- Double-clic sur le journal d'examen pour l'afficher.

- En bas à gauche choisis "Copier dans le presse papier"

- colle le rapport le contenu du journal ici

=================================

Si tu as besoin d'aide tu peux voir ce tutoriel : https://www.malekal.com/tutoriel-malwarebyte-anti-malware/

@+

Bonjour,

Voici le rapport fixlog:

Fix result of Farbar Recovery Tool (FRST written by Farbar) (x64) Version: 11-04-2015

Ran by alex at 2015-04-12 12:18:48 Run:1

Running from C:\Users\alex\Desktop

Loaded Profiles: alex (Available profiles: alex)

Boot Mode: Normal

==============================================

Content of fixlist:

start

CloseProcesses:

CreateRestorePoint:

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\...\Run: [GoogleApps] => C:\Users\alex\AppData\Roaming\Microsoft\Windows\Templates\svchost.exe [172032 2013-06-17] (Microsoft Inc.)

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\...\Run: [MSN] => C:\Users\alex\AppData\Roaming\Microsoft\svchost.exe [172032 2013-06-17] (Microsoft Inc.)

BHO: offeriapp -> {257f0a62-49e0-4e18-93b9-834a20192454} -> C:\Program Files (x86)\offeriapp\T0NCCI72UfJvSt.x64.dll [2015-04-07] ()

S3 Synth3dVsc; System32\drivers\synth3dvsc.sys [X]

S3 tsusbhub; system32\drivers\tsusbhub.sys [X]

S3 VGPU; System32\drivers\rdvgkmd.sys [X]

2015-04-07 19:02 - 2015-04-07 19:03 - 00000000 ____D () C:\ProgramData\6245270450681293964

2015-04-07 19:02 - 2015-04-07 19:02 - 00000000 ____D () C:\Program Files (x86)\offeriap

EmptyTemp:

end

Processes closed successfully.

Restore point was successfully created.

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\Software\Microsoft\Windows\CurrentVersion\Run\\GoogleApps => value deleted successfully.

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\Software\Microsoft\Windows\CurrentVersion\Run\\MSN => value deleted successfully.

"HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{257f0a62-49e0-4e18-93b9-834a20192454}" => Key deleted successfully.

"HKCR\CLSID\{257f0a62-49e0-4e18-93b9-834a20192454}" => Key deleted successfully.

Synth3dVsc => Service deleted successfully.

tsusbhub => Service deleted successfully.

VGPU => Service deleted successfully.

C:\ProgramData\6245270450681293964 => Moved successfully.

"C:\Program Files (x86)\offeriap" => File/Directory not found.

EmptyTemp: => Removed 125.1 MB temporary data.

The system needed a reboot.

Voici le rapport fixlog:

Fix result of Farbar Recovery Tool (FRST written by Farbar) (x64) Version: 11-04-2015

Ran by alex at 2015-04-12 12:18:48 Run:1

Running from C:\Users\alex\Desktop

Loaded Profiles: alex (Available profiles: alex)

Boot Mode: Normal

==============================================

Content of fixlist:

start

CloseProcesses:

CreateRestorePoint:

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\...\Run: [GoogleApps] => C:\Users\alex\AppData\Roaming\Microsoft\Windows\Templates\svchost.exe [172032 2013-06-17] (Microsoft Inc.)

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\...\Run: [MSN] => C:\Users\alex\AppData\Roaming\Microsoft\svchost.exe [172032 2013-06-17] (Microsoft Inc.)

BHO: offeriapp -> {257f0a62-49e0-4e18-93b9-834a20192454} -> C:\Program Files (x86)\offeriapp\T0NCCI72UfJvSt.x64.dll [2015-04-07] ()

S3 Synth3dVsc; System32\drivers\synth3dvsc.sys [X]

S3 tsusbhub; system32\drivers\tsusbhub.sys [X]

S3 VGPU; System32\drivers\rdvgkmd.sys [X]

2015-04-07 19:02 - 2015-04-07 19:03 - 00000000 ____D () C:\ProgramData\6245270450681293964

2015-04-07 19:02 - 2015-04-07 19:02 - 00000000 ____D () C:\Program Files (x86)\offeriap

EmptyTemp:

end

Processes closed successfully.

Restore point was successfully created.

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\Software\Microsoft\Windows\CurrentVersion\Run\\GoogleApps => value deleted successfully.

HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\Software\Microsoft\Windows\CurrentVersion\Run\\MSN => value deleted successfully.

"HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{257f0a62-49e0-4e18-93b9-834a20192454}" => Key deleted successfully.

"HKCR\CLSID\{257f0a62-49e0-4e18-93b9-834a20192454}" => Key deleted successfully.

Synth3dVsc => Service deleted successfully.

tsusbhub => Service deleted successfully.

VGPU => Service deleted successfully.

C:\ProgramData\6245270450681293964 => Moved successfully.

"C:\Program Files (x86)\offeriap" => File/Directory not found.

EmptyTemp: => Removed 125.1 MB temporary data.

The system needed a reboot.

End of Fixlog 12:19:50

et voici le rapport de Malwarebytes:

Malwarebytes Anti-Malware

www.malwarebytes.org

Date de l'examen: 12/04/2015

Heure de l'examen: 12:31:08

Fichier journal:

Administrateur: Oui

Version: 2.01.4.1018

Base de données Malveillants: v2015.04.05.02

Base de données Rootkits: v2015.03.31.01

Licence: Essai

Protection contre les malveillants: Activé(e)

Protection contre les sites Web malveillants: Activé(e)

Auto-protection: Désactivé(e)

Système d'exploitation: Windows 7 Service Pack 1

Processeur: x64

Système de fichiers: NTFS

Utilisateur: alex

Type d'examen: Examen "Menaces"

Résultat: Terminé

Objets analysés: 357595

Temps écoulé: 18 min, 38 sec

Mémoire: Activé(e)

Démarrage: Activé(e)

Système de fichiers: Activé(e)

Archives: Activé(e)

Rootkits: Activé(e)

Heuristique: Activé(e)

PUP: Activé(e)

PUM: Activé(e)

Processus: 1

Trojan.FakeMS.ED, C:\Users\alex\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\svchost.exe, 3076, Supprimé-au-redémarrage, [8f6768001c6e270f41649bf6cc3412ee]

Modules: 0

(Aucun élément malicieux détecté)

Clés du Registre: 1

PUP.Optional.Multiplug, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS\CURRENTVERSION\UNINSTALL\{BDA14B0B-4672-3ABF-B189-A5958FE3A42F}, Mis en quarantaine, [0beb31373753cf675b7071af13f0af51],

Valeurs du Registre: 2

Trojan.FakeMS.ED, HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|GoogleApps, C:\Users\alex\AppData\Roaming\Microsoft\Windows\Templates\svchost.exe, Mis en quarantaine, [9561b4b4c6c4af874a5b70211de346ba]

Trojan.FakeMS.ED, HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|MSN, C:\Users\alex\AppData\Roaming\Microsoft\svchost.exe, Mis en quarantaine, [8c6a2c3cd2b889adfda8751c68987090]

Données du Registre: 0

(Aucun élément malicieux détecté)

Dossiers: 4

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.Conduit.A, C:\Users\alex\AppData\Local\CRE, Mis en quarantaine, [6f8752166d1d7fb70aa1fdc2e91acc34],

PUP.Optional.SearchNewTab, C:\ProgramData\SearchNewTab, Mis en quarantaine, [f1059cccd0ba0a2c59fd59287f843ec2],

Fichiers: 16

Trojan.FakeMS.ED, C:\Users\alex\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\svchost.exe, Supprimé-au-redémarrage, [8f6768001c6e270f41649bf6cc3412ee],

Trojan.FakeMS.ED, C:\Users\alex\AppData\Roaming\Microsoft\Windows\Templates\svchost.exe, Mis en quarantaine, [9561b4b4c6c4af874a5b70211de346ba],

Trojan.FakeMS.ED, C:\Users\alex\AppData\Roaming\Microsoft\svchost.exe, Mis en quarantaine, [8c6a2c3cd2b889adfda8751c68987090],

PUP.Optional.MultiPlug.A, C:\ProgramData\safe saevoee\51bf0898957e1.dll, Mis en quarantaine, [54a2e6826a2004325b98bd787190ba46],

PUP.Optional.MultiPlug.A, C:\ProgramData\SearchNewTab\51befdd8e5b9d.dll, Mis en quarantaine, [e313ed7b7f0b37ffc42f191cdc25e31d],

PUP.Optional.Multiplug, C:\Program Files (x86)\offeriapp\T0NCCI72UfJvSt.exe, Mis en quarantaine, [8f67fe6ac6c465d102c970b0d62db14f],

PUP.Optional.MultiPlug.A, C:\Program Files (x86)\offeriapp\T0NCCI72UfJvSt.x64.dll, Mis en quarantaine, [9d59d791c5c5082e31b0af9203ff26da],

PUP.Optional.Multiplug, C:\Program Files (x86)\Extreme User Agent Switcher\Extreme User Agent Switcher.exe, Mis en quarantaine, [0beb31373753cf675b7071af13f0af51],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234\lsdb.js, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234\background.html, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234\content.js, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234\HsO93V.js, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234\manifest.json, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.Conduit.A, C:\Users\alex\AppData\Local\CRE\biahaobfpkgeiomkihcdgknebbhadonc.crx, Mis en quarantaine, [6f8752166d1d7fb70aa1fdc2e91acc34],

PUP.Optional.SearchNewTab, C:\ProgramData\SearchNewTab\51befdd8e5b9d.tlb, Mis en quarantaine, [f1059cccd0ba0a2c59fd59287f843ec2],

PUP.Optional.SearchNewTab, C:\ProgramData\SearchNewTab\settings.ini, Mis en quarantaine, [f1059cccd0ba0a2c59fd59287f843ec2],

Secteurs physiques: 0

(Aucun élément malicieux détecté)

(end)

Malwarebytes Anti-Malware

www.malwarebytes.org

Date de l'examen: 12/04/2015

Heure de l'examen: 12:31:08

Fichier journal:

Administrateur: Oui

Version: 2.01.4.1018

Base de données Malveillants: v2015.04.05.02

Base de données Rootkits: v2015.03.31.01

Licence: Essai

Protection contre les malveillants: Activé(e)

Protection contre les sites Web malveillants: Activé(e)

Auto-protection: Désactivé(e)

Système d'exploitation: Windows 7 Service Pack 1

Processeur: x64

Système de fichiers: NTFS

Utilisateur: alex

Type d'examen: Examen "Menaces"

Résultat: Terminé

Objets analysés: 357595

Temps écoulé: 18 min, 38 sec

Mémoire: Activé(e)

Démarrage: Activé(e)

Système de fichiers: Activé(e)

Archives: Activé(e)

Rootkits: Activé(e)

Heuristique: Activé(e)

PUP: Activé(e)

PUM: Activé(e)

Processus: 1

Trojan.FakeMS.ED, C:\Users\alex\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\svchost.exe, 3076, Supprimé-au-redémarrage, [8f6768001c6e270f41649bf6cc3412ee]

Modules: 0

(Aucun élément malicieux détecté)

Clés du Registre: 1

PUP.Optional.Multiplug, HKLM\SOFTWARE\WOW6432NODE\MICROSOFT\WINDOWS\CURRENTVERSION\UNINSTALL\{BDA14B0B-4672-3ABF-B189-A5958FE3A42F}, Mis en quarantaine, [0beb31373753cf675b7071af13f0af51],

Valeurs du Registre: 2

Trojan.FakeMS.ED, HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|GoogleApps, C:\Users\alex\AppData\Roaming\Microsoft\Windows\Templates\svchost.exe, Mis en quarantaine, [9561b4b4c6c4af874a5b70211de346ba]

Trojan.FakeMS.ED, HKU\S-1-5-21-2264359228-3087837679-3565603157-1001\SOFTWARE\MICROSOFT\WINDOWS\CURRENTVERSION\RUN|MSN, C:\Users\alex\AppData\Roaming\Microsoft\svchost.exe, Mis en quarantaine, [8c6a2c3cd2b889adfda8751c68987090]

Données du Registre: 0

(Aucun élément malicieux détecté)

Dossiers: 4

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.Conduit.A, C:\Users\alex\AppData\Local\CRE, Mis en quarantaine, [6f8752166d1d7fb70aa1fdc2e91acc34],

PUP.Optional.SearchNewTab, C:\ProgramData\SearchNewTab, Mis en quarantaine, [f1059cccd0ba0a2c59fd59287f843ec2],

Fichiers: 16

Trojan.FakeMS.ED, C:\Users\alex\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\svchost.exe, Supprimé-au-redémarrage, [8f6768001c6e270f41649bf6cc3412ee],

Trojan.FakeMS.ED, C:\Users\alex\AppData\Roaming\Microsoft\Windows\Templates\svchost.exe, Mis en quarantaine, [9561b4b4c6c4af874a5b70211de346ba],

Trojan.FakeMS.ED, C:\Users\alex\AppData\Roaming\Microsoft\svchost.exe, Mis en quarantaine, [8c6a2c3cd2b889adfda8751c68987090],

PUP.Optional.MultiPlug.A, C:\ProgramData\safe saevoee\51bf0898957e1.dll, Mis en quarantaine, [54a2e6826a2004325b98bd787190ba46],

PUP.Optional.MultiPlug.A, C:\ProgramData\SearchNewTab\51befdd8e5b9d.dll, Mis en quarantaine, [e313ed7b7f0b37ffc42f191cdc25e31d],

PUP.Optional.Multiplug, C:\Program Files (x86)\offeriapp\T0NCCI72UfJvSt.exe, Mis en quarantaine, [8f67fe6ac6c465d102c970b0d62db14f],

PUP.Optional.MultiPlug.A, C:\Program Files (x86)\offeriapp\T0NCCI72UfJvSt.x64.dll, Mis en quarantaine, [9d59d791c5c5082e31b0af9203ff26da],

PUP.Optional.Multiplug, C:\Program Files (x86)\Extreme User Agent Switcher\Extreme User Agent Switcher.exe, Mis en quarantaine, [0beb31373753cf675b7071af13f0af51],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234\lsdb.js, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234\background.html, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234\content.js, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234\HsO93V.js, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.MultiPlug.A, C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Extensions\ilmdgdmjdkojpcchfiegejaihkopkhid\234\manifest.json, Mis en quarantaine, [f105f6725d2d86b0ca605c596e95d52b],

PUP.Optional.Conduit.A, C:\Users\alex\AppData\Local\CRE\biahaobfpkgeiomkihcdgknebbhadonc.crx, Mis en quarantaine, [6f8752166d1d7fb70aa1fdc2e91acc34],

PUP.Optional.SearchNewTab, C:\ProgramData\SearchNewTab\51befdd8e5b9d.tlb, Mis en quarantaine, [f1059cccd0ba0a2c59fd59287f843ec2],

PUP.Optional.SearchNewTab, C:\ProgramData\SearchNewTab\settings.ini, Mis en quarantaine, [f1059cccd0ba0a2c59fd59287f843ec2],

Secteurs physiques: 0

(Aucun élément malicieux détecté)

(end)

Voici le rapports de ADWCleaner.

# AdwCleaner v4.201 - Rapport créé le 11/04/2015 à 13:07:29

# Mis à jour le 08/04/2015 par Xplode

# Base de données : 2015-04-08.1 [Serveur]

# Système d'exploitation : Windows 7 Ultimate Service Pack 1 (x64)

# Nom d'utilisateur : alex - ADMIN

# Exécuté depuis : C:\Users\alex\Downloads\adwcleaner_4.201.exe

# Option : Nettoyer

Dossier Supprimé : C:\ProgramData\apn

Dossier Supprimé : C:\ProgramData\BonanzaDealsLive

Dossier Supprimé : C:\ProgramData\Conduit

Dossier Supprimé : C:\ProgramData\StarApp

Dossier Supprimé : C:\ProgramData\4a4932c0000025c0

Dossier Supprimé : C:\ProgramData\56aba862d31a2c8c

Dossier Supprimé : C:\ProgramData\769f7907000057c3

Dossier Supprimé : C:\ProgramData\Microsoft\Windows\Start Menu\Programs\FLV Player

Dossier Supprimé : C:\Program Files (x86)\EasyLife

Dossier Supprimé : C:\Program Files (x86)\SafeSaver

Dossier Supprimé : C:\Program Files (x86)\WinZip Registry Optimizer

Dossier Supprimé : C:\Program Files (x86)\yuna software

Dossier Supprimé : C:\Program Files (x86)\ddailyprrize

Dossier Supprimé : C:\Program Files (x86)\freedElivery

Dossier Supprimé : C:\Users\alex\AppData\Local\BonanzaDealsLive

Dossier Supprimé : C:\Users\alex\AppData\Local\Bundled software uninstaller

Dossier Supprimé : C:\Users\alex\AppData\Local\Conduit

Dossier Supprimé : C:\Users\alex\AppData\Local\webplayer

Dossier Supprimé : C:\Users\alex\AppData\LocalLow\Conduit

Dossier Supprimé : C:\Users\alex\AppData\Roaming\Systweak

Fichier Supprimé : C:\END

Fichier Supprimé : C:\Windows\System32\roboot64.exe

Fichier Supprimé : C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_potagerdurable.com_0.localstorage-journal

Fichier Supprimé : C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_st.chatango.com_0.localstorage-journal

Fichier Supprimé : C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.softonic.fr_0.localstorage-journal

Tâche Supprimée : BackgroundContainer Startup Task

Clé Supprimée : HKCU\Software\Google\Chrome\Extensions\biahaobfpkgeiomkihcdgknebbhadonc

Clé Supprimée : HKLM\SOFTWARE\Google\Chrome\Extensions\biahaobfpkgeiomkihcdgknebbhadonc

Clé Supprimée : HKLM\SOFTWARE\Google\Chrome\Extensions\ieadcoanfjloocmfafkebdnfefmohngj

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\BonanzaDealsLive.exe

Clé Supprimée : HKLM\SOFTWARE\Classes\P53cb1170_e678_42a0_beca_14dec6c47e12_.P53cb1170_e678_42a0_beca_14dec6c47e12_

Clé Supprimée : HKLM\SOFTWARE\Classes\P53cb1170_e678_42a0_beca_14dec6c47e12_.P53cb1170_e678_42a0_beca_14dec6c47e12_.9

Clé Supprimée : HKLM\SOFTWARE\bc72cd55-90c3-5273-bffe-bf5d0edf98af

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{1AA60054-57D9-4F99-9A55-D0FBFBE7ECD3}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{459DD0F7-0D55-D3DC-67BC-E6BE37E9D762}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{53cb1170-e678-42a0-beca-14dec6c47e12}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{31E3BC75-2A09-4CFF-9C92-8D0ED8D1DC0F}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{C66F0B7A-BD67-4982-AF71-C6CA6E7F016F}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{AC329328-7EC4-4C34-B672-0A2B90CB9B00}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{E2343056-CC08-46AC-B898-BFC7ACF4E755}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{C3510196-382C-41D1-8E63-6E84DB3709C9}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{53cb1170-e678-42a0-beca-14dec6c47e12}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\{53cb1170-e678-42a0-beca-14dec6c47e12}

Clé Supprimée : [x64] HKLM\SOFTWARE\Classes\CLSID\{53cb1170-e678-42a0-beca-14dec6c47e12}

Clé Supprimée : [x64] HKLM\SOFTWARE\Classes\Interface\{31E3BC75-2A09-4CFF-9C92-8D0ED8D1DC0F}

Clé Supprimée : [x64] HKLM\SOFTWARE\Classes\Interface\{C66F0B7A-BD67-4982-AF71-C6CA6E7F016F}

Clé Supprimée : [x64] HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{53cb1170-e678-42a0-beca-14dec6c47e12}

Clé Supprimée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{ECA2CB79-722C-4265-BFA8-25FF5581077C}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{01bd49d7-c76b-4310-8beb-14d7e5f322c6}

Clé Supprimée : HKCU\Software\BI

Clé Supprimée : HKCU\Software\BonanzaDealsLive

Clé Supprimée : HKCU\Software\Conduit

Clé Supprimée : HKCU\Software\InstallCore

Clé Supprimée : HKCU\Software\Softonic

Clé Supprimée : HKCU\Software\yuna software

Clé Supprimée : HKCU\Software\onekit

Clé Supprimée : HKCU\Software\Super Optimizer

Clé Supprimée : HKCU\Software\AppDataLow\{1146AC44-2F03-4431-B4FD-889BC837521F}

Clé Supprimée : HKCU\Software\AppDataLow\SProtector

Clé Supprimée : HKCU\Software\AppDataLow\{12DA0E6F-5543-440C-BAA2-28BF01070AFA}

Clé Supprimée : HKCU\Software\AppDataLow\Software\Conduit

Clé Supprimée : HKCU\Software\AppDataLow\Software\ConduitSearchScopes

Clé Supprimée : HKCU\Software\AppDataLow\Software\Crossrider

Clé Supprimée : HKLM\SOFTWARE\{3A7D3E19-1B79-4E4E-BD96-5467DA2C4EF0}

Clé Supprimée : HKLM\SOFTWARE\{6791A2F3-FC80-475C-A002-C014AF797E9C}

Clé Supprimée : HKLM\SOFTWARE\Conduit

Clé Supprimée : HKLM\SOFTWARE\SProtector

Clé Supprimée : HKLM\SOFTWARE\systweak

Clé Supprimée : HKLM\SOFTWARE\yuna software

Clé Supprimée : HKLM\SOFTWARE\{12DA0E6F-5543-440C-BAA2-28BF01070AFA}

Clé Supprimée : HKLM\SOFTWARE\{12A61307-94CD-4F8E-94BC-918E511FAA81}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{144AC25F-D7A7-B233-BFB8-433771ECB92D}

Clé Supprimée : [x64] HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Optimizer Pro_is1

Donnée Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Internet Settings [ProxyOverride] - *.local

-\\ Internet Explorer v11.0.9600.17689

-\\ Google Chrome v41.0.2272.118

[C:\Users\alex\AppData\Local\Google\Chrome\User Data\Default\Secure Preferences] - Supprimée [Extension] : biahaobfpkgeiomkihcdgknebbhadonc

AdwCleaner[R0].txt - [6905 octets] - [11/04/2015 13:06:12]

AdwCleaner[S0].txt - [6292 octets] - [11/04/2015 13:07:29]

########## EOF - C:\AdwCleaner\AdwCleaner[S0].txt - [6352 octets] ##########

http://pjjoint.malekal.com/files.php?id=FRST_20150411_f6d9x12n9z8

Et le rapport Additions:

http://pjjoint.malekal.com/files.php?id=20150411_z6h5z10n10b14

Désolé, demain matin on va continuer! :-)

Bonne soirée