PC et clé USB infecté

Résolu

sowomar83

Messages postés

875

Statut

Membre

-

Fish66 Messages postés 18337 Statut Contributeur sécurité -

Fish66 Messages postés 18337 Statut Contributeur sécurité -

Bonjour ,

J'ai mon frère qui a branché sa clé USB je ne sais et depuis elle est vide , à l'ouverture il a juste le raccourci de sa clé, tous les autres éléments ont disparu mais pourtant l'espace sur sa clé est toujours utilisé . Je pense que son ordinateur est aussi infecté parce que depuis qu'il y a branché la clé GROS soucis, il a des fenêtres qui s'ouvrent seul , IDM qui se lance seul , le menu Windows qui s'affiche seul et son antivirus qui se comporte bizarrement .

SVP aidez moi à désinfecter son ordinateur , en espérant avoir une réponse et bonne journée :)

--

C'est en forgeant qu'on devient forgeront alors à tous ceux qui sont débutants comme moi ne vous découragez pas

J'ai mon frère qui a branché sa clé USB je ne sais et depuis elle est vide , à l'ouverture il a juste le raccourci de sa clé, tous les autres éléments ont disparu mais pourtant l'espace sur sa clé est toujours utilisé . Je pense que son ordinateur est aussi infecté parce que depuis qu'il y a branché la clé GROS soucis, il a des fenêtres qui s'ouvrent seul , IDM qui se lance seul , le menu Windows qui s'affiche seul et son antivirus qui se comporte bizarrement .

SVP aidez moi à désinfecter son ordinateur , en espérant avoir une réponse et bonne journée :)

--

C'est en forgeant qu'on devient forgeront alors à tous ceux qui sont débutants comme moi ne vous découragez pas

A voir également:

- PC et clé USB infecté

- Cle usb non reconnu - Guide

- Clé windows 8 - Guide

- Formater clé usb - Guide

- Downloader for pc - Télécharger - Téléchargement & Transfert

- Reinitialiser pc - Guide

5 réponses

Salut,

Les procédures à effectuer :

1/

Telecharge et installe : >>>USBFix ICI<<< ou encore : >>> ICI <<<

(!) Branche tes sources de données externes à ton PC, (clé USB, disque dur externe, etc...) susceptibles d'avoir été infectés sans les ouvrir

:exécuter en tant qu'administrateur pour vista/seven), l'installation se fera

automatiquement

2/

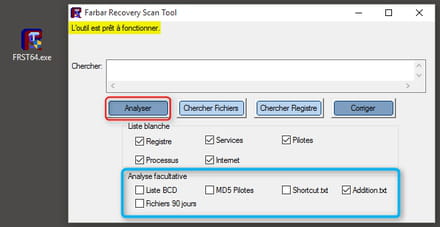

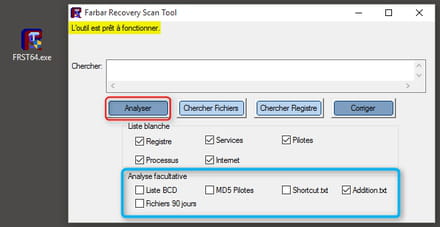

[*] Télécharge :Farbar Recovery Scan Tool (FRST) à partir

ce lien : https://www.bleepingcomputer.com/download/farbar-recovery-scan-tool/

[*] Enregistre le sur votre bureau ( Vous devez exécuter la version compatible avec votre système 32 bits ou 64 bits)

==> Comment savoir quelle version 32 bits ou 64 bits est exécutée sur mon système ?

[*] Lance FRST, exécuter en tant qu'administrateur sous Windows : 7/8/10 et Vista

[*] Sur le menu principal, vérifie que la case "Addition.txt" soit cochée puis clique sur "Analyser" et patiente le temps de l'analyse

[*] Une fois le scan terminé rends toi sur le bureau, deux rapports FRST.txt et Addition.txt ont été créés.

[*] Héberge les rapports FRST.txt et Addition.txt présent sur ton bureau sur : malekal.com

[*] Fais copier/coller les liens fournis dans ta prochaine réponse.

@+

Les procédures à effectuer :

1/

Telecharge et installe : >>>USBFix ICI<<< ou encore : >>> ICI <<<

(!) Branche tes sources de données externes à ton PC, (clé USB, disque dur externe, etc...) susceptibles d'avoir été infectés sans les ouvrir

- Double clique sur le raccourci UsbFix sur ton Bureau (clique droit avec la souris

:exécuter en tant qu'administrateur pour vista/seven), l'installation se fera

automatiquement

- Clique sur "Recherche"

- Laisse travailler l'outil

- A la fin, le rapport va s'afficher : poste le dans ta prochaine réponse (il est aussi sauvegardé a la racine du disque dur : C:\UsbFix.txt )

2/

[*] Télécharge :Farbar Recovery Scan Tool (FRST) à partir

ce lien : https://www.bleepingcomputer.com/download/farbar-recovery-scan-tool/

[*] Enregistre le sur votre bureau ( Vous devez exécuter la version compatible avec votre système 32 bits ou 64 bits)

==> Comment savoir quelle version 32 bits ou 64 bits est exécutée sur mon système ?

[*] Lance FRST, exécuter en tant qu'administrateur sous Windows : 7/8/10 et Vista

[*] Sur le menu principal, vérifie que la case "Addition.txt" soit cochée puis clique sur "Analyser" et patiente le temps de l'analyse

[*] Une fois le scan terminé rends toi sur le bureau, deux rapports FRST.txt et Addition.txt ont été créés.

[*] Héberge les rapports FRST.txt et Addition.txt présent sur ton bureau sur : malekal.com

[*] Fais copier/coller les liens fournis dans ta prochaine réponse.

@+

Tout d'abord tu vas désactiver le smartscreen de windows 10

Aide : <<<ici>>>.

Ensuite fais ceci stp :

1/

(!) Branche tes sources de données externes à ton PC, (clé USB, disque dur externe, etc...) susceptibles d'avoir été infectés sans les ouvrir

:exécuter en tant qu'administrateur pour vista/seven), l'installation se fera

automatiquement

2/

Désinstallez depuis le panneau de configuration s'il est possible :

- Amazon Assistant

- Duplicate Cleaner

3/

Correction à effectuer avec FRST :

Avertissement :Ces instructions ne concernent que cet ordinateur. Elles ne doivent pas être appliquées sur un autre sous peine de l'endommager

[*] A partir ce lien : https://up2sha.re/libraries/force-download.php?d=2CvNZvVHWoYB

[*] Téléchargez puis enregistrez ce fichier sous le nom Fixlist.txt sur le bureau de ton PC

[*] Sur votre bureau vous avez le fichier texte (fixlist.txt & FRST.exe)

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Corriger"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

4/

https://www.malwarebytes.com/mwb-download/

=================================

Si tu as besoin d'aide tu peux voir ce tutoriel : https://www.malekal.com/tutoriel-malwarebyte-anti-malware/

Bonne soirée ;)

Aide : <<<ici>>>.

Ensuite fais ceci stp :

1/

(!) Branche tes sources de données externes à ton PC, (clé USB, disque dur externe, etc...) susceptibles d'avoir été infectés sans les ouvrir

- Double clique sur le raccourci UsbFix sur ton Bureau (clique droit avec la souris

:exécuter en tant qu'administrateur pour vista/seven), l'installation se fera

automatiquement

- Clique sur "Nettoyage"

- Laisse travailler l'outil

- A la fin, le rapport va s'afficher : poste le dans ta prochaine réponse (il est aussi sauvegardé a la racine du disque dur : C:\UsbFix.txt )

2/

Désinstallez depuis le panneau de configuration s'il est possible :

- Amazon Assistant

- Duplicate Cleaner

3/

Correction à effectuer avec FRST :

Avertissement :Ces instructions ne concernent que cet ordinateur. Elles ne doivent pas être appliquées sur un autre sous peine de l'endommager

[*] A partir ce lien : https://up2sha.re/libraries/force-download.php?d=2CvNZvVHWoYB

[*] Téléchargez puis enregistrez ce fichier sous le nom Fixlist.txt sur le bureau de ton PC

[*] Sur votre bureau vous avez le fichier texte (fixlist.txt & FRST.exe)

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Corriger"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

4/

- Télécharge MBAM et installe le selon l'emplacement par défaut

https://www.malwarebytes.com/mwb-download/

- Mets le à jour puis lance un examen “Menaces”.

- coche "Recherche de rootkits" (Paramètres -> Détection et protection)

- A la fin du scan, clic sur "Mettre tous en quarantaine" en bas à gauche.

- Redémarre l'ordinateur si besoin.

- Après redémarrage, relance Malwarebytes.

- Vas chercher le rapport dans l'onglet “Historique”.

- Clic à gauche sur l’onglet Journaux de l’application.

- Double-clic sur le journal d’examen pour l’afficher.

- En bas à gauche choisis “Copier dans le presse papier”

- colle le rapport le contenu du journal ici

=================================

Si tu as besoin d'aide tu peux voir ce tutoriel : https://www.malekal.com/tutoriel-malwarebyte-anti-malware/

Bonne soirée ;)

Fix result of Farbar Recovery Scan Tool (x64) Version: 26-04-2017

Ran by HAMED (26-04-2017 15:47:50) Run:1

Running from C:\Users\HAMED\Desktop

Loaded Profiles: HAMED (Available Profiles: HAMED)

Boot Mode: Normal

==============================================

fixlist content:

start

CreateRestorePoint:

CloseProcesses:

BHO-x32: True Key Helper -> {0F4B8786-5502-4803-8EBC-F652A1153BB6} -> C:\Program Files\Intel Security\True Key\MSIE\truekey_ie.dll => No File

Toolbar: HKLM-x32 - True Key - {4BAAC1B8-0800-42C9-8FA6-08B211F356B8} - C:\Program Files\Intel Security\True Key\MSIE\truekey_ie.dll No File

S2 InstallerService; C:\Program Files\TrueKey\Mcafee.TrueKey.InstallerService.exe -originalversion 4.4.127.0 [X]

S3 wfpcapture; \SystemRoot\System32\drivers\wfpcapture.sys [X]

HKLM-x32\...\RunOnce: [] => [X]

EmptyTemp:

end

Error: (0) Failed to create a restore point.

Processes closed successfully.

HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{0F4B8786-5502-4803-8EBC-F652A1153BB6} => key removed successfully

HKCR\Wow6432Node\CLSID\{0F4B8786-5502-4803-8EBC-F652A1153BB6} => key not found.

HKLM\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Toolbar\\{4BAAC1B8-0800-42C9-8FA6-08B211F356B8} => value removed successfully

HKCR\Wow6432Node\CLSID\{4BAAC1B8-0800-42C9-8FA6-08B211F356B8} => key not found.

HKLM\System\CurrentControlSet\Services\InstallerService => key removed successfully

InstallerService => service removed successfully

HKLM\System\CurrentControlSet\Services\wfpcapture => key removed successfully

wfpcapture => service removed successfully

HKLM\Software\WOW6432Node\Microsoft\Windows\CurrentVersion\RunOnce\\ => value removed successfully

=========== EmptyTemp: ==========

BITS transfer queue => 73626 B

DOMStore, IE Recovery, AppCache, Feeds Cache, Thumbcache, IconCache => 9518134 B

Java, Flash, Steam htmlcache => 506 B

Windows/system/drivers => 104812332 B

Edge => 11397 B

Chrome => 0 B

Firefox => 60425308 B

Opera => 0 B

Temp, IE cache, history, cookies, recent:

Default => 0 B

Users => 0 B

ProgramData => 0 B

Public => 0 B

systemprofile => 23994496 B

systemprofile32 => 128 B

LocalService => 6744 B

NetworkService => 7690 B

HAMED => 19226658 B

RecycleBin => 0 B

EmptyTemp: => 208 MB temporary data Removed.

================================

The system needed a reboot.

C'est en forgeant qu'on devient forgeront alors à tous ceux qui sont débutants comme moi ne vous découragez pas

Ran by HAMED (26-04-2017 15:47:50) Run:1

Running from C:\Users\HAMED\Desktop

Loaded Profiles: HAMED (Available Profiles: HAMED)

Boot Mode: Normal

==============================================

fixlist content:

start

CreateRestorePoint:

CloseProcesses:

BHO-x32: True Key Helper -> {0F4B8786-5502-4803-8EBC-F652A1153BB6} -> C:\Program Files\Intel Security\True Key\MSIE\truekey_ie.dll => No File

Toolbar: HKLM-x32 - True Key - {4BAAC1B8-0800-42C9-8FA6-08B211F356B8} - C:\Program Files\Intel Security\True Key\MSIE\truekey_ie.dll No File

S2 InstallerService; C:\Program Files\TrueKey\Mcafee.TrueKey.InstallerService.exe -originalversion 4.4.127.0 [X]

S3 wfpcapture; \SystemRoot\System32\drivers\wfpcapture.sys [X]

HKLM-x32\...\RunOnce: [] => [X]

EmptyTemp:

end

Error: (0) Failed to create a restore point.

Processes closed successfully.

HKLM\SOFTWARE\Wow6432Node\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{0F4B8786-5502-4803-8EBC-F652A1153BB6} => key removed successfully

HKCR\Wow6432Node\CLSID\{0F4B8786-5502-4803-8EBC-F652A1153BB6} => key not found.

HKLM\SOFTWARE\Wow6432Node\Microsoft\Internet Explorer\Toolbar\\{4BAAC1B8-0800-42C9-8FA6-08B211F356B8} => value removed successfully

HKCR\Wow6432Node\CLSID\{4BAAC1B8-0800-42C9-8FA6-08B211F356B8} => key not found.

HKLM\System\CurrentControlSet\Services\InstallerService => key removed successfully

InstallerService => service removed successfully

HKLM\System\CurrentControlSet\Services\wfpcapture => key removed successfully

wfpcapture => service removed successfully

HKLM\Software\WOW6432Node\Microsoft\Windows\CurrentVersion\RunOnce\\ => value removed successfully

=========== EmptyTemp: ==========

BITS transfer queue => 73626 B

DOMStore, IE Recovery, AppCache, Feeds Cache, Thumbcache, IconCache => 9518134 B

Java, Flash, Steam htmlcache => 506 B

Windows/system/drivers => 104812332 B

Edge => 11397 B

Chrome => 0 B

Firefox => 60425308 B

Opera => 0 B

Temp, IE cache, history, cookies, recent:

Default => 0 B

Users => 0 B

ProgramData => 0 B

Public => 0 B

systemprofile => 23994496 B

systemprofile32 => 128 B

LocalService => 6744 B

NetworkService => 7690 B

HAMED => 19226658 B

RecycleBin => 0 B

EmptyTemp: => 208 MB temporary data Removed.

================================

The system needed a reboot.

End of Fixlog 15:48:13

--C'est en forgeant qu'on devient forgeront alors à tous ceux qui sont débutants comme moi ne vous découragez pas

Malwarebytes

www.malwarebytes.com

-Détails du journal-

Date de l'analyse: 26/04/2017

Heure de l'analyse: 16:01

Fichier journal:

Administrateur: Oui

-Informations du logiciel-

Version: 3.0.6.1469

Version de composants: 1.0.103

Version de pack de mise à jour: 1.0.1814

Licence: Essai

-Informations système-

Système d'exploitation: Windows 10

Processeur: x64

Système de fichiers: NTFS

Utilisateur: DESKTOP-0K96P20\HAMED

-Résumé de l'analyse-

Type d'analyse: Analyse des menaces

Résultat: Terminé

Objets analysés: 350124

Temps écoulé: 16 min, 19 s

-Options d'analyse-

Mémoire: Activé

Démarrage: Activé

Système de fichiers: Activé

Archives: Activé

Rootkits: Activé

Heuristique: Activé

PUP: Activé

PUM: Activé

-Détails de l'analyse-

Processus: 0

(Aucun élément malveillant détecté)

Module: 0

(Aucun élément malveillant détecté)

Clé du registre: 21

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\CLSID\{BAC72C85-CEC6-4B86-AF06-FA20C259FAB8}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\TYPELIB\{921462B2-5269-45A2-AA8D-F8F7A3690255}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\INTERFACE\{FD1B7376-A344-48BD-857D-C87B4D8502EF}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\INTERFACE\{FD1B7376-A344-48BD-857D-C87B4D8502EF}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\INTERFACE\{FD1B7376-A344-48BD-857D-C87B4D8502EF}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\TYPELIB\{921462B2-5269-45A2-AA8D-F8F7A3690255}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\TYPELIB\{921462B2-5269-45A2-AA8D-F8F7A3690255}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\CLSID\{BAC72C85-CEC6-4B86-AF06-FA20C259FAB8}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\CLSID\{BAC72C85-CEC6-4B86-AF06-FA20C259FAB8}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\Amazon1ButtonBrowserHelper.Amazon1ButtonBHO, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\Amazon1ButtonRuntime.AmazonRuntimeServer, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\CLSID\{6557DB6C-EFE1-45AC-92A6-FBB1554B7502}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\TYPELIB\{48DDEC26-CEC3-478E-9566-0842DAF10CEA}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\INTERFACE\{6B7479D5-C493-40F0-99B6-BFC901980034}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\INTERFACE\{BFF94CF8-2D3B-4B2F-BB83-3600280AFEBA}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\INTERFACE\{6B7479D5-C493-40F0-99B6-BFC901980034}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\INTERFACE\{BFF94CF8-2D3B-4B2F-BB83-3600280AFEBA}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\TYPELIB\{48DDEC26-CEC3-478E-9566-0842DAF10CEA}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\TYPELIB\{48DDEC26-CEC3-478E-9566-0842DAF10CEA}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\CLSID\{6557DB6C-EFE1-45AC-92A6-FBB1554B7502}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\Amazon1ButtonRuntime.Amazon1ButtonRuntime, En quarantaine, [1409], [386607],1.0.1814

Valeur du registre: 0

(Aucun élément malveillant détecté)

Données du registre: 0

(Aucun élément malveillant détecté)

Flux de données: 0

(Aucun élément malveillant détecté)

Dossier: 3

PUP.Optional.Booking, C:\PROGRAM FILES\Booking.COM, En quarantaine, [396], [310593],1.0.1814

PUP.Optional.AmazonTB, C:\Users\HAMED\AppData\Roaming\Mozilla\Firefox\Profiles\8uz2k10c.default\jetpack\abb@amazon.com\simple-storage, En quarantaine, [10482], [175409],1.0.1814

PUP.Optional.AmazonTB, C:\USERS\HAMED\APPDATA\ROAMING\MOZILLA\FIREFOX\PROFILES\8UZ2K10C.DEFAULT\JETPACK\ABB@AMAZON.COM, En quarantaine, [10482], [175409],1.0.1814

Fichier: 6

PUP.Optional.Booking, C:\Program Files\Booking.COM\Booking.com.lnk, En quarantaine, [396], [310593],1.0.1814

PUP.Optional.Booking, C:\Program Files\Booking.COM\Booking.ico, En quarantaine, [396], [310593],1.0.1814

PUP.Optional.Booking, C:\Program Files\Booking.COM\StartURL.exe, En quarantaine, [396], [310593],1.0.1814

PUP.Optional.Booking, C:\Program Files\Booking.COM\Version.txt, En quarantaine, [396], [310593],1.0.1814

PUP.Optional.AmazonTB, C:\Users\HAMED\AppData\Roaming\Mozilla\Firefox\Profiles\8uz2k10c.default\jetpack\abb@amazon.com\simple-storage\store.json, En quarantaine, [10482], [175409],1.0.1814

PUP.Optional.AmazonTB, C:\USERS\HAMED\APPDATA\ROAMING\MOZILLA\FIREFOX\PROFILES\8UZ2K10C.DEFAULT\EXTENSIONS\ABB@AMAZON.COM.XPI, En quarantaine, [10482], [235406],1.0.1814

Secteur physique: 0

(Aucun élément malveillant détecté)

(end)

www.malwarebytes.com

-Détails du journal-

Date de l'analyse: 26/04/2017

Heure de l'analyse: 16:01

Fichier journal:

Administrateur: Oui

-Informations du logiciel-

Version: 3.0.6.1469

Version de composants: 1.0.103

Version de pack de mise à jour: 1.0.1814

Licence: Essai

-Informations système-

Système d'exploitation: Windows 10

Processeur: x64

Système de fichiers: NTFS

Utilisateur: DESKTOP-0K96P20\HAMED

-Résumé de l'analyse-

Type d'analyse: Analyse des menaces

Résultat: Terminé

Objets analysés: 350124

Temps écoulé: 16 min, 19 s

-Options d'analyse-

Mémoire: Activé

Démarrage: Activé

Système de fichiers: Activé

Archives: Activé

Rootkits: Activé

Heuristique: Activé

PUP: Activé

PUM: Activé

-Détails de l'analyse-

Processus: 0

(Aucun élément malveillant détecté)

Module: 0

(Aucun élément malveillant détecté)

Clé du registre: 21

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\CLSID\{BAC72C85-CEC6-4B86-AF06-FA20C259FAB8}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\TYPELIB\{921462B2-5269-45A2-AA8D-F8F7A3690255}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\INTERFACE\{FD1B7376-A344-48BD-857D-C87B4D8502EF}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\INTERFACE\{FD1B7376-A344-48BD-857D-C87B4D8502EF}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\INTERFACE\{FD1B7376-A344-48BD-857D-C87B4D8502EF}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\TYPELIB\{921462B2-5269-45A2-AA8D-F8F7A3690255}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\TYPELIB\{921462B2-5269-45A2-AA8D-F8F7A3690255}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\CLSID\{BAC72C85-CEC6-4B86-AF06-FA20C259FAB8}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\CLSID\{BAC72C85-CEC6-4B86-AF06-FA20C259FAB8}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\Amazon1ButtonBrowserHelper.Amazon1ButtonBHO, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\Amazon1ButtonRuntime.AmazonRuntimeServer, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\CLSID\{6557DB6C-EFE1-45AC-92A6-FBB1554B7502}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\TYPELIB\{48DDEC26-CEC3-478E-9566-0842DAF10CEA}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\INTERFACE\{6B7479D5-C493-40F0-99B6-BFC901980034}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\INTERFACE\{BFF94CF8-2D3B-4B2F-BB83-3600280AFEBA}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\INTERFACE\{6B7479D5-C493-40F0-99B6-BFC901980034}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\INTERFACE\{BFF94CF8-2D3B-4B2F-BB83-3600280AFEBA}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\WOW6432NODE\CLASSES\TYPELIB\{48DDEC26-CEC3-478E-9566-0842DAF10CEA}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\TYPELIB\{48DDEC26-CEC3-478E-9566-0842DAF10CEA}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\WOW6432NODE\CLSID\{6557DB6C-EFE1-45AC-92A6-FBB1554B7502}, En quarantaine, [1409], [386607],1.0.1814

PUP.Optional.Amazon1Button, HKLM\SOFTWARE\CLASSES\Amazon1ButtonRuntime.Amazon1ButtonRuntime, En quarantaine, [1409], [386607],1.0.1814

Valeur du registre: 0

(Aucun élément malveillant détecté)

Données du registre: 0

(Aucun élément malveillant détecté)

Flux de données: 0

(Aucun élément malveillant détecté)

Dossier: 3

PUP.Optional.Booking, C:\PROGRAM FILES\Booking.COM, En quarantaine, [396], [310593],1.0.1814

PUP.Optional.AmazonTB, C:\Users\HAMED\AppData\Roaming\Mozilla\Firefox\Profiles\8uz2k10c.default\jetpack\abb@amazon.com\simple-storage, En quarantaine, [10482], [175409],1.0.1814

PUP.Optional.AmazonTB, C:\USERS\HAMED\APPDATA\ROAMING\MOZILLA\FIREFOX\PROFILES\8UZ2K10C.DEFAULT\JETPACK\ABB@AMAZON.COM, En quarantaine, [10482], [175409],1.0.1814

Fichier: 6

PUP.Optional.Booking, C:\Program Files\Booking.COM\Booking.com.lnk, En quarantaine, [396], [310593],1.0.1814

PUP.Optional.Booking, C:\Program Files\Booking.COM\Booking.ico, En quarantaine, [396], [310593],1.0.1814

PUP.Optional.Booking, C:\Program Files\Booking.COM\StartURL.exe, En quarantaine, [396], [310593],1.0.1814

PUP.Optional.Booking, C:\Program Files\Booking.COM\Version.txt, En quarantaine, [396], [310593],1.0.1814

PUP.Optional.AmazonTB, C:\Users\HAMED\AppData\Roaming\Mozilla\Firefox\Profiles\8uz2k10c.default\jetpack\abb@amazon.com\simple-storage\store.json, En quarantaine, [10482], [175409],1.0.1814

PUP.Optional.AmazonTB, C:\USERS\HAMED\APPDATA\ROAMING\MOZILLA\FIREFOX\PROFILES\8UZ2K10C.DEFAULT\EXTENSIONS\ABB@AMAZON.COM.XPI, En quarantaine, [10482], [235406],1.0.1814

Secteur physique: 0

(Aucun élément malveillant détecté)

(end)

Tout est OK et mon antivirus est de nouveau actif , mais au démarrage j'ai ce problème :

http://img15.hostingpics.net/pics/82655320170426164310.jpg

Je suis obligé de faire F8 et ensuite F7 pour pouvoir démarrer sinon il reste bloqué à ce stade

Désoler pour la qualité de l'image et encore merci pour l'aide que vous m'apportez ^^

(EDIT)

Après désinstallation de malwares bytes tout est rentré dans l'ordre :) , tout fonctionne normalement :D

http://img15.hostingpics.net/pics/82655320170426164310.jpg

Je suis obligé de faire F8 et ensuite F7 pour pouvoir démarrer sinon il reste bloqué à ce stade

Désoler pour la qualité de l'image et encore merci pour l'aide que vous m'apportez ^^

(EDIT)

Après désinstallation de malwares bytes tout est rentré dans l'ordre :) , tout fonctionne normalement :D

Vous n’avez pas trouvé la réponse que vous recherchez ?

Posez votre question

Bonjour,

Comme tu as remarqué Malwarebytes a supprimé pas mal d'infections, c'est pour cela je te conseille de le réinstaller mais tu peux :

- Garder la version gratuite (sans protection en temps réel)

- Pour l'optimisation du démarrage (y compris la désactivation du lancement automatique de Malwarebytes au démarrage), tu peux le faire avec CCleaner.

Comme cela, tu pourras par la suite, réactiver toi-même des entrées ou surveiller ces entrées.

[*] Si tu n’as pas Ccleaner, télécharge et installe le à partir ce lien

[*] Ouvre CCleaner et dans Outils -> clique sur Démarrage

[*] Dans l'onglet Windows -> en bas à droite, clique sur Enregistrer dans un fichier

[*] Enregistre le fichier startup.txt sur ton Bureau

[*] Poste ce rapport startup.txt dans ta prochaine réponse.

Bonne journée ;)

Après désinstallation de malwares bytes tout est rentré dans l'ordre :) , tout fonctionne normalement :D

Comme tu as remarqué Malwarebytes a supprimé pas mal d'infections, c'est pour cela je te conseille de le réinstaller mais tu peux :

- Garder la version gratuite (sans protection en temps réel)

- Pour l'optimisation du démarrage (y compris la désactivation du lancement automatique de Malwarebytes au démarrage), tu peux le faire avec CCleaner.

Comme cela, tu pourras par la suite, réactiver toi-même des entrées ou surveiller ces entrées.

[*] Si tu n’as pas Ccleaner, télécharge et installe le à partir ce lien

[*] Ouvre CCleaner et dans Outils -> clique sur Démarrage

[*] Dans l'onglet Windows -> en bas à droite, clique sur Enregistrer dans un fichier

[*] Enregistre le fichier startup.txt sur ton Bureau

[*] Poste ce rapport startup.txt dans ta prochaine réponse.

Bonne journée ;)

Merci d'avoir répondu aussi vite , j’ai pu exécuter que usb fix parce que quand j'essaie d'ouvrir fabar recovery j'ai un message de la part de windows me disant Windows smart screen a empêché le démarrage d'une application non reconnue

Le lien pour le fichier usb fix :

https://pjjoint.malekal.com/files.php?id=20170426_d6e9v8v12l12

Je ne sais par quel miracle mais il s'est finalement lancé : les rapports :

FRST :

https://pjjoint.malekal.com/files.php?id=FRST_20170426_m7i15j15d9g9

Addition :

https://pjjoint.malekal.com/files.php?id=20170426_c13l9w14q5d12