Probleme pc lent et bloquer sur internet

cc01

Messages postés

12

Date d'inscription

Statut

Membre

Dernière intervention

-

cc01 -

cc01 -

Bonjour,

Mon pc est trés lent , je pense qu'il est infecté de virus....

Hier j'ai téléchargé adwcleaner et ci joint le rapport

# AdwCleaner v4.113 - Rapport créé le 22/03/2015 à 22:30:13

# Mis à jour le 22/03/2015 par Xplode

# Base de données : 2015-03-22.2 [Serveur]

# Système d'exploitation : Windows 7 Ultimate Service Pack 1 (x86)

# Nom d'utilisateur : Céline - CÉLINE-PC

# Exécuté depuis : C:\Users\Céline\Downloads\adwcleaner_4.113.exe

# Option : Nettoyer

Service Supprimé : BackupStack

Service Supprimé : vToolbarUpdater18.1.7

Service Supprimé : ReimageRealTimeProtector

Service Supprimé : {fef7f75c-f985-4250-96f9-8183cd04238b}Gw

Dossier Supprimé : C:\ProgramData\AVG SafeGuard toolbar

Dossier Supprimé : C:\ProgramData\AVG Secure Search

Dossier Supprimé : C:\ProgramData\Babylon

Dossier Supprimé : C:\ProgramData\Reimage Protector

Dossier Supprimé : C:\ProgramData\Microsoft\Windows\Start Menu\Programs\FlvPlayer

Dossier Supprimé : C:\ProgramData\Microsoft\Windows\Start Menu\Programs\reimage repair

Dossier Supprimé : C:\Program Files\AnyProtectEx

Dossier Supprimé : C:\Program Files\AVG SafeGuard toolbar

Dossier Supprimé : C:\Program Files\LPT

Dossier Supprimé : C:\Program Files\MyPC Backup

Dossier Supprimé : C:\Program Files\Reimage

Dossier Supprimé : C:\Program Files\SunriseBrowse

Dossier Supprimé : C:\Program Files\SweetIM

Dossier Supprimé : C:\Program Files\Dll-Files.com Fixer

Dossier Supprimé : C:\Program Files\Common Files\AVG Secure Search

Dossier Supprimé : C:\Users\CLINE~1\AppData\Local\Temp\Smartbar

Dossier Supprimé : C:\Users\Céline\AppData\Local\AVG SafeGuard toolbar

Dossier Supprimé : C:\Users\Céline\AppData\Local\Gameo

Dossier Supprimé : C:\Users\Céline\AppData\Local\Giant Savings Extension

Dossier Supprimé : C:\Users\Céline\AppData\Local\LPT

Dossier Supprimé : C:\Users\Céline\AppData\Local\Smartbar

Dossier Supprimé : C:\Users\Céline\AppData\LocalLow\AVG SafeGuard toolbar

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\ap_logs

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Babylon

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Gameo

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Systweak

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\VOPackage

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\dll-files.com

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\AnyProtect PC Backup

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Gameo

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\MyPC Backup

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\VOPackage

Dossier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Extensions\bddliligffobaljnkoggdijkcobadcco

Fichier Supprimé : C:\Users\Public\Desktop\PC Scan & Repair by Reimage.lnk

Fichier Supprimé : C:\Users\Public\Desktop\Dll-Files Fixer.lnk

Fichier Supprimé : C:\Windows\Reimage.ini

Fichier Supprimé : C:\Windows\system32\roboot.exe

Fichier Supprimé : C:\Windows\system32\drivers\{fef7f75c-f985-4250-96f9-8183cd04238b}Gw.sys

Fichier Supprimé : C:\Users\Céline\AppData\Roaming\aps.scan.quick.results

Fichier Supprimé : C:\Users\Céline\AppData\Roaming\aps.scan.results

Fichier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Dll-Files Fixer.lnk

Fichier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\gameo.lnk

Fichier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\MyPC Backup.lnk

Fichier Supprimé : C:\Users\Céline\Desktop\Continue Live Installation.lnk

Fichier Supprimé : C:\Users\Céline\Desktop\gameo.lnk

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_search.babylon.com_0.localstorage-journal

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.superfish.com_0.localstorage-journal

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxps_static.boostsaves.com_0.localstorage

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxps_static.boostsaves.com_0.localstorage-journal

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxps_www.superfish.com_0.localstorage-journal

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.audienceinsights.net_0.localstorage

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.audienceinsights.net_0.localstorage-journal

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.publikeco00.publikeco.com_0.localstorage

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.publikeco00.publikeco.com_0.localstorage-journal

Tâche Supprimée : APSnotifierPP1

Tâche Supprimée : APSnotifierPP2

Tâche Supprimée : APSnotifierPP3

Tâche Supprimée : LaunchApp

Tâche Supprimée : ReimageUpdater

Tâche Supprimée : Reimage Reminder

Tâche Supprimée : gameo_update

Tâche Supprimée : RDReminder

Tâche Supprimée : DLL-Files.Com Fixer_Updates

Tâche Supprimée : DLL-Files.Com Fixer_MONTHLY

Raccourci Désinfecté : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Search.lnk

Clé Supprimée : HKLM\SOFTWARE\Google\Chrome\Extensions\halffneccaebicfdfajnbfgpglahfgoe

Clé Supprimée : HKLM\SOFTWARE\Google\Chrome\Extensions\ogccgbmabaphcakpiclgcnmcnimhokcj

Valeur Supprimée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes [bProtectorDefaultScope]

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\bProtectSettings

Valeur Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Run [Browser Infrastructure Helper]

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\ScriptHelper.EXE

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\ViProtocol.DLL

Clé Supprimée : HKLM\SOFTWARE\Classes\AVG SafeGuard toolbar.BrowserWndAPI

Clé Supprimée : HKLM\SOFTWARE\Classes\AVG SafeGuard toolbar.BrowserWndAPI.1

Clé Supprimée : HKLM\SOFTWARE\Classes\AVG SafeGuard toolbar.PugiObj

Clé Supprimée : HKLM\SOFTWARE\Classes\AVG SafeGuard toolbar.PugiObj.1

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.bandobjectattribute

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.bho

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.dockingpanel

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.iesmartbar

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.iesmartbarbandobject

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.smartbardisplaystate

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.smartbarmenuform

Clé Supprimée : HKLM\SOFTWARE\Classes\Prod.cap

Clé Supprimée : HKLM\SOFTWARE\Classes\protector_dll.protectorbho

Clé Supprimée : HKLM\SOFTWARE\Classes\protector_dll.protectorbho.1

Clé Supprimée : HKLM\SOFTWARE\Classes\protocols\handler\viprotocol

Clé Supprimée : HKLM\SOFTWARE\Classes\ScriptHelper.ScriptHelperApi

Clé Supprimée : HKLM\SOFTWARE\Classes\ScriptHelper.ScriptHelperApi.1

Clé Supprimée : HKLM\SOFTWARE\Classes\ViProtocol.ViProtocolOLE

Clé Supprimée : HKLM\SOFTWARE\Classes\ViProtocol.ViProtocolOLE.1

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\App Paths\mypc backup

Clé Supprimée : HKLM\SOFTWARE\MozillaPlugins\@avg.com/AVG SiteSafety plugin,version=11.0.0.1,application/x-avg-sitesafety-plugin

Valeur Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Run [Gameo]

Clé Supprimée : HKCU\Software\Microsoft\Windows NT\CurrentVersion\SoftwareProtectionPlatform

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\REI_AxControl.DLL

Clé Supprimée : HKLM\SOFTWARE\Classes\REI_AxControl.ReiEngine.1

Clé Supprimée : HKLM\SOFTWARE\Classes\REI_AxControl.ReiEngine

Clé Supprimée : HKCU\Software\58688dabc39eb13

Clé Supprimée : HKLM\SOFTWARE\Classes\CrossriderApp0021810.BHO

Clé Supprimée : HKLM\SOFTWARE\Classes\CrossriderApp0021810.BHO.1

Clé Supprimée : HKLM\SOFTWARE\Classes\CrossriderApp0021810.Sandbox

Clé Supprimée : HKLM\SOFTWARE\Classes\CrossriderApp0021810.Sandbox.1

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\{1FDFF5A2-7BB1-48E1-8081-7236812B12B2}

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\{BB711CB0-C70B-482E-9852-EC05EBD71DBB}

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\{BDB69379-802F-4EAF-B541-F8DE92DD98DB}

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\{28FF42B8-A0DA-4BE5-9B81-E26DD59B350A}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{1AA60054-57D9-4F99-9A55-D0FBFBE7ECD3}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{4E92DB5F-AAD9-49D3-8EAB-B40CBE5B1FF7}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{56561B2A-FB5D-363A-9631-4C03D6054209}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{5A4E3A41-FA55-4BDA-AED7-CEBE6E7BCB52}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{933B95E2-E7B7-4AD9-B952-7AC336682AE3}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{A717364F-69F3-3A24-ADD5-3901A57F880E}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{B658800C-F66E-4EF3-AB85-6C0C227862A9}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{CCB08265-B35D-30B2-A6AF-6986CA957358}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{CD92622E-49B9-33B7-98D1-EC51049457D7}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{DE9028D0-5FFA-4E69-94E3-89EE8741F468}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{E041E037-FA4B-364A-B440-7A1051EA0301}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{E7DF6BFF-55A5-4EB7-A673-4ED3E9456D39}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{F25AF245-4A81-40DC-92F9-E9021F207706}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{459DD0F7-0D55-D3DC-67BC-E6BE37E9D762}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{2318C2B1-4965-11D4-9B18-009027A5CD4F}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{10ECCE17-29B5-4880-A8F5-EAD298611484}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{801B440B-1EE3-49B0-B05D-2AB076D4E8CB}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{03E2A1F3-4402-4121-8B35-733216D61217}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{4E6354DE-9115-4AEE-BD21-C46C3E8A49DB}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{4E92DB5F-AAD9-49D3-8EAB-B40CBE5B1FF7}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{9E3B11F6-4179-4603-A71B-A55F4BCB0BEC}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{C401D2CE-DC27-45C7-BC0C-8E6EA7F085D6}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{FC073BDA-C115-4A1D-9DF9-9B5C461482E5}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{9BB31AD8-5DB2-459E-A901-DEA536F23BA4}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{BD51A48E-EB5F-4454-8774-EF962DF64546}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{07CAC314-E962-4F78-89AB-DD002F2490EE}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{13ABD093-D46F-40DF-A608-47E162EC799D}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{74FB6AFD-DD77-4CEB-83BD-AB2B63E63C93}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{9C049BA6-EA47-4AC3-AED6-A66D8DC9E1D8}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{A2D733A7-73B0-4C6B-B0C7-06A432950B66}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{C2AC8A0E-E48E-484B-A71C-C7A937FAAB94}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{FA6468D2-FAA4-4951-A53B-2A5CF9CC0A36}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{31AD400D-1B06-4E33-A59A-90C2C140CBA0}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{F25AF245-4A81-40DC-92F9-E9021F207706}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2318C2B1-4965-11D4-9B18-009027A5CD4F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{98889811-442D-49DD-99D7-DC866BE87DBC}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{2318C2B1-4965-11D4-9B18-009027A5CD4F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{10ECCE17-29B5-4880-A8F5-EAD298611484}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\{C6FDD0C3-266A-4DC3-B459-28C697C44CDC}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\{F25AF245-4A81-40DC-92F9-E9021F207706}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\{E7DF6BFF-55A5-4EB7-A673-4ED3E9456D39}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\{F25AF245-4A81-40DC-92F9-E9021F207706}

Valeur Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Toolbar [{95B7759C-8C7F-4BF1-B163-73684A933233}]

Valeur Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Toolbar [{AE07101B-46D4-4A98-AF68-0333EA26E113}]

Valeur Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Toolbar [{2318C2B1-4965-11D4-9B18-009027A5CD4F}]

Valeur Supprimée : HKCU\Software\Microsoft\Internet Explorer\Toolbar\WebBrowser [{2318C2B1-4965-11D4-9B18-009027A5CD4F}]

Clé Supprimée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{006ee092-9658-4fd6-bd8e-a21a348e59f5}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{006ee092-9658-4fd6-bd8e-a21a348e59f5}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{EEE6C360-6118-11DC-9C72-001320C79847}

Clé Supprimée : HKCU\Software\AnyProtect

Clé Supprimée : HKCU\Software\AVG SafeGuard toolbar

Clé Supprimée : HKCU\Software\Cr_Installer

Clé Supprimée : HKCU\Software\DataMngr

Clé Supprimée : HKCU\Software\InstallCore

Clé Supprimée : HKCU\Software\InstalledBrowserExtensions

Clé Supprimée : HKCU\Software\smartbarbackup

Clé Supprimée : HKCU\Software\smartbarlog

Clé Supprimée : HKCU\Software\SweetIM

Clé Supprimée : HKCU\Software\systweak

Clé Supprimée : HKCU\Software\WEDLMNGR

Clé Supprimée : HKCU\Software\Reimage

Clé Supprimée : HKCU\Software\gameo

Clé Supprimée : HKCU\Software\dll-files.com

Clé Supprimée : HKCU\Software\AppDataLow\Software\Crossrider

Clé Supprimée : HKCU\Software\AppDataLow\Software\Giant Savings Extension

Clé Supprimée : HKLM\SOFTWARE\AVG SafeGuard toolbar

Clé Supprimée : HKLM\SOFTWARE\AVG Security Toolbar

Clé Supprimée : HKLM\SOFTWARE\Babylon

Clé Supprimée : HKLM\SOFTWARE\DataMngr

Clé Supprimée : HKLM\SOFTWARE\FlvPlayer

Clé Supprimée : HKLM\SOFTWARE\SweetIM

Clé Supprimée : HKLM\SOFTWARE\systweak

Clé Supprimée : HKLM\SOFTWARE\Reimage

Clé Supprimée : HKLM\SOFTWARE\dll-files.com

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Uninstall\gameo

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\AnyProtect

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\MyPC Backup

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\VOPackage

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Reimage Repair

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{1898B668-CCF5-429F-A86F-9837E5439D77}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Dll-Files Fixer_is1

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-18\Components\649A52D257CA5DB4EAAE8BA9EB23E467

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UpgradeCodes\5E8031606EB60A64C882918F8FF38DD4

-\\ Internet Explorer v11.0.9600.17689

Paramètre Restauré : HKCU\Software\Microsoft\Internet Explorer\Search [Default_Search_URL]

Paramètre Restauré : HKCU\Software\Microsoft\Internet Explorer\Search [SearchAssistant]

-\\ Google Chrome v

AdwCleaner[R0].txt - [15886 octets] - [22/03/2015 22:25:21]

AdwCleaner[S0].txt - [15797 octets] - [22/03/2015 22:30:13]

########## EOF - C:\AdwCleaner\AdwCleaner[S0].txt - [15858 octets] ##########

Mon pc est trés lent , je pense qu'il est infecté de virus....

Hier j'ai téléchargé adwcleaner et ci joint le rapport

# AdwCleaner v4.113 - Rapport créé le 22/03/2015 à 22:30:13

# Mis à jour le 22/03/2015 par Xplode

# Base de données : 2015-03-22.2 [Serveur]

# Système d'exploitation : Windows 7 Ultimate Service Pack 1 (x86)

# Nom d'utilisateur : Céline - CÉLINE-PC

# Exécuté depuis : C:\Users\Céline\Downloads\adwcleaner_4.113.exe

# Option : Nettoyer

- [ Services ] *****

Service Supprimé : BackupStack

Service Supprimé : vToolbarUpdater18.1.7

Service Supprimé : ReimageRealTimeProtector

Service Supprimé : {fef7f75c-f985-4250-96f9-8183cd04238b}Gw

- [ Fichiers / Dossiers ] *****

Dossier Supprimé : C:\ProgramData\AVG SafeGuard toolbar

Dossier Supprimé : C:\ProgramData\AVG Secure Search

Dossier Supprimé : C:\ProgramData\Babylon

Dossier Supprimé : C:\ProgramData\Reimage Protector

Dossier Supprimé : C:\ProgramData\Microsoft\Windows\Start Menu\Programs\FlvPlayer

Dossier Supprimé : C:\ProgramData\Microsoft\Windows\Start Menu\Programs\reimage repair

Dossier Supprimé : C:\Program Files\AnyProtectEx

Dossier Supprimé : C:\Program Files\AVG SafeGuard toolbar

Dossier Supprimé : C:\Program Files\LPT

Dossier Supprimé : C:\Program Files\MyPC Backup

Dossier Supprimé : C:\Program Files\Reimage

Dossier Supprimé : C:\Program Files\SunriseBrowse

Dossier Supprimé : C:\Program Files\SweetIM

Dossier Supprimé : C:\Program Files\Dll-Files.com Fixer

Dossier Supprimé : C:\Program Files\Common Files\AVG Secure Search

Dossier Supprimé : C:\Users\CLINE~1\AppData\Local\Temp\Smartbar

Dossier Supprimé : C:\Users\Céline\AppData\Local\AVG SafeGuard toolbar

Dossier Supprimé : C:\Users\Céline\AppData\Local\Gameo

Dossier Supprimé : C:\Users\Céline\AppData\Local\Giant Savings Extension

Dossier Supprimé : C:\Users\Céline\AppData\Local\LPT

Dossier Supprimé : C:\Users\Céline\AppData\Local\Smartbar

Dossier Supprimé : C:\Users\Céline\AppData\LocalLow\AVG SafeGuard toolbar

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\ap_logs

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Babylon

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Gameo

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Systweak

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\VOPackage

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\dll-files.com

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\AnyProtect PC Backup

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Gameo

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\MyPC Backup

Dossier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\VOPackage

Dossier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Extensions\bddliligffobaljnkoggdijkcobadcco

Fichier Supprimé : C:\Users\Public\Desktop\PC Scan & Repair by Reimage.lnk

Fichier Supprimé : C:\Users\Public\Desktop\Dll-Files Fixer.lnk

Fichier Supprimé : C:\Windows\Reimage.ini

Fichier Supprimé : C:\Windows\system32\roboot.exe

Fichier Supprimé : C:\Windows\system32\drivers\{fef7f75c-f985-4250-96f9-8183cd04238b}Gw.sys

Fichier Supprimé : C:\Users\Céline\AppData\Roaming\aps.scan.quick.results

Fichier Supprimé : C:\Users\Céline\AppData\Roaming\aps.scan.results

Fichier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Internet Explorer\Quick Launch\Dll-Files Fixer.lnk

Fichier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\gameo.lnk

Fichier Supprimé : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\MyPC Backup.lnk

Fichier Supprimé : C:\Users\Céline\Desktop\Continue Live Installation.lnk

Fichier Supprimé : C:\Users\Céline\Desktop\gameo.lnk

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_search.babylon.com_0.localstorage-journal

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.superfish.com_0.localstorage-journal

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxps_static.boostsaves.com_0.localstorage

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxps_static.boostsaves.com_0.localstorage-journal

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxps_www.superfish.com_0.localstorage-journal

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.audienceinsights.net_0.localstorage

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.audienceinsights.net_0.localstorage-journal

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.publikeco00.publikeco.com_0.localstorage

Fichier Supprimé : C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.publikeco00.publikeco.com_0.localstorage-journal

- [ Tâches planifiées ] *****

Tâche Supprimée : APSnotifierPP1

Tâche Supprimée : APSnotifierPP2

Tâche Supprimée : APSnotifierPP3

Tâche Supprimée : LaunchApp

Tâche Supprimée : ReimageUpdater

Tâche Supprimée : Reimage Reminder

Tâche Supprimée : gameo_update

Tâche Supprimée : RDReminder

Tâche Supprimée : DLL-Files.Com Fixer_Updates

Tâche Supprimée : DLL-Files.Com Fixer_MONTHLY

- [ Raccourcis ] *****

Raccourci Désinfecté : C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Search.lnk

- [ Registre ] *****

Clé Supprimée : HKLM\SOFTWARE\Google\Chrome\Extensions\halffneccaebicfdfajnbfgpglahfgoe

Clé Supprimée : HKLM\SOFTWARE\Google\Chrome\Extensions\ogccgbmabaphcakpiclgcnmcnimhokcj

Valeur Supprimée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes [bProtectorDefaultScope]

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\bProtectSettings

Valeur Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Run [Browser Infrastructure Helper]

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\ScriptHelper.EXE

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\ViProtocol.DLL

Clé Supprimée : HKLM\SOFTWARE\Classes\AVG SafeGuard toolbar.BrowserWndAPI

Clé Supprimée : HKLM\SOFTWARE\Classes\AVG SafeGuard toolbar.BrowserWndAPI.1

Clé Supprimée : HKLM\SOFTWARE\Classes\AVG SafeGuard toolbar.PugiObj

Clé Supprimée : HKLM\SOFTWARE\Classes\AVG SafeGuard toolbar.PugiObj.1

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.bandobjectattribute

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.bho

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.dockingpanel

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.iesmartbar

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.iesmartbarbandobject

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.smartbardisplaystate

Clé Supprimée : HKLM\SOFTWARE\Classes\iesmartbar.smartbarmenuform

Clé Supprimée : HKLM\SOFTWARE\Classes\Prod.cap

Clé Supprimée : HKLM\SOFTWARE\Classes\protector_dll.protectorbho

Clé Supprimée : HKLM\SOFTWARE\Classes\protector_dll.protectorbho.1

Clé Supprimée : HKLM\SOFTWARE\Classes\protocols\handler\viprotocol

Clé Supprimée : HKLM\SOFTWARE\Classes\ScriptHelper.ScriptHelperApi

Clé Supprimée : HKLM\SOFTWARE\Classes\ScriptHelper.ScriptHelperApi.1

Clé Supprimée : HKLM\SOFTWARE\Classes\ViProtocol.ViProtocolOLE

Clé Supprimée : HKLM\SOFTWARE\Classes\ViProtocol.ViProtocolOLE.1

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\App Paths\mypc backup

Clé Supprimée : HKLM\SOFTWARE\MozillaPlugins\@avg.com/AVG SiteSafety plugin,version=11.0.0.1,application/x-avg-sitesafety-plugin

Valeur Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Run [Gameo]

Clé Supprimée : HKCU\Software\Microsoft\Windows NT\CurrentVersion\SoftwareProtectionPlatform

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\REI_AxControl.DLL

Clé Supprimée : HKLM\SOFTWARE\Classes\REI_AxControl.ReiEngine.1

Clé Supprimée : HKLM\SOFTWARE\Classes\REI_AxControl.ReiEngine

Clé Supprimée : HKCU\Software\58688dabc39eb13

Clé Supprimée : HKLM\SOFTWARE\Classes\CrossriderApp0021810.BHO

Clé Supprimée : HKLM\SOFTWARE\Classes\CrossriderApp0021810.BHO.1

Clé Supprimée : HKLM\SOFTWARE\Classes\CrossriderApp0021810.Sandbox

Clé Supprimée : HKLM\SOFTWARE\Classes\CrossriderApp0021810.Sandbox.1

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\{1FDFF5A2-7BB1-48E1-8081-7236812B12B2}

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\{BB711CB0-C70B-482E-9852-EC05EBD71DBB}

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\{BDB69379-802F-4EAF-B541-F8DE92DD98DB}

Clé Supprimée : HKLM\SOFTWARE\Classes\AppID\{28FF42B8-A0DA-4BE5-9B81-E26DD59B350A}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{1AA60054-57D9-4F99-9A55-D0FBFBE7ECD3}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{4E92DB5F-AAD9-49D3-8EAB-B40CBE5B1FF7}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{56561B2A-FB5D-363A-9631-4C03D6054209}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{5A4E3A41-FA55-4BDA-AED7-CEBE6E7BCB52}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{933B95E2-E7B7-4AD9-B952-7AC336682AE3}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{A717364F-69F3-3A24-ADD5-3901A57F880E}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{B658800C-F66E-4EF3-AB85-6C0C227862A9}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{CCB08265-B35D-30B2-A6AF-6986CA957358}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{CD92622E-49B9-33B7-98D1-EC51049457D7}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{DE9028D0-5FFA-4E69-94E3-89EE8741F468}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{E041E037-FA4B-364A-B440-7A1051EA0301}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{E7DF6BFF-55A5-4EB7-A673-4ED3E9456D39}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{F25AF245-4A81-40DC-92F9-E9021F207706}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{459DD0F7-0D55-D3DC-67BC-E6BE37E9D762}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{2318C2B1-4965-11D4-9B18-009027A5CD4F}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{10ECCE17-29B5-4880-A8F5-EAD298611484}

Clé Supprimée : HKLM\SOFTWARE\Classes\CLSID\{801B440B-1EE3-49B0-B05D-2AB076D4E8CB}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{03E2A1F3-4402-4121-8B35-733216D61217}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{4E6354DE-9115-4AEE-BD21-C46C3E8A49DB}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{4E92DB5F-AAD9-49D3-8EAB-B40CBE5B1FF7}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{9E3B11F6-4179-4603-A71B-A55F4BCB0BEC}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{C401D2CE-DC27-45C7-BC0C-8E6EA7F085D6}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{FC073BDA-C115-4A1D-9DF9-9B5C461482E5}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{9BB31AD8-5DB2-459E-A901-DEA536F23BA4}

Clé Supprimée : HKLM\SOFTWARE\Classes\Interface\{BD51A48E-EB5F-4454-8774-EF962DF64546}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{07CAC314-E962-4F78-89AB-DD002F2490EE}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{13ABD093-D46F-40DF-A608-47E162EC799D}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{74FB6AFD-DD77-4CEB-83BD-AB2B63E63C93}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{9C049BA6-EA47-4AC3-AED6-A66D8DC9E1D8}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{A2D733A7-73B0-4C6B-B0C7-06A432950B66}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{C2AC8A0E-E48E-484B-A71C-C7A937FAAB94}

Clé Supprimée : HKLM\SOFTWARE\Classes\TypeLib\{FA6468D2-FAA4-4951-A53B-2A5CF9CC0A36}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Browser Helper Objects\{31AD400D-1B06-4E33-A59A-90C2C140CBA0}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{F25AF245-4A81-40DC-92F9-E9021F207706}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Stats\{2318C2B1-4965-11D4-9B18-009027A5CD4F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{98889811-442D-49DD-99D7-DC866BE87DBC}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{2318C2B1-4965-11D4-9B18-009027A5CD4F}

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Ext\Settings\{10ECCE17-29B5-4880-A8F5-EAD298611484}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\{C6FDD0C3-266A-4DC3-B459-28C697C44CDC}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\{F25AF245-4A81-40DC-92F9-E9021F207706}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\{E7DF6BFF-55A5-4EB7-A673-4ED3E9456D39}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Low Rights\ElevationPolicy\{F25AF245-4A81-40DC-92F9-E9021F207706}

Valeur Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Toolbar [{95B7759C-8C7F-4BF1-B163-73684A933233}]

Valeur Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Toolbar [{AE07101B-46D4-4A98-AF68-0333EA26E113}]

Valeur Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\Toolbar [{2318C2B1-4965-11D4-9B18-009027A5CD4F}]

Valeur Supprimée : HKCU\Software\Microsoft\Internet Explorer\Toolbar\WebBrowser [{2318C2B1-4965-11D4-9B18-009027A5CD4F}]

Clé Supprimée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{006ee092-9658-4fd6-bd8e-a21a348e59f5}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{006ee092-9658-4fd6-bd8e-a21a348e59f5}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{EEE6C360-6118-11DC-9C72-001320C79847}

Clé Supprimée : HKCU\Software\AnyProtect

Clé Supprimée : HKCU\Software\AVG SafeGuard toolbar

Clé Supprimée : HKCU\Software\Cr_Installer

Clé Supprimée : HKCU\Software\DataMngr

Clé Supprimée : HKCU\Software\InstallCore

Clé Supprimée : HKCU\Software\InstalledBrowserExtensions

Clé Supprimée : HKCU\Software\smartbarbackup

Clé Supprimée : HKCU\Software\smartbarlog

Clé Supprimée : HKCU\Software\SweetIM

Clé Supprimée : HKCU\Software\systweak

Clé Supprimée : HKCU\Software\WEDLMNGR

Clé Supprimée : HKCU\Software\Reimage

Clé Supprimée : HKCU\Software\gameo

Clé Supprimée : HKCU\Software\dll-files.com

Clé Supprimée : HKCU\Software\AppDataLow\Software\Crossrider

Clé Supprimée : HKCU\Software\AppDataLow\Software\Giant Savings Extension

Clé Supprimée : HKLM\SOFTWARE\AVG SafeGuard toolbar

Clé Supprimée : HKLM\SOFTWARE\AVG Security Toolbar

Clé Supprimée : HKLM\SOFTWARE\Babylon

Clé Supprimée : HKLM\SOFTWARE\DataMngr

Clé Supprimée : HKLM\SOFTWARE\FlvPlayer

Clé Supprimée : HKLM\SOFTWARE\SweetIM

Clé Supprimée : HKLM\SOFTWARE\systweak

Clé Supprimée : HKLM\SOFTWARE\Reimage

Clé Supprimée : HKLM\SOFTWARE\dll-files.com

Clé Supprimée : HKCU\Software\Microsoft\Windows\CurrentVersion\Uninstall\gameo

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\AnyProtect

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\MyPC Backup

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\VOPackage

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Reimage Repair

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{1898B668-CCF5-429F-A86F-9837E5439D77}

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\Dll-Files Fixer_is1

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UserData\S-1-5-18\Components\649A52D257CA5DB4EAAE8BA9EB23E467

Clé Supprimée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Installer\UpgradeCodes\5E8031606EB60A64C882918F8FF38DD4

- [ Navigateurs ] *****

-\\ Internet Explorer v11.0.9600.17689

Paramètre Restauré : HKCU\Software\Microsoft\Internet Explorer\Search [Default_Search_URL]

Paramètre Restauré : HKCU\Software\Microsoft\Internet Explorer\Search [SearchAssistant]

-\\ Google Chrome v

AdwCleaner[R0].txt - [15886 octets] - [22/03/2015 22:25:21]

AdwCleaner[S0].txt - [15797 octets] - [22/03/2015 22:30:13]

########## EOF - C:\AdwCleaner\AdwCleaner[S0].txt - [15858 octets] ##########

A voir également:

- Probleme pc lent et bloquer sur internet

- Pc lent - Guide

- Downloader for pc - Télécharger - Téléchargement & Transfert

- Reinitialiser pc - Guide

- Mon mac est lent comment le nettoyer - Guide

- Forcer demarrage pc - Guide

5 réponses

Bonsoir,

Suivant l'ordre fais ceci stp :

1/

ZHPCleaner

[*] Télécharge et enregistre ZHPCleaner sur ton bureau à partir ce lien : https://nicolascoolman.eu

[*] Exécute le en cliquant sur le bouton droit de la souris et en choisissant "Exécuter en tant qu'administrateur"

[*]Accepte les conditions d'utilisation,

[*]Clique sur le bouton [Réparer]

[*]Accepte toutes les réparations proposées

[*]Un rapport ZHPCleaner.txt sera créé sur le bureau

[*]Clique sur Rapport si tu ne vois pas le rapport, une copie (%appdata%\ZHP\ZHPCleaner.txt) s'ouvrira,

[*]Héberge ce rapport sur : http://pjjoint.malekal.com/ ou https://www.cjoint.com/

[*]Copie/Colle le lien généré dans ta réponse.

2/

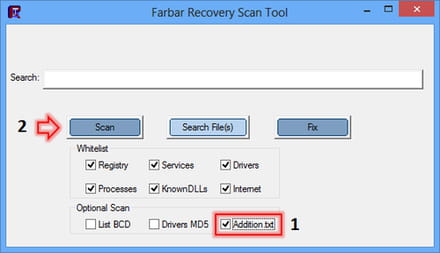

[*] Télécharge :Farbar Recovery Scan Tool (FRST) à partir ce lien : https://www.bleepingcomputer.com/download/farbar-recovery-scan-tool/

[*] Enregistre le sur votre bureau ( Vous devez exécuter la version compatible avec votre système 32 bits ou 64 bits)

==> Comment savoir quelle version 32 bits ou 64 bits est exécutée sur mon système ?

[*] Lance FRST, exécuter en tant qu'administrateur sous Windows : 7/8 et Vista

[*] Sur le menu principal, vérifie que la case "Addition.txt" soit cochée puis clique sur "Scan" et patiente le temps de l'analyse

[*] Une fois le scan terminé rends toi sur le bureau, deux rapports FRST.txt et Addition.txt ont été créés.

[*] Héberge les rapports FRST.txt et Addition.txt présent sur ton bureau sur : malekal.com

[*] Fais copier/coller les liens fournis dans ta prochaine réponse.

==> Aide: <<<ICI>>>

@+

¤¤¤ Le meilleur remède pour tous les problèmes, c'est la patience.... ¤¤¤

Suivant l'ordre fais ceci stp :

1/

ZHPCleaner

[*] Télécharge et enregistre ZHPCleaner sur ton bureau à partir ce lien : https://nicolascoolman.eu

[*] Exécute le en cliquant sur le bouton droit de la souris et en choisissant "Exécuter en tant qu'administrateur"

[*]Accepte les conditions d'utilisation,

[*]Clique sur le bouton [Réparer]

[*]Accepte toutes les réparations proposées

[*]Un rapport ZHPCleaner.txt sera créé sur le bureau

[*]Clique sur Rapport si tu ne vois pas le rapport, une copie (%appdata%\ZHP\ZHPCleaner.txt) s'ouvrira,

[*]Héberge ce rapport sur : http://pjjoint.malekal.com/ ou https://www.cjoint.com/

[*]Copie/Colle le lien généré dans ta réponse.

2/

[*] Télécharge :Farbar Recovery Scan Tool (FRST) à partir ce lien : https://www.bleepingcomputer.com/download/farbar-recovery-scan-tool/

[*] Enregistre le sur votre bureau ( Vous devez exécuter la version compatible avec votre système 32 bits ou 64 bits)

==> Comment savoir quelle version 32 bits ou 64 bits est exécutée sur mon système ?

[*] Lance FRST, exécuter en tant qu'administrateur sous Windows : 7/8 et Vista

[*] Sur le menu principal, vérifie que la case "Addition.txt" soit cochée puis clique sur "Scan" et patiente le temps de l'analyse

[*] Une fois le scan terminé rends toi sur le bureau, deux rapports FRST.txt et Addition.txt ont été créés.

[*] Héberge les rapports FRST.txt et Addition.txt présent sur ton bureau sur : malekal.com

[*] Fais copier/coller les liens fournis dans ta prochaine réponse.

==> Aide: <<<ICI>>>

@+

¤¤¤ Le meilleur remède pour tous les problèmes, c'est la patience.... ¤¤¤

Bonjour,

Avant de lancer un script, refais la procédure de ZHPCleaner en mode sans échec avec prise en charge du réseau stp

-------------------

Démarre en Mode sans échec avec prise en charge réseau :

Pour cela, tu tapotes la touche F8 dès le début de l'allumage du pc sans t'arrêter

Une fenêtre va s'ouvrir tu te déplaces avec les flèches du clavier sur >> démarrer en Mode sans échec avec prise en charge réseau

puis tape entrée.

Une fois sur le bureau s'il n'y a pas toutes les couleurs et autres c'est normal !

(Si F8 ne marche pas utilise la touche F5)

----------------------------

Aide : https://www.commentcamarche.net/informatique/windows/113-demarrer-windows-10-en-mode-sans-echec/

@+

Avant de lancer un script, refais la procédure de ZHPCleaner en mode sans échec avec prise en charge du réseau stp

-------------------

Démarre en Mode sans échec avec prise en charge réseau :

Pour cela, tu tapotes la touche F8 dès le début de l'allumage du pc sans t'arrêter

Une fenêtre va s'ouvrir tu te déplaces avec les flèches du clavier sur >> démarrer en Mode sans échec avec prise en charge réseau

puis tape entrée.

Une fois sur le bureau s'il n'y a pas toutes les couleurs et autres c'est normal !

(Si F8 ne marche pas utilise la touche F5)

----------------------------

Aide : https://www.commentcamarche.net/informatique/windows/113-demarrer-windows-10-en-mode-sans-echec/

@+

https://pjjoint.malekal.com/files.php?id=20150324_m7t10p13o9e12

rapport addition.txt

https://pjjoint.malekal.com/files.php?id=FRST_20150324_j15f5w9v10z9

rapport de FRST.txt

merci pour votre aide Fish66

A+

rapport addition.txt

https://pjjoint.malekal.com/files.php?id=FRST_20150324_j15f5w9v10z9

rapport de FRST.txt

merci pour votre aide Fish66

A+

Bonsoir,

1/

Téléchargez, enregistrez puis exécutez : avgremover 32 bits

2/

Pour faire passer les outils de désinfection sans problème, il est conseillé de désactiver le contrôle des comptes utilisateur

ZHPFIX

/!\ Avertissement /!\,

ce script est seulement valable pour ce pc, en cours du nettoyage, à ne pas utiliser sur un autre pc, risque de plantage !

Lance ZHPFix via le raccourci sur ton Bureau.

/!\Utilisateur de Vista, Seven et W8 :

Clique droit sur le logo de ZHPfix, « exécuter en tant qu'Administrateur »

Clique sur « importer »

Tu vas voir apparaitre un message d'avertissement, clique sur Ok.

Script ZHPFix

EmptyPrefetch

[MD5.00000000000000000000000000000000] [APT] [AVG-Secure-Search-Update_JUNE2013_TB_rmv] (...) -- C:\Windows\TEMP\{D80440E0-E82B-44A4-8179-A8005192E268}.exe (.not file.) [0]

O39 - APT: AVG-Secure-Search-Update_JUNE2013_TB_rmv - (...) -- C:\Windows\Tasks\AVG-Secure-Search-Update_JUNE2013_TB_rmv.job [352]

O39 - APT: AVG-Secure-Search-Update_JUNE2013_TB_rmv - (...) -- C:\Windows\System32\Tasks\AVG-Secure-Search-Update_JUNE2013_TB_rmv [352]

O69 - SBI: SearchScopes [HKCU] {95B7759C-8C7F-4BF1-B163-73684A933233} - (AVG Secure Search) - https://mysearch.avg.com/

C:\Windows\Tasks\AVG-Secure-Search-Update_JUNE2013_TB_rmv.job

C:\Windows\System32\Tasks\AVG-Secure-Search-Update_JUNE2013_TB_rmv

O39 - APT: - (..) -- C:\Windows\Tasks\DLL-Files FixerASKUSER.job [274] =>PUP.DllFilesFixer

O39 - APT: - (..) -- C:\Windows\System32\Tasks\DLL-Files FixerASKUSER [274] =>PUP.DllFilesFixer

[HKCU\Software\Smartbar] =>Hijacker.SmartBar

[MD5.F7521B56E8B1AD8BB30E71126FC62A13] [WIS][13/09/2014] (.Linkury Ltd. - SafeFinder Smartbar.) -- C:\Windows\Installer\61d0cd.msi [10903552] =>Hijacker.SmartBar

[MD5.E891DE918A54A615DF677DDA5AC93AD5] [WIS][27/08/2014] (.LPT - LPT System Updater Service.) -- C:\Windows\Installer\61d0d4.msi [2138112] =>Adware.IncrediBar

[HKLM\Software\Wow6432Node\Microsoft\Windows\CurrentVersion\Ext\PreApproved\{11111111-1111-1111-1111-110211181110}] =>PUP.CrossRider

[HKLM\Software\Classes\CLSID\{2097A1B6-E86A-4072-A32D-2249A3ECBC5A}] =>PUP.MyPCBackup^

[HKLM\Software\Classes\CLSID\{F03955F1-309E-34E9-A021-1399C3532273}] =>PUP.MyPCBackup^

C:\Windows\Tasks\DLL-Files FixerASKUSER.job =>PUP.DllFilesFixer^

C:\Windows\System32\Tasks\DLL-Files FixerASKUSER =>PUP.DllFilesFixer^

[HKCU\Software\Smartbar] =>Hijacker.SmartBar^

C:\Windows\Installer\61d0cd.msi =>Hijacker.SmartBar^

C:\Windows\Installer\61d0d4.msi =>Adware.IncrediBar^

EmptyCLSID

EmptyFlash

EmptyTemp

Clique sur le bouton « GO » pour lancer le nettoyage,

- confirme le nettoyage

- Héberge le rapport ZHPFIX.txt sur : malekal.com ou https://www.cjoint.com/

puis copie/colle le lien fourni dans ta prochaine réponse sur le forum.

===================================

Aide :http://helper-formation.fr/entraide/viewtopic.php?f=31&t=2333

Bonne soirée

1/

Téléchargez, enregistrez puis exécutez : avgremover 32 bits

2/

Pour faire passer les outils de désinfection sans problème, il est conseillé de désactiver le contrôle des comptes utilisateur

- Aide comment désactiver l'UAC ********

ZHPFIX

/!\ Avertissement /!\,

ce script est seulement valable pour ce pc, en cours du nettoyage, à ne pas utiliser sur un autre pc, risque de plantage !

Lance ZHPFix via le raccourci sur ton Bureau.

/!\Utilisateur de Vista, Seven et W8 :

Clique droit sur le logo de ZHPfix, « exécuter en tant qu'Administrateur »

Clique sur « importer »

Tu vas voir apparaitre un message d'avertissement, clique sur Ok.

- Copie ( Ctrl + C ) et colle ( Ctrl + V ) les lignes suivantes en gras dans la fenêtre de Zhpfix :

Script ZHPFix

EmptyPrefetch

[MD5.00000000000000000000000000000000] [APT] [AVG-Secure-Search-Update_JUNE2013_TB_rmv] (...) -- C:\Windows\TEMP\{D80440E0-E82B-44A4-8179-A8005192E268}.exe (.not file.) [0]

O39 - APT: AVG-Secure-Search-Update_JUNE2013_TB_rmv - (...) -- C:\Windows\Tasks\AVG-Secure-Search-Update_JUNE2013_TB_rmv.job [352]

O39 - APT: AVG-Secure-Search-Update_JUNE2013_TB_rmv - (...) -- C:\Windows\System32\Tasks\AVG-Secure-Search-Update_JUNE2013_TB_rmv [352]

O69 - SBI: SearchScopes [HKCU] {95B7759C-8C7F-4BF1-B163-73684A933233} - (AVG Secure Search) - https://mysearch.avg.com/

C:\Windows\Tasks\AVG-Secure-Search-Update_JUNE2013_TB_rmv.job

C:\Windows\System32\Tasks\AVG-Secure-Search-Update_JUNE2013_TB_rmv

O39 - APT: - (..) -- C:\Windows\Tasks\DLL-Files FixerASKUSER.job [274] =>PUP.DllFilesFixer

O39 - APT: - (..) -- C:\Windows\System32\Tasks\DLL-Files FixerASKUSER [274] =>PUP.DllFilesFixer

[HKCU\Software\Smartbar] =>Hijacker.SmartBar

[MD5.F7521B56E8B1AD8BB30E71126FC62A13] [WIS][13/09/2014] (.Linkury Ltd. - SafeFinder Smartbar.) -- C:\Windows\Installer\61d0cd.msi [10903552] =>Hijacker.SmartBar

[MD5.E891DE918A54A615DF677DDA5AC93AD5] [WIS][27/08/2014] (.LPT - LPT System Updater Service.) -- C:\Windows\Installer\61d0d4.msi [2138112] =>Adware.IncrediBar

[HKLM\Software\Wow6432Node\Microsoft\Windows\CurrentVersion\Ext\PreApproved\{11111111-1111-1111-1111-110211181110}] =>PUP.CrossRider

[HKLM\Software\Classes\CLSID\{2097A1B6-E86A-4072-A32D-2249A3ECBC5A}] =>PUP.MyPCBackup^

[HKLM\Software\Classes\CLSID\{F03955F1-309E-34E9-A021-1399C3532273}] =>PUP.MyPCBackup^

C:\Windows\Tasks\DLL-Files FixerASKUSER.job =>PUP.DllFilesFixer^

C:\Windows\System32\Tasks\DLL-Files FixerASKUSER =>PUP.DllFilesFixer^

[HKCU\Software\Smartbar] =>Hijacker.SmartBar^

C:\Windows\Installer\61d0cd.msi =>Hijacker.SmartBar^

C:\Windows\Installer\61d0d4.msi =>Adware.IncrediBar^

EmptyCLSID

EmptyFlash

EmptyTemp

Clique sur le bouton « GO » pour lancer le nettoyage,

- confirme le nettoyage

- Héberge le rapport ZHPFIX.txt sur : malekal.com ou https://www.cjoint.com/

puis copie/colle le lien fourni dans ta prochaine réponse sur le forum.

===================================

Aide :http://helper-formation.fr/entraide/viewtopic.php?f=31&t=2333

Bonne soirée

bonsoir

Alors premièrement je n'ai pas pu désactiver UAC car via les 2 propositions via msconfig ou via le panneau, je n'avais pas Activer ou desactiver le contrôle du compte.(j'avais juste modifier les paramètres du contrôle utilisateur)

je n'ai pas oser faire Ok ou executer

Peut être est ce du au fait que je suis administrateur et que j'ouvre l'ordi en tant qu'administrateur?

j'ai quand même lancé zhpfix

ci joint lien du rapport

https://pjjoint.malekal.com/files.php?id=20150325_i13y10o8l7h15

merci fish66

bonne soirée

Alors premièrement je n'ai pas pu désactiver UAC car via les 2 propositions via msconfig ou via le panneau, je n'avais pas Activer ou desactiver le contrôle du compte.(j'avais juste modifier les paramètres du contrôle utilisateur)

je n'ai pas oser faire Ok ou executer

Peut être est ce du au fait que je suis administrateur et que j'ouvre l'ordi en tant qu'administrateur?

j'ai quand même lancé zhpfix

ci joint lien du rapport

https://pjjoint.malekal.com/files.php?id=20150325_i13y10o8l7h15

merci fish66

bonne soirée

Bonjour,

Ce n'est pas grave, on peut continuer :

1/

Je veux maintenant les deux rapports de FRST et addition, comme demandé : ici en 2-1

2/

[*] Lance Malwarebytes.

[*] Mets le à jour puis lance un examen "Menaces".

[*] coche "Recherche de rootkits" (Paramètres -> Détection et protection)

[*] A la fin du scan, clic sur "Mettre tous en quarantaine" en bas à gauche.

[*] Redémarre l'ordinateur si besoin.

[*] Après redémarrage, relance Malwarebytes.

[*] Vas chercher le rapport dans l'onglet "Historique".

[*] Clic à gauche sur l'onglet Journaux de l'application.

[*] Double-clic sur le journal d'examen pour l'afficher.

[*] En bas à gauche choisis "Copier dans le presse papier"

[*] colle le rapport le contenu du journal ici

Bonne journée

Ce n'est pas grave, on peut continuer :

1/

Je veux maintenant les deux rapports de FRST et addition, comme demandé : ici en 2-1

2/

[*] Lance Malwarebytes.

[*] Mets le à jour puis lance un examen "Menaces".

[*] coche "Recherche de rootkits" (Paramètres -> Détection et protection)

[*] A la fin du scan, clic sur "Mettre tous en quarantaine" en bas à gauche.

[*] Redémarre l'ordinateur si besoin.

[*] Après redémarrage, relance Malwarebytes.

[*] Vas chercher le rapport dans l'onglet "Historique".

[*] Clic à gauche sur l'onglet Journaux de l'application.

[*] Double-clic sur le journal d'examen pour l'afficher.

[*] En bas à gauche choisis "Copier dans le presse papier"

[*] colle le rapport le contenu du journal ici

Bonne journée

bonsoir,

Ci joint rapport ZHPCLEANER

https://pjjoint.malekal.com/files.php?id=20150326_h15l10p12f14o8

RAPPORT ADDITION

https://pjjoint.malekal.com/files.php?id=20150326_y5u9p14g11h7

RAPPORT FRST

https://pjjoint.malekal.com/files.php?read=FRST_20150326_v5d15w8f8s15

et voila malwarebytes

Malwarebytes Anti-Malware

www.malwarebytes.org

Date de l'examen: 26/03/2015

Heure de l'examen: 21:37:54

Fichier journal:

Administrateur: Oui

Version: 2.01.4.1018

Base de données Malveillants: v2015.03.26.07

Base de données Rootkits: v2015.02.25.01

Licence: Gratuit

Protection contre les malveillants: Désactivé(e)

Protection contre les sites Web malveillants: Désactivé(e)

Auto-protection: Désactivé(e)

Système d'exploitation: Windows 7 Service Pack 1

Processeur: x86

Système de fichiers: NTFS

Utilisateur: Céline

Type d'examen: Examen "Menaces"

Résultat: Terminé

Objets analysés: 299879

Temps écoulé: 20 min, 18 sec

Mémoire: Activé(e)

Démarrage: Activé(e)

Système de fichiers: Activé(e)

Archives: Activé(e)

Rootkits: Désactivé(e)

Heuristique: Activé(e)

PUP: Activé(e)

PUM: Activé(e)

Processus: 0

(Aucun élément malicieux détecté)

Modules: 0

(Aucun élément malicieux détecté)

Clés du Registre: 1

PUP.Optional.SweetPacks.A, HKU\S-1-5-21-205194270-2847697104-1041106251-1001\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{EEE6C360-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [cd52a5a5cfbb24127c6b7cea27dca957],

Valeurs du Registre: 0

(Aucun élément malicieux détecté)

Données du Registre: 0

(Aucun élément malicieux détecté)

Dossiers: 1

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

Fichiers: 6

PUP.Optional.SnapDo.A, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0cd.msi, Mis en quarantaine, [e03fea60008abb7bcf049c14e120bb45],

PUP.Optional.VeriStaff, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0d4.msi, Mis en quarantaine, [ac733f0bf09a1026485773eaf10f5ba5],

PUP.Optional.InstallCore, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\FlvPlayerSetup.exe, Mis en quarantaine, [b76817330a8040f67c7d6963c342d32d],

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}\SweetNT.crx, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

PUP.Optional.MindSpark.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\http_gamingwonderland.dl.tb.ask.com_0.localstorage-journal, Mis en quarantaine, [be6193b754363ff71b63c27732d3966a],

PUP.Optional.SweetPacks.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Secure

Preferences, Bon: (), Mauvais: ( "homepage_url": "http://www.sweetpacks.com",), Remplacé,[f52a60ea54363204eaa10531c24453ad]

Secteurs physiques: 0

(Aucun élément malicieux détecté)

(end)

merci

bonne soirée

Ci joint rapport ZHPCLEANER

https://pjjoint.malekal.com/files.php?id=20150326_h15l10p12f14o8

RAPPORT ADDITION

https://pjjoint.malekal.com/files.php?id=20150326_y5u9p14g11h7

RAPPORT FRST

https://pjjoint.malekal.com/files.php?read=FRST_20150326_v5d15w8f8s15

et voila malwarebytes

Malwarebytes Anti-Malware

www.malwarebytes.org

Date de l'examen: 26/03/2015

Heure de l'examen: 21:37:54

Fichier journal:

Administrateur: Oui

Version: 2.01.4.1018

Base de données Malveillants: v2015.03.26.07

Base de données Rootkits: v2015.02.25.01

Licence: Gratuit

Protection contre les malveillants: Désactivé(e)

Protection contre les sites Web malveillants: Désactivé(e)

Auto-protection: Désactivé(e)

Système d'exploitation: Windows 7 Service Pack 1

Processeur: x86

Système de fichiers: NTFS

Utilisateur: Céline

Type d'examen: Examen "Menaces"

Résultat: Terminé

Objets analysés: 299879

Temps écoulé: 20 min, 18 sec

Mémoire: Activé(e)

Démarrage: Activé(e)

Système de fichiers: Activé(e)

Archives: Activé(e)

Rootkits: Désactivé(e)

Heuristique: Activé(e)

PUP: Activé(e)

PUM: Activé(e)

Processus: 0

(Aucun élément malicieux détecté)

Modules: 0

(Aucun élément malicieux détecté)

Clés du Registre: 1

PUP.Optional.SweetPacks.A, HKU\S-1-5-21-205194270-2847697104-1041106251-1001\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{EEE6C360-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [cd52a5a5cfbb24127c6b7cea27dca957],

Valeurs du Registre: 0

(Aucun élément malicieux détecté)

Données du Registre: 0

(Aucun élément malicieux détecté)

Dossiers: 1

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

Fichiers: 6

PUP.Optional.SnapDo.A, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0cd.msi, Mis en quarantaine, [e03fea60008abb7bcf049c14e120bb45],

PUP.Optional.VeriStaff, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0d4.msi, Mis en quarantaine, [ac733f0bf09a1026485773eaf10f5ba5],

PUP.Optional.InstallCore, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\FlvPlayerSetup.exe, Mis en quarantaine, [b76817330a8040f67c7d6963c342d32d],

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}\SweetNT.crx, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

PUP.Optional.MindSpark.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\http_gamingwonderland.dl.tb.ask.com_0.localstorage-journal, Mis en quarantaine, [be6193b754363ff71b63c27732d3966a],

PUP.Optional.SweetPacks.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Secure

Preferences, Bon: (), Mauvais: ( "homepage_url": "http://www.sweetpacks.com",), Remplacé,[f52a60ea54363204eaa10531c24453ad]

Secteurs physiques: 0

(Aucun élément malicieux détecté)

(end)

merci

bonne soirée

et voila malwarebytes

Malwarebytes Anti-Malware

www.malwarebytes.org

Date de l'examen: 26/03/2015

Heure de l'examen: 21:37:54

Fichier journal:

Administrateur: Oui

Version: 2.01.4.1018

Base de données Malveillants: v2015.03.26.07

Base de données Rootkits: v2015.02.25.01

Licence: Gratuit

Protection contre les malveillants: Désactivé(e)

Protection contre les sites Web malveillants: Désactivé(e)

Auto-protection: Désactivé(e)

Système d'exploitation: Windows 7 Service Pack 1

Processeur: x86

Système de fichiers: NTFS

Utilisateur: Céline

Type d'examen: Examen "Menaces"

Résultat: Terminé

Objets analysés: 299879

Temps écoulé: 20 min, 18 sec

Mémoire: Activé(e)

Démarrage: Activé(e)

Système de fichiers: Activé(e)

Archives: Activé(e)

Rootkits: Désactivé(e)

Heuristique: Activé(e)

PUP: Activé(e)

PUM: Activé(e)

Processus: 0

(Aucun élément malicieux détecté)

Modules: 0

(Aucun élément malicieux détecté)

Clés du Registre: 1

PUP.Optional.SweetPacks.A, HKU\S-1-5-21-205194270-2847697104-1041106251-1001\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{EEE6C360-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [cd52a5a5cfbb24127c6b7cea27dca957],

Valeurs du Registre: 0

(Aucun élément malicieux détecté)

Données du Registre: 0

(Aucun élément malicieux détecté)

Dossiers: 1

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

Fichiers: 6

PUP.Optional.SnapDo.A, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0cd.msi, Mis en quarantaine, [e03fea60008abb7bcf049c14e120bb45],

PUP.Optional.VeriStaff, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0d4.msi, Mis en quarantaine, [ac733f0bf09a1026485773eaf10f5ba5],

PUP.Optional.InstallCore, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\FlvPlayerSetup.exe, Mis en quarantaine, [b76817330a8040f67c7d6963c342d32d],

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}\SweetNT.crx, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

PUP.Optional.MindSpark.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\http_gamingwonderland.dl.tb.ask.com_0.localstorage-journal, Mis en quarantaine, [be6193b754363ff71b63c27732d3966a],

PUP.Optional.SweetPacks.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Secure

Preferences, Bon: (), Mauvais: ( "homepage_url": "http://www.sweetpacks.com",), Remplacé,[f52a60ea54363204eaa10531c24453ad]

Secteurs physiques: 0

(Aucun élément malicieux détecté)

(end)

merci

bonne soirée

Malwarebytes Anti-Malware

www.malwarebytes.org

Date de l'examen: 26/03/2015

Heure de l'examen: 21:37:54

Fichier journal:

Administrateur: Oui

Version: 2.01.4.1018

Base de données Malveillants: v2015.03.26.07

Base de données Rootkits: v2015.02.25.01

Licence: Gratuit

Protection contre les malveillants: Désactivé(e)

Protection contre les sites Web malveillants: Désactivé(e)

Auto-protection: Désactivé(e)

Système d'exploitation: Windows 7 Service Pack 1

Processeur: x86

Système de fichiers: NTFS

Utilisateur: Céline

Type d'examen: Examen "Menaces"

Résultat: Terminé

Objets analysés: 299879

Temps écoulé: 20 min, 18 sec

Mémoire: Activé(e)

Démarrage: Activé(e)

Système de fichiers: Activé(e)

Archives: Activé(e)

Rootkits: Désactivé(e)

Heuristique: Activé(e)

PUP: Activé(e)

PUM: Activé(e)

Processus: 0

(Aucun élément malicieux détecté)

Modules: 0

(Aucun élément malicieux détecté)

Clés du Registre: 1

PUP.Optional.SweetPacks.A, HKU\S-1-5-21-205194270-2847697104-1041106251-1001\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{EEE6C360-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [cd52a5a5cfbb24127c6b7cea27dca957],

Valeurs du Registre: 0

(Aucun élément malicieux détecté)

Données du Registre: 0

(Aucun élément malicieux détecté)

Dossiers: 1

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

Fichiers: 6

PUP.Optional.SnapDo.A, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0cd.msi, Mis en quarantaine, [e03fea60008abb7bcf049c14e120bb45],

PUP.Optional.VeriStaff, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0d4.msi, Mis en quarantaine, [ac733f0bf09a1026485773eaf10f5ba5],

PUP.Optional.InstallCore, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\FlvPlayerSetup.exe, Mis en quarantaine, [b76817330a8040f67c7d6963c342d32d],

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}\SweetNT.crx, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

PUP.Optional.MindSpark.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\http_gamingwonderland.dl.tb.ask.com_0.localstorage-journal, Mis en quarantaine, [be6193b754363ff71b63c27732d3966a],

PUP.Optional.SweetPacks.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Secure

Preferences, Bon: (), Mauvais: ( "homepage_url": "http://www.sweetpacks.com",), Remplacé,[f52a60ea54363204eaa10531c24453ad]

Secteurs physiques: 0

(Aucun élément malicieux détecté)

(end)

merci

bonne soirée

et voila malwarebytes

Malwarebytes Anti-Malware

www.malwarebytes.org

Date de l'examen: 26/03/2015

Heure de l'examen: 21:37:54

Fichier journal:

Administrateur: Oui

Version: 2.01.4.1018

Base de données Malveillants: v2015.03.26.07

Base de données Rootkits: v2015.02.25.01

Licence: Gratuit

Protection contre les malveillants: Désactivé(e)

Protection contre les sites Web malveillants: Désactivé(e)

Auto-protection: Désactivé(e)

Système d'exploitation: Windows 7 Service Pack 1

Processeur: x86

Système de fichiers: NTFS

Utilisateur: Céline

Type d'examen: Examen "Menaces"

Résultat: Terminé

Objets analysés: 299879

Temps écoulé: 20 min, 18 sec

Mémoire: Activé(e)

Démarrage: Activé(e)

Système de fichiers: Activé(e)

Archives: Activé(e)

Rootkits: Désactivé(e)

Heuristique: Activé(e)

PUP: Activé(e)

PUM: Activé(e)

Processus: 0

(Aucun élément malicieux détecté)

Modules: 0

(Aucun élément malicieux détecté)

Clés du Registre: 1

PUP.Optional.SweetPacks.A, HKU\S-1-5-21-205194270-2847697104-1041106251-1001\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{EEE6C360-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [cd52a5a5cfbb24127c6b7cea27dca957],

Valeurs du Registre: 0

(Aucun élément malicieux détecté)

Données du Registre: 0

(Aucun élément malicieux détecté)

Dossiers: 1

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

Fichiers: 6

PUP.Optional.SnapDo.A, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0cd.msi, Mis en quarantaine, [e03fea60008abb7bcf049c14e120bb45],

PUP.Optional.VeriStaff, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0d4.msi, Mis en quarantaine, [ac733f0bf09a1026485773eaf10f5ba5],

PUP.Optional.InstallCore, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\FlvPlayerSetup.exe, Mis en quarantaine, [b76817330a8040f67c7d6963c342d32d],

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}\SweetNT.crx, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

PUP.Optional.MindSpark.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\http_gamingwonderland.dl.tb.ask.com_0.localstorage-journal, Mis en quarantaine, [be6193b754363ff71b63c27732d3966a],

PUP.Optional.SweetPacks.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Secure

Preferences, Bon: (), Mauvais: ( "homepage_url": "http://www.sweetpacks.com",), Remplacé,[f52a60ea54363204eaa10531c24453ad]

Secteurs physiques: 0

(Aucun élément malicieux détecté)

(end)

merci

bonne soirée

Malwarebytes Anti-Malware

www.malwarebytes.org

Date de l'examen: 26/03/2015

Heure de l'examen: 21:37:54

Fichier journal:

Administrateur: Oui

Version: 2.01.4.1018

Base de données Malveillants: v2015.03.26.07

Base de données Rootkits: v2015.02.25.01

Licence: Gratuit

Protection contre les malveillants: Désactivé(e)

Protection contre les sites Web malveillants: Désactivé(e)

Auto-protection: Désactivé(e)

Système d'exploitation: Windows 7 Service Pack 1

Processeur: x86

Système de fichiers: NTFS

Utilisateur: Céline

Type d'examen: Examen "Menaces"

Résultat: Terminé

Objets analysés: 299879

Temps écoulé: 20 min, 18 sec

Mémoire: Activé(e)

Démarrage: Activé(e)

Système de fichiers: Activé(e)

Archives: Activé(e)

Rootkits: Désactivé(e)

Heuristique: Activé(e)

PUP: Activé(e)

PUM: Activé(e)

Processus: 0

(Aucun élément malicieux détecté)

Modules: 0

(Aucun élément malicieux détecté)

Clés du Registre: 1

PUP.Optional.SweetPacks.A, HKU\S-1-5-21-205194270-2847697104-1041106251-1001\SOFTWARE\MICROSOFT\INTERNET EXPLORER\SEARCHSCOPES\{EEE6C360-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [cd52a5a5cfbb24127c6b7cea27dca957],

Valeurs du Registre: 0

(Aucun élément malicieux détecté)

Données du Registre: 0

(Aucun élément malicieux détecté)

Dossiers: 1

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

Fichiers: 6

PUP.Optional.SnapDo.A, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0cd.msi, Mis en quarantaine, [e03fea60008abb7bcf049c14e120bb45],

PUP.Optional.VeriStaff, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\61d0d4.msi, Mis en quarantaine, [ac733f0bf09a1026485773eaf10f5ba5],

PUP.Optional.InstallCore, C:\Users\Céline\AppData\Roaming\ZHP\Quarantine\FlvPlayerSetup.exe, Mis en quarantaine, [b76817330a8040f67c7d6963c342d32d],

PUP.Optional.SweetIM.C, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\External Extensions\{EEE6C373-6118-11DC-9C72-001320C79847}\SweetNT.crx, Mis en quarantaine, [62bde8622e5cd75fd7bb892d897a6a96],

PUP.Optional.MindSpark.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\http_gamingwonderland.dl.tb.ask.com_0.localstorage-journal, Mis en quarantaine, [be6193b754363ff71b63c27732d3966a],

PUP.Optional.SweetPacks.A, C:\Users\Céline\AppData\Local\Google\Chrome\User Data\Default\Secure

Preferences, Bon: (), Mauvais: ( "homepage_url": "http://www.sweetpacks.com",), Remplacé,[f52a60ea54363204eaa10531c24453ad]

Secteurs physiques: 0

(Aucun élément malicieux détecté)

(end)

merci

bonne soirée

Vous n’avez pas trouvé la réponse que vous recherchez ?

Posez votre question

Bonjour,

1/

Voici la correction à effectuer avec FRST.

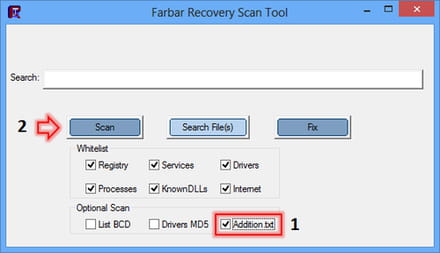

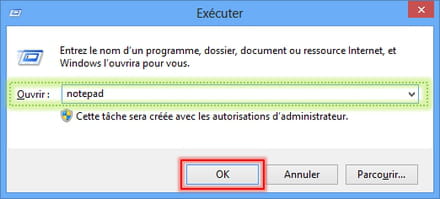

[*] Appuies simultanément sur les touches Windows et R

[*] Une fenêtre va s'ouvrir, tape ceci : notepad

[*] Clic sur OK (Le bloc note va s'ouvrir)

[*] Coller le script en gras ci-dessous dans votre bloc-notes

start

CloseProcesses:

CreateRestorePoint:

S3 cpuz134; \??\C:\Users\CLINE~1\AppData\Local\Temp\cpuz134\cpuz134_x32.sys [X]

S3 Synth3dVsc; System32\drivers\synth3dvsc.sys [X]

S3 tsusbhub; system32\drivers\tsusbhub.sys [X]

S3 VGPU; System32\drivers\rdvgkmd.sys [X]

2015-03-25 18:00 - 2014-08-29 16:24 - 00000000 ____D () C:\Users\Céline\Powersaves3DS

2015-03-22 22:31 - 2014-09-13 13:18 - 00001018 _____ () C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Search.lnk

2014-10-06 17:24 - 2014-10-06 17:24 - 0627512 _____ (ClickMeIn Limited) C:\Users\Céline\AppData\Local\nsmB726.tmp

EmptyTemp:

end

[*] Une fois, le texte coller dans le bloc-note.

[*] Cliquez sur "Fichier" puis dans le menu déroulant sur "Enregistrer sous"

[*] A cette fenêtre cliquez sur "Bureau"

[*] Dans la zone de "Nom de fichier" tapez : fixlist puis validez en cliquant sur Enregistrer

[*] Sur votre bureau vous avec le fichier texte (fixlist.txt & FRST.exe)

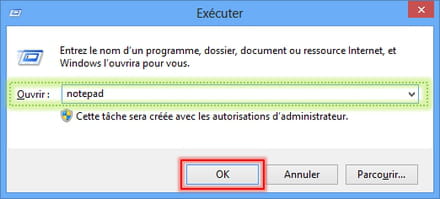

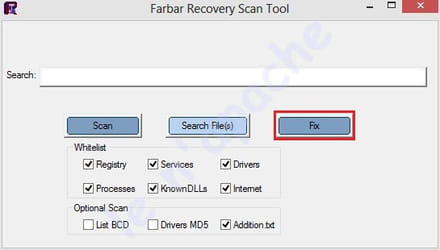

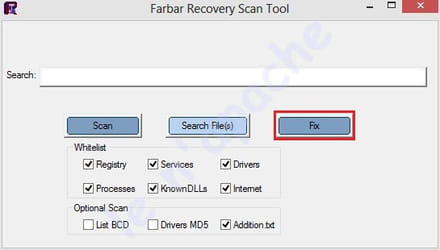

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Fix"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

[*] Redémarre l'ordinateur.

[*] ===> Aide : <<<ICI>>>

2/

Comment fonctionne ton PC maintenant ?

@+

1/

Voici la correction à effectuer avec FRST.

[*] Appuies simultanément sur les touches Windows et R

[*] Une fenêtre va s'ouvrir, tape ceci : notepad

[*] Clic sur OK (Le bloc note va s'ouvrir)

[*] Coller le script en gras ci-dessous dans votre bloc-notes

start

CloseProcesses:

CreateRestorePoint:

S3 cpuz134; \??\C:\Users\CLINE~1\AppData\Local\Temp\cpuz134\cpuz134_x32.sys [X]

S3 Synth3dVsc; System32\drivers\synth3dvsc.sys [X]

S3 tsusbhub; system32\drivers\tsusbhub.sys [X]

S3 VGPU; System32\drivers\rdvgkmd.sys [X]

2015-03-25 18:00 - 2014-08-29 16:24 - 00000000 ____D () C:\Users\Céline\Powersaves3DS

2015-03-22 22:31 - 2014-09-13 13:18 - 00001018 _____ () C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Search.lnk

2014-10-06 17:24 - 2014-10-06 17:24 - 0627512 _____ (ClickMeIn Limited) C:\Users\Céline\AppData\Local\nsmB726.tmp

EmptyTemp:

end

[*] Une fois, le texte coller dans le bloc-note.

[*] Cliquez sur "Fichier" puis dans le menu déroulant sur "Enregistrer sous"

[*] A cette fenêtre cliquez sur "Bureau"

[*] Dans la zone de "Nom de fichier" tapez : fixlist puis validez en cliquant sur Enregistrer

[*] Sur votre bureau vous avec le fichier texte (fixlist.txt & FRST.exe)

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Fix"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

[*] Redémarre l'ordinateur.

[*] ===> Aide : <<<ICI>>>

2/

Comment fonctionne ton PC maintenant ?

@+

bonjour

ci joint le rapport

Fix result of Farbar Recovery Tool (FRST written by Farbar) (x86) Version: 11-03-2015

Ran by Céline at 2015-03-29 12:25:16 Run:2

Running from C:\Users\Céline\Desktop

Loaded Profiles: Céline (Available profiles: Céline)

Boot Mode: Normal

==============================================

Content of fixlist:

start

CloseProcesses:

CreateRestorePoint:

S3 cpuz134; \??\C:\Users\CLINE~1\AppData\Local\Temp\cpuz134\cpuz134_x32.sys [X]

S3 Synth3dVsc; System32\drivers\synth3dvsc.sys [X]

S3 tsusbhub; system32\drivers\tsusbhub.sys [X]

S3 VGPU; System32\drivers\rdvgkmd.sys [X]

2015-03-25 18:00 - 2014-08-29 16:24 - 00000000 ____D () C:\Users\Céline\Powersaves3DS

2015-03-22 22:31 - 2014-09-13 13:18 - 00001018 _____ () C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Search.lnk

2014-10-06 17:24 - 2014-10-06 17:24 - 0627512 _____ (ClickMeIn Limited) C:\Users\Céline\AppData\Local\nsmB726.tmp

EmptyTemp:

end

Processes closed successfully.

Restore point was successfully created.

cpuz134 => Service not found.

Synth3dVsc => Service not found.

tsusbhub => Service not found.

VGPU => Service not found.

"C:\Users\Céline\Powersaves3DS" => File/Directory not found.

"C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Search.lnk" => File/Directory not found.

"C:\Users\Céline\AppData\Local\nsmB726.tmp" => File/Directory not found.

EmptyTemp: => Removed 15.6 MB temporary data.

The system needed a reboot.

je redémarre le pc

Bon dimanche

Fish66

ci joint le rapport

Fix result of Farbar Recovery Tool (FRST written by Farbar) (x86) Version: 11-03-2015

Ran by Céline at 2015-03-29 12:25:16 Run:2

Running from C:\Users\Céline\Desktop

Loaded Profiles: Céline (Available profiles: Céline)

Boot Mode: Normal

==============================================

Content of fixlist:

start

CloseProcesses:

CreateRestorePoint:

S3 cpuz134; \??\C:\Users\CLINE~1\AppData\Local\Temp\cpuz134\cpuz134_x32.sys [X]

S3 Synth3dVsc; System32\drivers\synth3dvsc.sys [X]

S3 tsusbhub; system32\drivers\tsusbhub.sys [X]

S3 VGPU; System32\drivers\rdvgkmd.sys [X]

2015-03-25 18:00 - 2014-08-29 16:24 - 00000000 ____D () C:\Users\Céline\Powersaves3DS

2015-03-22 22:31 - 2014-09-13 13:18 - 00001018 _____ () C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Search.lnk

2014-10-06 17:24 - 2014-10-06 17:24 - 0627512 _____ (ClickMeIn Limited) C:\Users\Céline\AppData\Local\nsmB726.tmp

EmptyTemp:

end

Processes closed successfully.

Restore point was successfully created.

cpuz134 => Service not found.

Synth3dVsc => Service not found.

tsusbhub => Service not found.

VGPU => Service not found.

"C:\Users\Céline\Powersaves3DS" => File/Directory not found.

"C:\Users\Céline\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Search.lnk" => File/Directory not found.

"C:\Users\Céline\AppData\Local\nsmB726.tmp" => File/Directory not found.

EmptyTemp: => Removed 15.6 MB temporary data.

The system needed a reboot.

End of Fixlog 12:30:08

je vous remercie pour votre aide.je redémarre le pc

Bon dimanche

Fish66

line36171 FILE

C:\Users\Céline\AppData\roaming\zhp\zhpcleaner

de plus ayant des difficultés à aller sur internet, hier j'ai regardé le forum et voilà ce que j'ai télécharger malwarebytes, ci joint rapport :

https://pjjoint.malekal.com/files.php?id=20150323_z11h14m15g12h9

comme cela ne changeait pas grand chose j'ai télécharger aussi zhpdiag

rapport de zphdiag hier

https://pjjoint.malekal.com/files.php?id=ZHPDiag_20150323_u10p14g13q14g10

le pc est un peu moins lent mais c'est pas top du tout.....

merci pour votre aide

A+