Pub by CloudScout partout sur mes pages internet

Pauchoco

-

Fish66 Messages postés 18337 Statut Contributeur sécurité -

Fish66 Messages postés 18337 Statut Contributeur sécurité -

Bonjour,

Depuis quelques temps j'ai beaucoup de pub "by cloudscout", principalement, qui s'affichent sur toutes les pages que je consulte via google chrome (je n'ai pas vérifiée sur les autres navigateurs), au début ça ne me dérangeait pas mais là j'en peux plus, parfois il y a plus de pub que de contenu sur la page ! Est-ce quelqu'un pourrait me dire comment supprimer ça ?

Pour info je suis sur windows 8.1

Je vous remercie d'avance

Depuis quelques temps j'ai beaucoup de pub "by cloudscout", principalement, qui s'affichent sur toutes les pages que je consulte via google chrome (je n'ai pas vérifiée sur les autres navigateurs), au début ça ne me dérangeait pas mais là j'en peux plus, parfois il y a plus de pub que de contenu sur la page ! Est-ce quelqu'un pourrait me dire comment supprimer ça ?

Pour info je suis sur windows 8.1

Je vous remercie d'avance

A voir également:

- Pub by CloudScout partout sur mes pages internet

- Comment traduire une page internet - Guide

- Comment supprimer les pages vides sur word - Guide

- Supprimer pub youtube - Accueil - Streaming

- Word filigrane sur toutes les pages - Guide

- Gps sans internet - Guide

11 réponses

Bonsoir,

Tu as installé des adwares et programmes indésirables sur ton PC.

-------------------------------

Télécharge : AdwCleaner (merci à Xplode)

Lance AdwCleaner

Clique sur Scanner puis Nettoyer, et patiente le temps du nettoyage.

Poste le rapport qui apparait en fin de recherche.

(Le rapport est sauvegardé aussi sous C:\AdwCleaner\AdwCleaner[x].txt)

----------------------------

Pour éviter d'avoir des publicités et des toolbars, tu peux lire ceci : https://forum.malekal.com/viewtopic.php?t=33776&start=

Tu as installé des adwares et programmes indésirables sur ton PC.

-------------------------------

Télécharge : AdwCleaner (merci à Xplode)

Lance AdwCleaner

Clique sur Scanner puis Nettoyer, et patiente le temps du nettoyage.

Poste le rapport qui apparait en fin de recherche.

(Le rapport est sauvegardé aussi sous C:\AdwCleaner\AdwCleaner[x].txt)

----------------------------

Pour éviter d'avoir des publicités et des toolbars, tu peux lire ceci : https://forum.malekal.com/viewtopic.php?t=33776&start=

Voilà Fish66, c'est le rapport que j'ai eu quand j'ai fait le scan il y a 2 jours

# AdwCleaner v4.112 - Rapport créé le 17/03/2015 à 20:50:31

# Mis à jour le 09/03/2015 par Xplode

# Base de données : 2015-03-15.1 [Serveur]

# Système d'exploitation : Windows 8.1 (x64)

# Nom d'utilisateur : Pauline - PC-PAULINE

# Exécuté depuis : C:\Users\Pauline\Desktop\adwcleaner_4.112.exe

# Option : Scanner

*

Service Trouvé : Update Clock Hand

*

Dossier Trouvé : C:\Program Files (x86)\Clock Hand

Dossier Trouvé : C:\Program Files (x86)\predm

Dossier Trouvé : C:\Program Files (x86)\RCP

Dossier Trouvé : C:\Program Files (x86)\SupTab

Dossier Trouvé : C:\ProgramData\IePluginServices

Dossier Trouvé : C:\ProgramData\Microsoft\Windows\Start Menu\Programs\FlvPlayer

Dossier Trouvé : C:\ProgramData\WindowsMangerProtect

Dossier Trouvé : C:\Users\Pauline\AppData\Local\Gameo

Dossier Trouvé : C:\Users\Pauline\AppData\Local\Temp\Clock Hand

Dossier Trouvé : C:\Users\Pauline\AppData\Local\Temp\CloudGuard

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\Binkiland

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\FlvPlayer

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\Gameo

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\Groovorio

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\IHlpr

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\OpenCandy

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\Systweak

Fichier Trouvé : C:\Users\Maryse\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.superfish.com_0.localstorage

Fichier Trouvé : C:\Users\Maryse\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.superfish.com_0.localstorage-journal

Fichier Trouvé : C:\Users\Maryse\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxps_www.superfish.com_0.localstorage

Fichier Trouvé : C:\Users\Maryse\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxps_www.superfish.com_0.localstorage-journal

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.audienceinsights.net_0.localstorage

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.audienceinsights.net_0.localstorage-journal

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.re-markable00.re-markable.net_0.localstorage

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.re-markable00.re-markable.net_0.localstorage-journal

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.azlyrics.com_0.localstorage

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.azlyrics.com_0.localstorage-journal

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.superfish.com_0.localstorage

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.superfish.com_0.localstorage-journal

Fichier Trouvé : C:\WINDOWS\System32\roboot64.exe

*

Tâche Trouvée : ASP

*

Clé Trouvée : HKCU\Software\Binkiland Browser

Clé Trouvée : HKCU\Software\gameo

Clé Trouvée : HKCU\Software\Google\Chrome\Extensions\blmchfpimpbbdmgpcieclabeafkljbhm

Clé Trouvée : HKCU\Software\Google\Chrome\Extensions\elggllhppljlljkgfeokjpehmdamkejk

Clé Trouvée : HKCU\Software\InstallCore

Clé Trouvée : HKCU\Software\MICROSOFT\INTERNET EXPLORER\DOMSTORAGE\superfish.com

Clé Trouvée : HKCU\Software\Microsoft\Internet Explorer\DOMStorage\www.superfish.com

Clé Trouvée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}

Clé Trouvée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{33BB0A4E-99AF-4226-BDF6-49120163DE86}

Clé Trouvée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{CC865B26-C31D-4D23-B17B-96548EEF03F6}

Clé Trouvée : HKCU\Software\Microsoft\Windows\CurrentVersion\Uninstall\FlvPlayer

Clé Trouvée : HKCU\Software\MyBestOffersToday

Clé Trouvée : HKCU\Software\SupHpUISoft

Clé Trouvée : HKCU\Software\systweak

Clé Trouvée : HKCU\Software\TutoTag

Clé Trouvée : [x64] HKCU\Software\Binkiland Browser

Clé Trouvée : [x64] HKCU\Software\gameo

Clé Trouvée : [x64] HKCU\Software\InstallCore

Clé Trouvée : [x64] HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}

Clé Trouvée : [x64] HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{33BB0A4E-99AF-4226-BDF6-49120163DE86}

Clé Trouvée : [x64] HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{CC865B26-C31D-4D23-B17B-96548EEF03F6}

Clé Trouvée : [x64] HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{CC865B26-C31D-4D23-B17B-96548EEF03F6}

Clé Trouvée : [x64] HKCU\Software\MyBestOffersToday

Clé Trouvée : [x64] HKCU\Software\SupHpUISoft

Clé Trouvée : [x64] HKCU\Software\systweak

Clé Trouvée : [x64] HKCU\Software\TutoTag

Clé Trouvée : HKLM\SOFTWARE\Classes\CLSID\{1AA60054-57D9-4F99-9A55-D0FBFBE7ECD3}

Clé Trouvée : HKLM\SOFTWARE\Classes\CLSID\{5A4E3A41-FA55-4BDA-AED7-CEBE6E7BCB52}

Clé Trouvée : HKLM\SOFTWARE\Classes\Interface\{4E6354DE-9115-4AEE-BD21-C46C3E8A49DB}

Clé Trouvée : HKLM\SOFTWARE\Classes\Interface\{917CAAE9-DD47-4025-936E-1414F07DF5B8}

Clé Trouvée : HKLM\SOFTWARE\Classes\Interface\{FC073BDA-C115-4A1D-9DF9-9B5C461482E5}

Clé Trouvée : HKLM\SOFTWARE\Classes\S

Clé Trouvée : HKLM\SOFTWARE\Classes\TypeLib\{968EDCE0-C10A-47BB-B3B6-FDF09F2A417D}

Clé Trouvée : HKLM\SOFTWARE\Classes\TypeLib\{A2D733A7-73B0-4C6B-B0C7-06A432950B66}

Clé Trouvée : HKLM\SOFTWARE\FlvPlayer

Clé Trouvée : HKLM\SOFTWARE\Google\Chrome\Extensions\blmchfpimpbbdmgpcieclabeafkljbhm

Clé Trouvée : HKLM\SOFTWARE\Google\Chrome\Extensions\elggllhppljlljkgfeokjpehmdamkejk

Clé Trouvée : HKLM\SOFTWARE\Google\Chrome\Extensions\eofcbnmajmjmplflapaojjnihcjkigck

Clé Trouvée : HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{33BB0A4E-99AF-4226-BDF6-49120163DE86}

Clé Trouvée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\{3593C8B9-8E18-4B4B-B7D3-CB8BEB1AA42C}

Clé Trouvée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{A92DAB39-4E2C-4304-9AB6-BC44E68B55E2}

Clé Trouvée : HKLM\SOFTWARE\MyBestOffersToday

Clé Trouvée : HKLM\SOFTWARE\omiga-plusSoftware

Clé Trouvée : HKLM\SOFTWARE\SupDp

Clé Trouvée : HKLM\SOFTWARE\SupTab

Clé Trouvée : HKLM\SOFTWARE\supWindowsMangerProtect

Clé Trouvée : HKLM\SOFTWARE\supWPM

Clé Trouvée : HKLM\SOFTWARE\systweak

Clé Trouvée : HKLM\SOFTWARE\Tutorials

Clé Trouvée : HKLM\SYSTEM\CurrentControlSet\Services\Eventlog\Application\IePluginServices

Clé Trouvée : HKLM\SYSTEM\CurrentControlSet\Services\Eventlog\Application\WindowsMangerProtect

Clé Trouvée : [x64] HKLM\SOFTWARE\Classes\CLSID\{5A4E3A41-FA55-4BDA-AED7-CEBE6E7BCB52}

Clé Trouvée : [x64] HKLM\SOFTWARE\Classes\Interface\{4E6354DE-9115-4AEE-BD21-C46C3E8A49DB}

Clé Trouvée : [x64] HKLM\SOFTWARE\Classes\Interface\{917CAAE9-DD47-4025-936E-1414F07DF5B8}

Clé Trouvée : [x64] HKLM\SOFTWARE\Classes\Interface\{FC073BDA-C115-4A1D-9DF9-9B5C461482E5}

Clé Trouvée : [x64] HKLM\SOFTWARE\Google\Chrome\Extensions\blmchfpimpbbdmgpcieclabeafkljbhm

Clé Trouvée : [x64] HKLM\SOFTWARE\Google\Chrome\Extensions\elggllhppljlljkgfeokjpehmdamkejk

Clé Trouvée : [x64] HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}

Clé Trouvée : [x64] HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{33BB0A4E-99AF-4226-BDF6-49120163DE86}

Clé Trouvée : [x64] HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{CC865B26-C31D-4D23-B17B-96548EEF03F6}

Clé Trouvée : [x64] HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{CC865B26-C31D-4D23-B17B-96548EEF03F6}

*

-\\ Internet Explorer v11.0.9600.17416

-\\ Google Chrome v41.0.2272.89

*

AdwCleaner[R0].txt - [15497 octets] - [16/03/2014 20:36:26]

AdwCleaner[R1].txt - [3844 octets] - [14/11/2014 22:30:25]

AdwCleaner[R2].txt - [8078 octets] - [17/03/2015 20:50:31]

AdwCleaner[S0].txt - [11276 octets] - [16/03/2014 20:38:44]

########## EOF - C:\AdwCleaner\AdwCleaner[R2].txt - [8199 octets] ##########

# AdwCleaner v4.112 - Rapport créé le 17/03/2015 à 20:50:31

# Mis à jour le 09/03/2015 par Xplode

# Base de données : 2015-03-15.1 [Serveur]

# Système d'exploitation : Windows 8.1 (x64)

# Nom d'utilisateur : Pauline - PC-PAULINE

# Exécuté depuis : C:\Users\Pauline\Desktop\adwcleaner_4.112.exe

# Option : Scanner

*

-

-

-

- [ Services ] *****

-

-

-

Service Trouvé : Update Clock Hand

*

-

-

-

- [ Fichiers / Dossiers ] *****

-

-

-

Dossier Trouvé : C:\Program Files (x86)\Clock Hand

Dossier Trouvé : C:\Program Files (x86)\predm

Dossier Trouvé : C:\Program Files (x86)\RCP

Dossier Trouvé : C:\Program Files (x86)\SupTab

Dossier Trouvé : C:\ProgramData\IePluginServices

Dossier Trouvé : C:\ProgramData\Microsoft\Windows\Start Menu\Programs\FlvPlayer

Dossier Trouvé : C:\ProgramData\WindowsMangerProtect

Dossier Trouvé : C:\Users\Pauline\AppData\Local\Gameo

Dossier Trouvé : C:\Users\Pauline\AppData\Local\Temp\Clock Hand

Dossier Trouvé : C:\Users\Pauline\AppData\Local\Temp\CloudGuard

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\Binkiland

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\FlvPlayer

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\Gameo

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\Groovorio

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\IHlpr

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\OpenCandy

Dossier Trouvé : C:\Users\Pauline\AppData\Roaming\Systweak

Fichier Trouvé : C:\Users\Maryse\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.superfish.com_0.localstorage

Fichier Trouvé : C:\Users\Maryse\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.superfish.com_0.localstorage-journal

Fichier Trouvé : C:\Users\Maryse\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxps_www.superfish.com_0.localstorage

Fichier Trouvé : C:\Users\Maryse\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxps_www.superfish.com_0.localstorage-journal

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.audienceinsights.net_0.localstorage

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.audienceinsights.net_0.localstorage-journal

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.re-markable00.re-markable.net_0.localstorage

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_static.re-markable00.re-markable.net_0.localstorage-journal

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.azlyrics.com_0.localstorage

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.azlyrics.com_0.localstorage-journal

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.superfish.com_0.localstorage

Fichier Trouvé : C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\hxxp_www.superfish.com_0.localstorage-journal

Fichier Trouvé : C:\WINDOWS\System32\roboot64.exe

*

-

-

-

- [ Tâches planifiées ] *****

-

-

-

Tâche Trouvée : ASP

*

-

-

-

- [ Raccourcis ] *****

- [ Registre ] *****

-

-

-

Clé Trouvée : HKCU\Software\Binkiland Browser

Clé Trouvée : HKCU\Software\gameo

Clé Trouvée : HKCU\Software\Google\Chrome\Extensions\blmchfpimpbbdmgpcieclabeafkljbhm

Clé Trouvée : HKCU\Software\Google\Chrome\Extensions\elggllhppljlljkgfeokjpehmdamkejk

Clé Trouvée : HKCU\Software\InstallCore

Clé Trouvée : HKCU\Software\MICROSOFT\INTERNET EXPLORER\DOMSTORAGE\superfish.com

Clé Trouvée : HKCU\Software\Microsoft\Internet Explorer\DOMStorage\www.superfish.com

Clé Trouvée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}

Clé Trouvée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{33BB0A4E-99AF-4226-BDF6-49120163DE86}

Clé Trouvée : HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{CC865B26-C31D-4D23-B17B-96548EEF03F6}

Clé Trouvée : HKCU\Software\Microsoft\Windows\CurrentVersion\Uninstall\FlvPlayer

Clé Trouvée : HKCU\Software\MyBestOffersToday

Clé Trouvée : HKCU\Software\SupHpUISoft

Clé Trouvée : HKCU\Software\systweak

Clé Trouvée : HKCU\Software\TutoTag

Clé Trouvée : [x64] HKCU\Software\Binkiland Browser

Clé Trouvée : [x64] HKCU\Software\gameo

Clé Trouvée : [x64] HKCU\Software\InstallCore

Clé Trouvée : [x64] HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}

Clé Trouvée : [x64] HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{33BB0A4E-99AF-4226-BDF6-49120163DE86}

Clé Trouvée : [x64] HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{CC865B26-C31D-4D23-B17B-96548EEF03F6}

Clé Trouvée : [x64] HKCU\Software\Microsoft\Internet Explorer\SearchScopes\{CC865B26-C31D-4D23-B17B-96548EEF03F6}

Clé Trouvée : [x64] HKCU\Software\MyBestOffersToday

Clé Trouvée : [x64] HKCU\Software\SupHpUISoft

Clé Trouvée : [x64] HKCU\Software\systweak

Clé Trouvée : [x64] HKCU\Software\TutoTag

Clé Trouvée : HKLM\SOFTWARE\Classes\CLSID\{1AA60054-57D9-4F99-9A55-D0FBFBE7ECD3}

Clé Trouvée : HKLM\SOFTWARE\Classes\CLSID\{5A4E3A41-FA55-4BDA-AED7-CEBE6E7BCB52}

Clé Trouvée : HKLM\SOFTWARE\Classes\Interface\{4E6354DE-9115-4AEE-BD21-C46C3E8A49DB}

Clé Trouvée : HKLM\SOFTWARE\Classes\Interface\{917CAAE9-DD47-4025-936E-1414F07DF5B8}

Clé Trouvée : HKLM\SOFTWARE\Classes\Interface\{FC073BDA-C115-4A1D-9DF9-9B5C461482E5}

Clé Trouvée : HKLM\SOFTWARE\Classes\S

Clé Trouvée : HKLM\SOFTWARE\Classes\TypeLib\{968EDCE0-C10A-47BB-B3B6-FDF09F2A417D}

Clé Trouvée : HKLM\SOFTWARE\Classes\TypeLib\{A2D733A7-73B0-4C6B-B0C7-06A432950B66}

Clé Trouvée : HKLM\SOFTWARE\FlvPlayer

Clé Trouvée : HKLM\SOFTWARE\Google\Chrome\Extensions\blmchfpimpbbdmgpcieclabeafkljbhm

Clé Trouvée : HKLM\SOFTWARE\Google\Chrome\Extensions\elggllhppljlljkgfeokjpehmdamkejk

Clé Trouvée : HKLM\SOFTWARE\Google\Chrome\Extensions\eofcbnmajmjmplflapaojjnihcjkigck

Clé Trouvée : HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{33BB0A4E-99AF-4226-BDF6-49120163DE86}

Clé Trouvée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Ext\PreApproved\{3593C8B9-8E18-4B4B-B7D3-CB8BEB1AA42C}

Clé Trouvée : HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Uninstall\{A92DAB39-4E2C-4304-9AB6-BC44E68B55E2}

Clé Trouvée : HKLM\SOFTWARE\MyBestOffersToday

Clé Trouvée : HKLM\SOFTWARE\omiga-plusSoftware

Clé Trouvée : HKLM\SOFTWARE\SupDp

Clé Trouvée : HKLM\SOFTWARE\SupTab

Clé Trouvée : HKLM\SOFTWARE\supWindowsMangerProtect

Clé Trouvée : HKLM\SOFTWARE\supWPM

Clé Trouvée : HKLM\SOFTWARE\systweak

Clé Trouvée : HKLM\SOFTWARE\Tutorials

Clé Trouvée : HKLM\SYSTEM\CurrentControlSet\Services\Eventlog\Application\IePluginServices

Clé Trouvée : HKLM\SYSTEM\CurrentControlSet\Services\Eventlog\Application\WindowsMangerProtect

Clé Trouvée : [x64] HKLM\SOFTWARE\Classes\CLSID\{5A4E3A41-FA55-4BDA-AED7-CEBE6E7BCB52}

Clé Trouvée : [x64] HKLM\SOFTWARE\Classes\Interface\{4E6354DE-9115-4AEE-BD21-C46C3E8A49DB}

Clé Trouvée : [x64] HKLM\SOFTWARE\Classes\Interface\{917CAAE9-DD47-4025-936E-1414F07DF5B8}

Clé Trouvée : [x64] HKLM\SOFTWARE\Classes\Interface\{FC073BDA-C115-4A1D-9DF9-9B5C461482E5}

Clé Trouvée : [x64] HKLM\SOFTWARE\Google\Chrome\Extensions\blmchfpimpbbdmgpcieclabeafkljbhm

Clé Trouvée : [x64] HKLM\SOFTWARE\Google\Chrome\Extensions\elggllhppljlljkgfeokjpehmdamkejk

Clé Trouvée : [x64] HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{0633EE93-D776-472f-A0FF-E1416B8B2E3A}

Clé Trouvée : [x64] HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{33BB0A4E-99AF-4226-BDF6-49120163DE86}

Clé Trouvée : [x64] HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{CC865B26-C31D-4D23-B17B-96548EEF03F6}

Clé Trouvée : [x64] HKLM\SOFTWARE\Microsoft\Internet Explorer\SearchScopes\{CC865B26-C31D-4D23-B17B-96548EEF03F6}

*

-

-

-

- [ Navigateurs ] *****

-

-

-

-\\ Internet Explorer v11.0.9600.17416

-\\ Google Chrome v41.0.2272.89

*

AdwCleaner[R0].txt - [15497 octets] - [16/03/2014 20:36:26]

AdwCleaner[R1].txt - [3844 octets] - [14/11/2014 22:30:25]

AdwCleaner[R2].txt - [8078 octets] - [17/03/2015 20:50:31]

AdwCleaner[S0].txt - [11276 octets] - [16/03/2014 20:38:44]

########## EOF - C:\AdwCleaner\AdwCleaner[R2].txt - [8199 octets] ##########

Bonjour,

1/

Relance ADWCleaner .

Cliquez sur "Nettoyer" puis poste le rapport stp

2/

ZHPCleaner

[*] Télécharge et enregistre ZHPCleaner sur ton bureau à partir ce lien : https://nicolascoolman.eu

[*] Exécute le en cliquant sur le bouton droit de la souris et en choisissant "Exécuter en tant qu'administrateur"

[*]Accepte les conditions d'utilisation,

[*]Clique sur le bouton [Réparer]

[*]Accepte toutes les réparations proposées

[*]Un rapport ZHPCleaner.txt sera créé sur le bureau

[*]Clique sur Rapport si tu ne vois pas le rapport, une copie (%appdata%\ZHP\ZHPCleaner.txt) s'ouvrira,

[*]Héberge ce rapport sur : http://pjjoint.malekal.com/ ou https://www.cjoint.com/]cjoint.com

[*]Copie/Colle le lien généré dans ta réponse.

@+

1/

Relance ADWCleaner .

Cliquez sur "Nettoyer" puis poste le rapport stp

2/

ZHPCleaner

[*] Télécharge et enregistre ZHPCleaner sur ton bureau à partir ce lien : https://nicolascoolman.eu

[*] Exécute le en cliquant sur le bouton droit de la souris et en choisissant "Exécuter en tant qu'administrateur"

[*]Accepte les conditions d'utilisation,

[*]Clique sur le bouton [Réparer]

[*]Accepte toutes les réparations proposées

[*]Un rapport ZHPCleaner.txt sera créé sur le bureau

[*]Clique sur Rapport si tu ne vois pas le rapport, une copie (%appdata%\ZHP\ZHPCleaner.txt) s'ouvrira,

[*]Héberge ce rapport sur : http://pjjoint.malekal.com/ ou https://www.cjoint.com/]cjoint.com

[*]Copie/Colle le lien généré dans ta réponse.

@+

Désolé pour le temps de réponse

Voici le rapport de nettoyage de AdwCleaner : https://www.cjoint.com/c/ECxuQ08POWg

Et le rapport de ZHPcleaner : https://www.cjoint.com/c/ECxuUBfDLrW

Merci de ton aide

Voici le rapport de nettoyage de AdwCleaner : https://www.cjoint.com/c/ECxuQ08POWg

Et le rapport de ZHPcleaner : https://www.cjoint.com/c/ECxuUBfDLrW

Merci de ton aide

Vous n’avez pas trouvé la réponse que vous recherchez ?

Posez votre question

Bonsoir,

Bien! On continue alors :

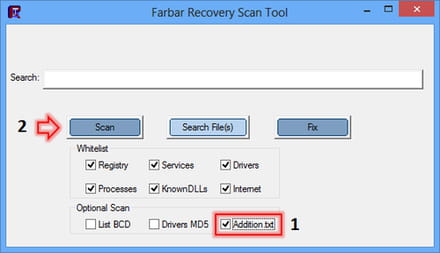

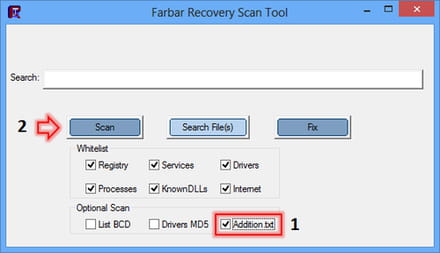

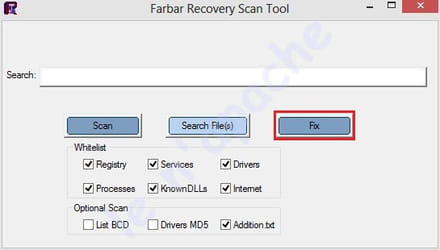

[*] Télécharge :Farbar Recovery Scan Tool (FRST) à partir ce lien : https://www.bleepingcomputer.com/download/farbar-recovery-scan-tool/

[*] Enregistre le sur votre bureau ( Vous devez exécuter la version compatible avec votre système 32 bits ou 64 bits)

==> Comment savoir quelle version 32 bits ou 64 bits est exécutée sur mon système ?

[*] Lance FRST, exécuter en tant qu'administrateur sous Windows : 7/8 et Vista

[*] Sur le menu principal, vérifie que la case "Addition.txt" soit cochée puis clique sur "Scan" et patiente le temps de l'analyse

[*] Une fois le scan terminé rends toi sur le bureau, deux rapports FRST.txt et Addition.txt ont été créés.

[*] Héberge les rapports FRST.txt et Addition.txt présent sur ton bureau sur : malekal.com

[*] Fais copier/coller les liens fournis dans ta prochaine réponse.

==> Aide: <<<ICI>>>

Bonne soirée

Bien! On continue alors :

[*] Télécharge :Farbar Recovery Scan Tool (FRST) à partir ce lien : https://www.bleepingcomputer.com/download/farbar-recovery-scan-tool/

[*] Enregistre le sur votre bureau ( Vous devez exécuter la version compatible avec votre système 32 bits ou 64 bits)

==> Comment savoir quelle version 32 bits ou 64 bits est exécutée sur mon système ?

[*] Lance FRST, exécuter en tant qu'administrateur sous Windows : 7/8 et Vista

[*] Sur le menu principal, vérifie que la case "Addition.txt" soit cochée puis clique sur "Scan" et patiente le temps de l'analyse

[*] Une fois le scan terminé rends toi sur le bureau, deux rapports FRST.txt et Addition.txt ont été créés.

[*] Héberge les rapports FRST.txt et Addition.txt présent sur ton bureau sur : malekal.com

[*] Fais copier/coller les liens fournis dans ta prochaine réponse.

==> Aide: <<<ICI>>>

Bonne soirée

Rapport Addition : https://pjjoint.malekal.com/files.php?id=20150323_t12j9s12w14h12

Rapport FRST : https://pjjoint.malekal.com/files.php?id=20150323_d14u7r9n7f8

Rapport FRST : https://pjjoint.malekal.com/files.php?id=20150323_d14u7r9n7f8

Bonjour,

1/

Il reste quelques lignes à fixer :

Voici la correction à effectuer avec FRST.

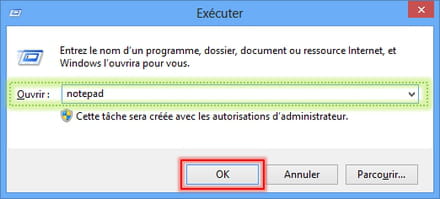

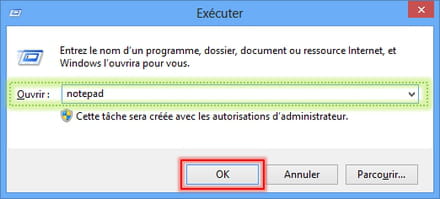

[*] Appuies simultanément sur les touches Windows et R

[*] Une fenêtre va s'ouvrir, tape ceci : notepad

[*] Clic sur OK (Le bloc note va s'ouvrir)

[*] Coller le script en gras ci-dessous dans votre bloc-notes

start

CloseProcesses:

CreateRestorePoint:

2014-11-11 23:30 - 2014-11-11 23:50 - 50053120 _____ () C:\Program Files (x86)\GUT4C73.tmp

2014-11-11 22:16 - 2015-03-23 20:11 - 0000401 _____ () C:\Users\Pauline\AppData\Roaming\sp_data.sys

2012-11-27 05:08 - 2012-09-07 12:40 - 0000256 _____ () C:\ProgramData\SetStretch.cmd

2012-11-27 05:08 - 2009-07-22 11:04 - 0024576 _____ () C:\ProgramData\SetStretch.exe

2012-11-27 05:08 - 2012-09-07 12:37 - 0000103 _____ () C:\ProgramData\SetStretch.VBS

EmptyTemp:

end

[*] Une fois, le texte coller dans le bloc-note.

[*] Cliquez sur "Fichier" puis dans le menu déroulant sur "Enregistrer sous"

[*] A cette fenêtre cliquez sur "Bureau"

[*] Dans la zone de "Nom de fichier" tapez : fixlist puis validez en cliquant sur Enregistrer

[*] Sur votre bureau vous avec le fichier texte (fixlist.txt & FRST.exe)

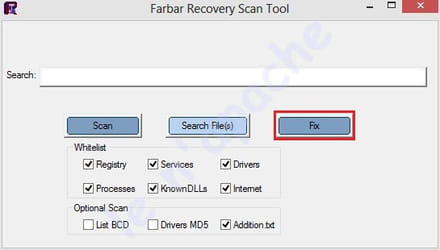

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Fix"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

[*] Redémarre l'ordinateur.

[*] ===> Aide : <<<ICI>>>

2/

https://www.malwarebytes.com/mwb-download/

=================================

Si tu as besoin d'aide tu peux voir ce tutoriel : https://www.malekal.com/tutoriel-malwarebyte-anti-malware/

3/

Est ce que tu as encore de soucis ?

@+

1/

Il reste quelques lignes à fixer :

Voici la correction à effectuer avec FRST.

[*] Appuies simultanément sur les touches Windows et R

[*] Une fenêtre va s'ouvrir, tape ceci : notepad

[*] Clic sur OK (Le bloc note va s'ouvrir)

[*] Coller le script en gras ci-dessous dans votre bloc-notes

start

CloseProcesses:

CreateRestorePoint:

2014-11-11 23:30 - 2014-11-11 23:50 - 50053120 _____ () C:\Program Files (x86)\GUT4C73.tmp

2014-11-11 22:16 - 2015-03-23 20:11 - 0000401 _____ () C:\Users\Pauline\AppData\Roaming\sp_data.sys

2012-11-27 05:08 - 2012-09-07 12:40 - 0000256 _____ () C:\ProgramData\SetStretch.cmd

2012-11-27 05:08 - 2009-07-22 11:04 - 0024576 _____ () C:\ProgramData\SetStretch.exe

2012-11-27 05:08 - 2012-09-07 12:37 - 0000103 _____ () C:\ProgramData\SetStretch.VBS

EmptyTemp:

end

[*] Une fois, le texte coller dans le bloc-note.

[*] Cliquez sur "Fichier" puis dans le menu déroulant sur "Enregistrer sous"

[*] A cette fenêtre cliquez sur "Bureau"

[*] Dans la zone de "Nom de fichier" tapez : fixlist puis validez en cliquant sur Enregistrer

[*] Sur votre bureau vous avec le fichier texte (fixlist.txt & FRST.exe)

[*] Lancez FRST, "exécuter en tant qu'administrateur" sous Windows Vista, Windows Seven et Windows 8/8.1

[*] Cliquez sur "Fix"

[*] Un fichier texte apparaît, copie/colle le contenu ici dans un nouveau message.

[*] Redémarre l'ordinateur.

[*] ===> Aide : <<<ICI>>>

2/

- Télécharge MBAM et installe le selon l'emplacement par défaut

https://www.malwarebytes.com/mwb-download/

- Mets le à jour puis lance un examen "Menaces".

- coche "Recherche de rootkits" (Paramètres -> Détection et protection)

- A la fin du scan, clic sur "Mettre tous en quarantaine" en bas à gauche.

- Redémarre l'ordinateur si besoin.

- Après redémarrage, relance Malwarebytes.

- Vas chercher le rapport dans l'onglet "Historique".

- Clic à gauche sur l'onglet Journaux de l'application.

- Double-clic sur le journal d'examen pour l'afficher.

- En bas à gauche choisis "Copier dans le presse papier"

- colle le rapport le contenu du journal ici

=================================

Si tu as besoin d'aide tu peux voir ce tutoriel : https://www.malekal.com/tutoriel-malwarebyte-anti-malware/

3/

Est ce que tu as encore de soucis ?

@+

Fix result of Farbar Recovery Tool (FRST written by Farbar) (x64) Version: 11-03-2015

Ran by Pauline at 2015-03-24 16:20:02 Run:1

Running from C:\Users\Pauline\Desktop

Loaded Profiles: Pauline (Available profiles: UpdatusUser & Pauline & Maryse & Administrateur)

Boot Mode: Normal

==============================================

Content of fixlist:

start

CloseProcesses:

CreateRestorePoint:

2014-11-11 23:30 - 2014-11-11 23:50 - 50053120 _____ () C:\Program Files (x86)\GUT4C73.tmp

2014-11-11 22:16 - 2015-03-23 20:11 - 0000401 _____ () C:\Users\Pauline\AppData\Roaming\sp_data.sys

2012-11-27 05:08 - 2012-09-07 12:40 - 0000256 _____ () C:\ProgramData\SetStretch.cmd

2012-11-27 05:08 - 2009-07-22 11:04 - 0024576 _____ () C:\ProgramData\SetStretch.exe

2012-11-27 05:08 - 2012-09-07 12:37 - 0000103 _____ () C:\ProgramData\SetStretch.VBS

EmptyTemp:

end

Processes closed successfully.

Restore point was successfully created.

C:\Program Files (x86)\GUT4C73.tmp => Moved successfully.

C:\Users\Pauline\AppData\Roaming\sp_data.sys => Moved successfully.

C:\ProgramData\SetStretch.cmd => Moved successfully.

C:\ProgramData\SetStretch.exe => Moved successfully.

C:\ProgramData\SetStretch.VBS => Moved successfully.

EmptyTemp: => Removed 1.2 GB temporary data.

The system needed a reboot.

Ran by Pauline at 2015-03-24 16:20:02 Run:1

Running from C:\Users\Pauline\Desktop

Loaded Profiles: Pauline (Available profiles: UpdatusUser & Pauline & Maryse & Administrateur)

Boot Mode: Normal

==============================================

Content of fixlist:

start

CloseProcesses:

CreateRestorePoint:

2014-11-11 23:30 - 2014-11-11 23:50 - 50053120 _____ () C:\Program Files (x86)\GUT4C73.tmp

2014-11-11 22:16 - 2015-03-23 20:11 - 0000401 _____ () C:\Users\Pauline\AppData\Roaming\sp_data.sys

2012-11-27 05:08 - 2012-09-07 12:40 - 0000256 _____ () C:\ProgramData\SetStretch.cmd

2012-11-27 05:08 - 2009-07-22 11:04 - 0024576 _____ () C:\ProgramData\SetStretch.exe

2012-11-27 05:08 - 2012-09-07 12:37 - 0000103 _____ () C:\ProgramData\SetStretch.VBS

EmptyTemp:

end

Processes closed successfully.

Restore point was successfully created.

C:\Program Files (x86)\GUT4C73.tmp => Moved successfully.

C:\Users\Pauline\AppData\Roaming\sp_data.sys => Moved successfully.

C:\ProgramData\SetStretch.cmd => Moved successfully.

C:\ProgramData\SetStretch.exe => Moved successfully.

C:\ProgramData\SetStretch.VBS => Moved successfully.

EmptyTemp: => Removed 1.2 GB temporary data.

The system needed a reboot.

End of Fixlog 16:22:31

et enfin : Malwarebytes Anti-Malware

www.malwarebytes.org

Date de l'examen: 24/03/2015

Heure de l'examen: 17:58:58

Fichier journal:

Administrateur: Oui

Version: 2.01.4.1018

Base de données Malveillants: v2015.03.24.07

Base de données Rootkits: v2015.02.25.01

Licence: Essai

Protection contre les malveillants: Activé(e)

Protection contre les sites Web malveillants: Activé(e)

Auto-protection: Désactivé(e)

Système d'exploitation: Windows 8.1

Processeur: x64

Système de fichiers: NTFS

Utilisateur: Pauline

Type d'examen: Examen "Menaces"

Résultat: Terminé

Objets analysés: 497037

Temps écoulé: 40 min, 6 sec

Mémoire: Activé(e)

Démarrage: Activé(e)

Système de fichiers: Activé(e)

Archives: Activé(e)

Rootkits: Désactivé(e)

Heuristique: Activé(e)

PUP: Activé(e)

PUM: Activé(e)

Processus: 0

(Aucun élément malicieux détecté)

Modules: 0

(Aucun élément malicieux détecté)

Clés du Registre: 0

(Aucun élément malicieux détecté)

Valeurs du Registre: 0

(Aucun élément malicieux détecté)

Données du Registre: 2

Trojan.DNSChanger, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\TCPIP\PARAMETERS\Interfaces\{3BC723B3-8227-4B6D-B1CD-ED229A002304}|NameServer, 31.168.224.100,5.135.12.56, Bon: (), Mauvais: (31.168.224.100,5.135.12.56),Remplacé,[7900360d0b7f76c094a534b027de3ec2]

Trojan.DNSChanger, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\TCPIP\PARAMETERS\Interfaces\{769CBB77-7628-4492-BC68-7DF819632256}|NameServer, 31.168.224.100,5.135.12.56, Bon: (), Mauvais: (31.168.224.100,5.135.12.56),Remplacé,[0e6b3c074d3d75c11425a2428b7a20e0]

Dossiers: 0

(Aucun élément malicieux détecté)

Fichiers: 7

PUP.Adware.Agent, C:\Users\Pauline\AppData\Roaming\ZHP\Quarantine\Setup.exe, Mis en quarantaine, [98e161e2e0aa290d6e61db2b867a37c9],

PUP.Optional.Softonic.A, C:\Users\Pauline\AppData\Roaming\ZHP\Quarantine\SoftonicDownloader_pour_7-zip.exe, Mis en quarantaine, [4c2db291533706300feb46045fa2a35d],

PUP.Optional.InstallCore, C:\Users\Pauline\Documents\S-VNX2__-020302WF-EURFR-32BIT_.exe, Mis en quarantaine, [2752c083b2d8a78f1fdd5fc24db38d73],

PUP.Optional.InstallCore, C:\Users\Pauline\Downloads\winrar-x64-52b2 (1).exe, Mis en quarantaine, [8bee7fc40a8058dee53bd8eca65f9f61],

PUP.Optional.InstallCore, C:\Users\Pauline\Videos\uTorrent.exe, Mis en quarantaine, [92e7d1724d3dfe38e0be2f8b08fd1ae6],

PUP.Optional.ReMarkable.A, C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\http_static.re-markable00.re-markable.net_0.localstorage, Supprimé-au-redémarrage, [88f17ec583073cfaffa954dbae5759a7],

PUP.Optional.ReMarkable.A, C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\http_static.re-markable00.re-markable.net_0.localstorage-journal, Supprimé-au-redémarrage, [39403c07e1a98ea88d1be8479b6aca36],

Secteurs physiques: 0

(Aucun élément malicieux détecté)

(end)

www.malwarebytes.org

Date de l'examen: 24/03/2015

Heure de l'examen: 17:58:58

Fichier journal:

Administrateur: Oui

Version: 2.01.4.1018

Base de données Malveillants: v2015.03.24.07

Base de données Rootkits: v2015.02.25.01

Licence: Essai

Protection contre les malveillants: Activé(e)

Protection contre les sites Web malveillants: Activé(e)

Auto-protection: Désactivé(e)

Système d'exploitation: Windows 8.1

Processeur: x64

Système de fichiers: NTFS

Utilisateur: Pauline

Type d'examen: Examen "Menaces"

Résultat: Terminé

Objets analysés: 497037

Temps écoulé: 40 min, 6 sec

Mémoire: Activé(e)

Démarrage: Activé(e)

Système de fichiers: Activé(e)

Archives: Activé(e)

Rootkits: Désactivé(e)

Heuristique: Activé(e)

PUP: Activé(e)

PUM: Activé(e)

Processus: 0

(Aucun élément malicieux détecté)

Modules: 0

(Aucun élément malicieux détecté)

Clés du Registre: 0

(Aucun élément malicieux détecté)

Valeurs du Registre: 0

(Aucun élément malicieux détecté)

Données du Registre: 2

Trojan.DNSChanger, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\TCPIP\PARAMETERS\Interfaces\{3BC723B3-8227-4B6D-B1CD-ED229A002304}|NameServer, 31.168.224.100,5.135.12.56, Bon: (), Mauvais: (31.168.224.100,5.135.12.56),Remplacé,[7900360d0b7f76c094a534b027de3ec2]

Trojan.DNSChanger, HKLM\SYSTEM\CURRENTCONTROLSET\SERVICES\TCPIP\PARAMETERS\Interfaces\{769CBB77-7628-4492-BC68-7DF819632256}|NameServer, 31.168.224.100,5.135.12.56, Bon: (), Mauvais: (31.168.224.100,5.135.12.56),Remplacé,[0e6b3c074d3d75c11425a2428b7a20e0]

Dossiers: 0

(Aucun élément malicieux détecté)

Fichiers: 7

PUP.Adware.Agent, C:\Users\Pauline\AppData\Roaming\ZHP\Quarantine\Setup.exe, Mis en quarantaine, [98e161e2e0aa290d6e61db2b867a37c9],

PUP.Optional.Softonic.A, C:\Users\Pauline\AppData\Roaming\ZHP\Quarantine\SoftonicDownloader_pour_7-zip.exe, Mis en quarantaine, [4c2db291533706300feb46045fa2a35d],

PUP.Optional.InstallCore, C:\Users\Pauline\Documents\S-VNX2__-020302WF-EURFR-32BIT_.exe, Mis en quarantaine, [2752c083b2d8a78f1fdd5fc24db38d73],

PUP.Optional.InstallCore, C:\Users\Pauline\Downloads\winrar-x64-52b2 (1).exe, Mis en quarantaine, [8bee7fc40a8058dee53bd8eca65f9f61],

PUP.Optional.InstallCore, C:\Users\Pauline\Videos\uTorrent.exe, Mis en quarantaine, [92e7d1724d3dfe38e0be2f8b08fd1ae6],

PUP.Optional.ReMarkable.A, C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\http_static.re-markable00.re-markable.net_0.localstorage, Supprimé-au-redémarrage, [88f17ec583073cfaffa954dbae5759a7],

PUP.Optional.ReMarkable.A, C:\Users\Pauline\AppData\Local\Google\Chrome\User Data\Default\Local Storage\http_static.re-markable00.re-markable.net_0.localstorage-journal, Supprimé-au-redémarrage, [39403c07e1a98ea88d1be8479b6aca36],

Secteurs physiques: 0

(Aucun élément malicieux détecté)

(end)

J'ai toujours mon soucis de pub, des pages s'ouvrent (telles que des sites de fausses réparation windows) quand je clique sur un lien, et j'ai encore les carrés vides qui font office de pub

Bonsoir,

Réinitialiser et refaire le paramétrage de tes navigateurs puis supprimer/désactiver les extensions inutiles/parasites :

* Internet Explorer : modules complémentaires / moteurs de recherche : https://forum.malekal.com/viewtopic.php?t=41399&start=

* Firefox : https://www.malekal.com/reparer-firefox/?t=36057&start=

* Google Chrome : https://www.malekal.com/reparer-google-chrome/?t=35837&start=

Bonne soirée

Réinitialiser et refaire le paramétrage de tes navigateurs puis supprimer/désactiver les extensions inutiles/parasites :

* Internet Explorer : modules complémentaires / moteurs de recherche : https://forum.malekal.com/viewtopic.php?t=41399&start=

* Firefox : https://www.malekal.com/reparer-firefox/?t=36057&start=

* Google Chrome : https://www.malekal.com/reparer-google-chrome/?t=35837&start=

Bonne soirée